Các nhà nghiên cứu bảo mật đang cảnh báo về lỗ hổng zero-day mới trong Microsoft Office có thể bị lạm dụng để thực thi mã tùy ý trên các hệ thống Windows bị ảnh hưởng.

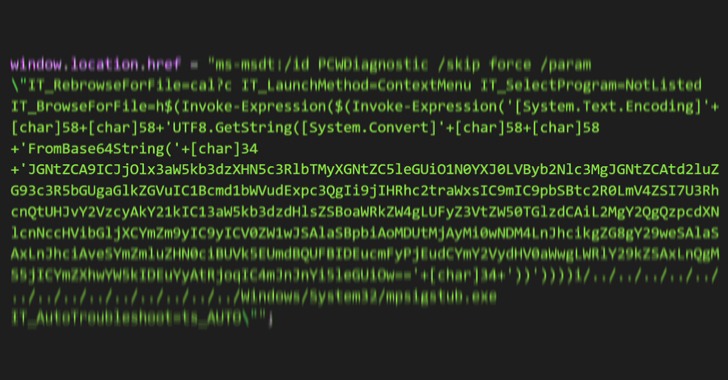

Lỗ hổng bảo mật được xác định sau khi một nhóm nghiên cứu bảo mật có tên nao_sec phát hiện một tệp Word ("05-2022-0438.doc") được tải lên VirusTotal sử dụng external link để tải về tệp HTML sau đó sử dụng 'ms-msdt' scheme để thực thi mã PowerShell".

MSDT là viết tắt của Microsoft Support Diagnostics Tool, một tiện ích được dùng để khắc phục sự cố và thu thập dữ liệu chẩn đoán cho nhóm hỗ trợ bảo mật phân tích và giải quyết sự cố.

Nhà nghiên cứu Kevin Beaumont cho biết “Microsoft Word vẫn thực thi mã thông qua msdt ngay cả khi macro đã bị vô hiệu hóa”.

"Chế độ xem Protected View có tác dụng ngăn chặn tệp thực thi, tuy nhiên nếu thay đổi định dạng của tệp thành RTF, nó sẽ được thực thi thông qua preview tab trong Explorer mà không cần mở tệp.

Trong một phân tích chia sẻ chi tiết về quy trình tấn công, John Hammond của Huntress Labs cho biết: “Một tệp định dạng .RTF có thể kích hoạt khai thác chỉ với Preview Pane trong Windows Explorer. "Giống như CVE-2021-40444, đây không chỉ là một khai thác 'single-click', nó có khả năng kích hoạt bằng 'zero-click', điều này cho thấy mức độ nghiêm trọng đáng chú ý của lỗ hổng.

Nhiều phiên bản Microsoft Office bao gồm Office, Office 2016 và Office 2021, được cho là bị ảnh hưởng bởi lỗ hổng.

Richard Warren của NCC Group đã chứng minh khả năng khai thác Office Professional Pro trên Windows 11.

Beaumont cũng đã liên hệ với Microsoft để thông tin về lỗ hổng và hi vọng Microsoft nhanh chóng phát hành bản vá cho các sản phẩm-dịch vụ bị ảnh hưởng cũng như đưa ra các giải pháp phát hiện và ngăn chặn tấn công này.

Hiện chưa có thông tin về bản vá cho lỗ hổng. Người dùng Microsoft Word nên cảnh giác, không xem/tải xuống hay click vào bất kỳ tệp tin đến từ nguồn lạ; đồng thời thường xuyên kiểm tra và cập nhật bản vá ngay khi có sẵn.

Nguồn: thehackernews.com.

Tín nhiệm mạng | Google đã khắc phục một lỗ hổng thực thi mã từ xa nghiêm trọng mới ảnh hưởng đến bản Dev Channel của Google Chrome

Tín nhiệm mạng | Bốn lỗ hổng mức cao được phát hiện trong một framework được sử dụng trong các ứng dụng trên hàng triệu thiết bị Android có thể bị khai thác để cài cắm backdoor và chiếm quyền kiểm soát thiết bị.

Tín nhiệm mạng | Zyxel đã phát hành các bản vá để giải quyết bốn lỗ hổng bảo mật ảnh hưởng đến các thiết bị AP, API Controller và firewall, cho phép đối tượng tấn công lấy cắp thông tin và thực thi command tùy ý.

Tín nhiệm mạng | Nhóm tội phạm mạng khét tiếng Conti đã chính thức tan rã để chuyển sang hoạt động dưới dạng các nhóm nhỏ hơn, bao gồm Karakurt và Nintyyte.

Tín nhiệm mạng | Ứng dụng truyền thông doanh nghiệp phổ biến Zoom đã khắc phục bốn lỗ hổng bảo mật, có thể bị lợi dụng để xâm phạm người dùng bằng cách gửi tin nhắn độc hại và thực thi mã độc.

Tín nhiệm mạng | Một tác nhân độc hại đã nhắm mục tiêu vào các nhà nghiên cứu bảo mật bằng mã khai thác (PoC) Windows giả mạo để lây nhiễm backdoor Cobalt Strike