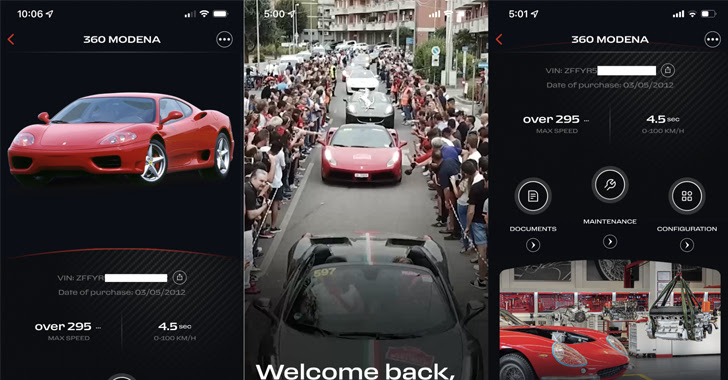

Nhiều lỗ hổng bảo mật ảnh hưởng đến hàng triệu phương tiện từ 16 nhà sản xuất khác nhau có thể bị lạm dụng để mở khóa, khởi động và theo dõi ô tô, đồng thời ảnh hưởng đến quyền riêng tư của chủ sở hữu ô tô.

Các lỗ hổng được tìm thấy trong các API ô tô đang cung cấp cho Acura, BMW, Ferrari, Ford, Genesis, Honda, Hyundai, Infiniti, Jaguar, Kia, Land Rover, Mercedes-Benz, Nissan, Porsche, Rolls Royce, Toyota cũng như trong phần mềm từ Reviver, SiriusXM và Spireon.

Các lỗ hổng có phạm vi rộng, từ các lỗ hổng cho phép truy cập trái phép vào hệ thống nội bộ của công ty và thông tin người dùng đến các lỗ hổng cho phép kẻ tấn công thực thi lệnh (command) từ xa.

Nghiên cứu được xây dựng dựa trên những phát hiện trước đó vào cuối năm ngoái, khi các nhà nghiên cứu của Yuga Labs tiết lộ chi tiết các lỗ hổng bảo mật trong một dịch vụ kết nối phương tiện (connected vehicle service) do SiriusXM cung cấp, có khả năng khiến ô tô có nguy cơ bị tấn công từ xa.

Vấn đề nghiêm trọng nhất, liên quan đến giải pháp viễn thông của Spireon, có thể đã bị khai thác để giành toàn quyền truy cập quản trị, cho phép kẻ tấn công thực thi lệnh tùy ý đối với khoảng 15,5 triệu phương tiện cũng như cập nhật firmware của thiết bị.

"Điều này có thể cho phép theo dõi và tắt khởi động của xe cảnh sát, xe cứu thương và các phương tiện thực thi pháp luật cho một số thành phố lớn và gửi lệnh đến những phương tiện đó".

Các lỗ hổng được xác định trong Mercedes-Benz có thể cấp quyền truy cập vào các ứng dụng nội bộ thông qua cơ chế xác thực đăng nhập một lần (SSO) được cấu hình không đúng cách, ngoài ra còn có thể cho phép kẻ tấn công chiếm đoạt tài khoản người dùng và tiết lộ thông tin nhạy cảm.

Các lỗ hổng khác cho phép truy cập hoặc sửa đổi hồ sơ khách hàng, trang thông tin nội bộ, theo dõi vị trí GPS của xe, quản lý dữ liệu biển số xe cho tất cả khách hàng Reviver và thậm chí cập nhật trạng thái xe là "bị đánh cắp".

Các nhà nghiên cứu lưu ý rằng “nếu kẻ tấn công có thể tìm thấy lỗ hổng trong các API mà hệ thống viễn thông của phương tiện sử dụng, chúng có thể bấm còi, nháy đèn, theo dõi, khóa/mở khóa và khởi động/dừng phương tiện từ xa”.

Mặc dù tất cả các lỗ hổng bảo mật đã được khắc phục bởi các nhà sản xuất tương ứng sau khi chúng được báo cáo, nhưng các phát hiện này nhấn mạnh sự cần thiết của chiến lược phòng thủ theo chiều sâu (defense-in-depth) để ngăn chặn các mối đe dọa và giảm thiểu rủi ro.

Nguồn: thehackernews.com

Tín nhiệm mạng | Các nhà nghiên cứu AquaSec đã nhận thấy khả năng tải các tiện ích mở rộng Visual Studio Code độc hại lên VSCode Marketplace và phát hiện ra dấu hiệu của các tác nhân đe dọa đã khai thác vấn đề này.

Tín nhiệm mạng | Synology đã phát hành các bản cập nhật bảo mật để giải quyết một lỗ hổng nghiêm trọng ảnh hưởng đến Máy chủ VPN Plus có thể bị khai thác để chiếm quyền kiểm soát các hệ thống bị ảnh hưởng.

Tín nhiệm mạng | Một vụ rò rỉ dữ liệu được mô tả là có chứa địa chỉ email của hơn 200 triệu người dùng Twitter đã được công bố trên một diễn đàn tội phạm mạng.

Tín nhiệm mạng | Qualcomm phát hành các bản vá bảo mật để giải quyết nhiều lỗ hổng trong chipset của họ. Các lỗ hổng cũng ảnh hưởng đến máy tính Lenovo ThinkPad X13s, khiến nhà sản xuất Lenovo phải phát hành các bản cập nhật BIOS để vá các lỗ hổng.

Tín nhiệm mạng | Các trang web WordPress đang bị nhắm mục tiêu bởi một họ phần mềm độc hại Linux mới. Mã độc này khai thác các lỗ hổng trong khoảng ba mươi plugin và theme để xâm phạm các hệ thống dễ bị tấn công.

Tín nhiệm mạng | Nhiều người dùng ví điện tử BitKeep bị mất sạch tiền trong ví trong dịp Giáng sinh sau khi tin tặc kích hoạt các giao dịch không yêu cầu xác minh.