Một chiến lược an ninh mạng hiệu quả khó có thể thực hiện một cách chính xác và thường liên quan đến nhiều lớp bảo mật. Một phần của chiến lược bảo mật mạnh mẽ liên quan đến việc thực hiện kiểm thử thâm nhập (penetration test/ pentest). Kiểm tra khả năng thâm nhập giúp phát hiện ra các lỗ hổng và điểm yếu trong hệ thống phòng thủ bảo mật của bạn trước khi kẻ xấu phát hiện ra. Nó cũng giúp xác nhận các nỗ lực khắc phục và các giải pháp được đưa ra để khắc phục các lỗ hổng bảo mật đã phát hiện trước đó.

Kiểm thử thâm nhập là gì?

Thử nghiệm thâm nhập là một mô phỏng cuộc tấn công mạng vào doanh nghiệp của bạn được thực hiện bởi những "người tốt", như các chuyên gia bảo mật từ công ty tư vấn bảo mật bên thứ ba hay một tổ chức bảo mật khác, thường có kiến thức chuyên môn về bảo mật.

Trước khi thử nghiệm thâm nhập, các nhà kiểm thử thường được thông báo về phạm vi của thử nghiệm và có thể chuẩn bị trước các bài kiểm tra chung hoặc kiểm tra tập trung vào một lĩnh vực/công nghệ cụ thể để kiểm tra kỹ lưỡng hơn.

Thiết lập các yêu cầu tuân thủ, tăng cường tổng thể các biện pháp phòng thủ an ninh mạng, thiết lập đường cơ sở bảo mật, xác thực các thay đổi bảo mật hoặc các triển khai an ninh mạng mới ,...

Công ty thực hiện kiểm thử sẽ thu thập các thông tin cần thiết cho việc kiểm thử. như tên mạng, tài nguyên, tài khoản người dùng thích hợp và các thông tin khác cần thiết để mô phỏng quy trình công việc hàng ngày. Các thông tin này dùng để xác thực các biện pháp bảo mật, khả năng leo thang đặc quyền, kiểm soát an ninh mạng yếu,…

- Xác định phạm vi, trinh sát - Mục tiêu và phạm vi kiểm thử được xác lập, tiến hành trinh sát ban đầu

- Kiểm thử tự động – Sử dụng các công cụ rà quét tự động để tìm các cổng mở, lỗ hổng bảo mật và các điểm yếu khác

- Kiểm thử thủ công - Các nhà kiểm thử có thể thực hiện thủ công các cuộc tấn công nhất định chống lại các công nghệ và hệ thống đã biết.

- Khai thác các lỗ hổng – Đánh giá phạm vi, khả năng khai thác, mức độ ảnh hưởng của lỗ hổng đã được tìm thấy.

- Phân tích và báo cáo - Phân tích kết quả kiểm thử, xếp hạng mức độ nghiêm trọng của các lỗ hổng tìm thấy.

Các bước cần thực hiện sau khi kiểm thử

Thông thường kết quả kiểm thử thường được thể hiện qua báo cáo kiểm thử. Báo cáo này cung cấp cho các doanh nghiệp thông tin cần thiết để đưa ra các biện pháp khắc phục phù hợp cho các lỗ hổng bảo mật để củng cố an ninh mạng cho hệ thống của họ.

Nó cũng cung cấp tài liệu cần thiết cho việc đánh giá tuân thủ của người kiểm thử hoặc đánh giá mức độ cải thiện bảo mật của hệ thống sau mỗi lần kiểm thử.

Kết quả kiểm thử thường được ưu tiên dựa trên mức độ nghiêm trọng hoặc khả năng khai thác của lỗ hổng được phát hiện hoặc tác động tiềm ẩn của việc khai thác thành công đối với doanh nghiệp.

Các doanh nghiệp sẽ dựa vào mức độ ưu tiên của các lỗ hổng trong báo cáo kiểm thử để ưu tiên việc khắc phục các lỗ hổng. Số lượng và mức độ quan trọng của các phát hiện sẽ ảnh hưởng đến thời gian cần thiết để khắc phục nó.

An ninh mạng liên tục thay đổi. Các mối đe dọa và rủi ro mới có thể xuất hiện bất cứ khi nào do đó việc tăng cường phòng thủ và đảm bảo an ninh mạng là công việc không bao giờ kết thúc. Kiểm thử thâm nhập là một phần thường xuyên không thể thiếu của quy trình đánh giá rủi ro để kịp thời tìm ra và khắc phục các lỗ hổng mới, nâng cao an ninh mạng cho hệ thống.

Thông tin xác thực và kiểm thử

Các công ty kiểm thử thâm nhập thường yêu cầu thông tin xác thực hợp lệ để truy cập vào môi trường của bạn, có thể bao gồm các tài nguyên yêu cầu xác thực. Điều này giúp làm sáng tỏ mọi rủi ro tiềm ẩn khi truy cập vào dữ liệu. Tin tặc cũng thường sử dụng thông tin xác thực hợp pháp để tấn công

Theo báo cáo vi phạm dữ liệu năm 2021 của IBM, khoảng 20% các vụ vi phạm sử dụng thông tin đăng nhập đánh cắp được để bắt đầu một cuộc tấn công.

Các doanh nghiệp nên thiết lập chính sách mật khẩu mạnh và nâng cao khả năng bảo vệ để hạn chế việc mật khẩu bị vi phạm và lạm dụng trong các cuộc tấn công.

Tham khảo thêm Specops Password Policy - chính sách mật khẩu mạnh mẽ giúp bảo vệ doanh nghiệp khỏi các mật khẩu bị vi phạm.

Nguồn: thehackernews.com.

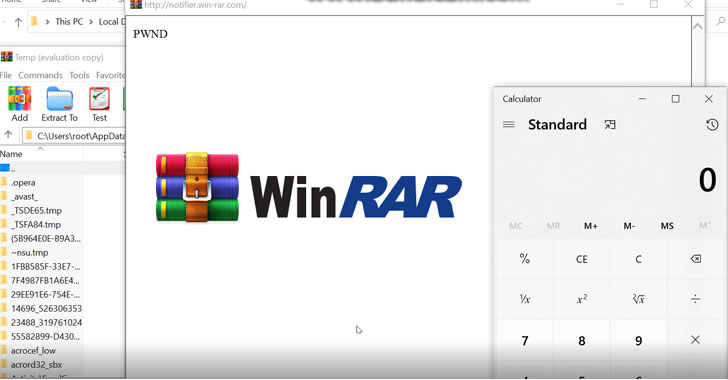

Tín nhiệm mạng | Một lỗ hổng bảo mật mới đã được tìm thấy trong phần mềm WinRAR dành cho Windows cho phép tin tặc thực thi mã tùy ý.

Tín nhiệm mạng | Một sự cố chưa rõ nguyên nhân đã xảy ra khiến trang web của The Hacker News bị biến mất đột ngột trên internet.

Tín nhiệm mạng | Microsoft đã phát hành phiên bản đầu tiên của hệ thống Windows Subsystem dành cho Android (WSA) cho người dùng Windows 11 Insiders, người dùng đã có thể cài đặt các ứng dụng Android trên Windows11

Tín nhiệm mạng | Zerodium cho biết họ đang tìm cách mua lại các khai thác zero-day cho các lỗ hổng RCE và lỗ hổng thoát khỏi sandbox của ba nhà cung cấp dịch vụ mạng riêng ảo (VPN) phổ biến NordVPN, ExpressVPN và SurfShark.

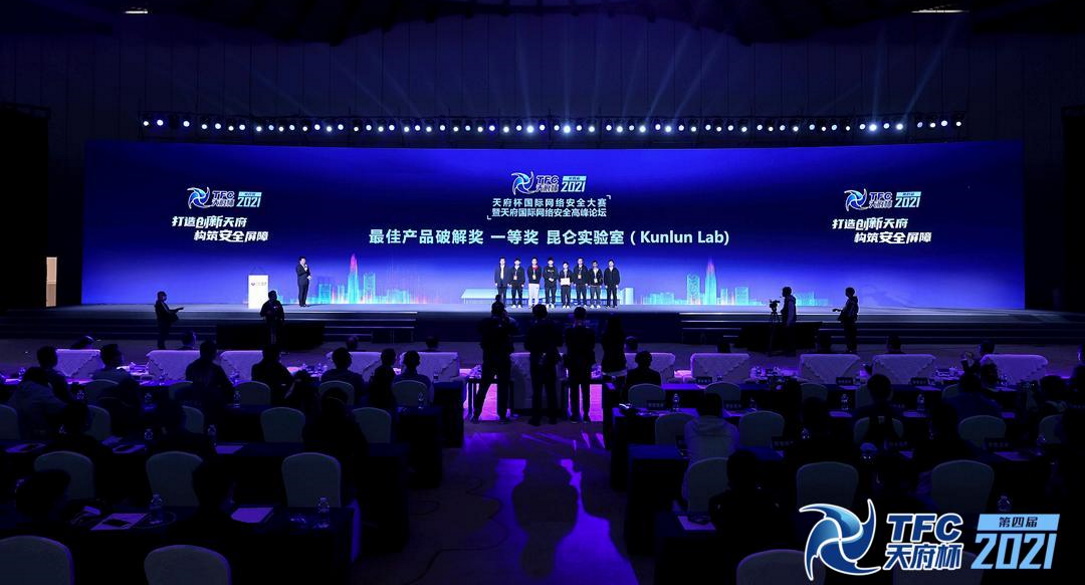

Tín nhiệm mạng | Nhiều phần mềm phổ biến như Windows, Ubuntu, Google Chrome, iOS,... đã bị khai thác trong cuộc thi Tianfu của Trung Quốc

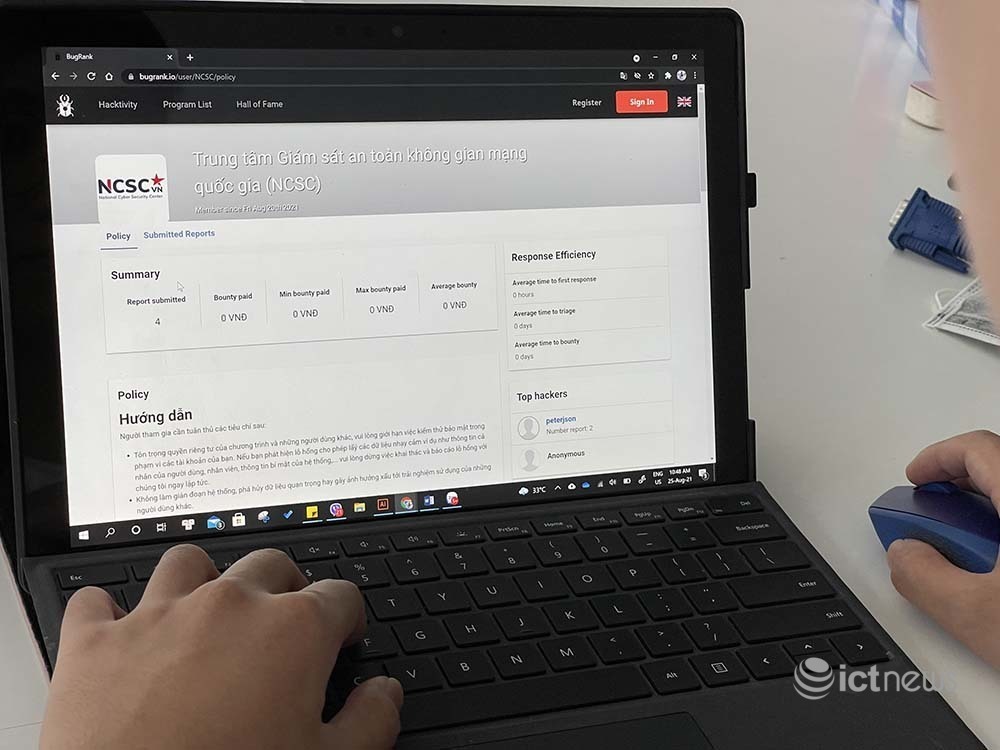

Tín nhiệm mạng | Quy định/Quy tắc này áp dụng với Chương trình Bug Bounty cho nền tảng chuyển đổi số quốc gia do Bộ Thông tin và Truyền thông phát động nhằm đảm bảo an toàn, an ninh mạng/an toàn thông tin/tìm ra những lỗ hổng bảo mật sớm nhất trên các nền tảng Chuyển đổi số quốc gia và các ứng dụng chuyển đổi số phổ biến.