Một ngày sau khi Apple và Google tung ra các bản cập nhật bảo mật khẩn cấp, Microsoft đã phát hành các bản sửa lỗi phần mềm như một phần của bản cập nhật bảo mật hàng tháng để vá 66 lỗ hổng bảo mật ảnh hưởng đến Windows và các thành phần khác như Azure, Office, BitLocker và Visual Studio bao gồm một lỗ hổng zero-day đã bị khai thác trong thực tế.

Trong số 66 lỗ hổng, 3 lỗ hổng được đánh giá mức nghiêm trọng, 62 lỗ hổng được đánh giá mức cao và một lỗ hổng được đánh giá mức trung bình. Ngoài ra Microsoft đã phát hành bản vá cho 20 lỗ hổng khác trong trình duyệt Microsoft Edge kể từ đầu tháng.

Bản cập nhật quan trọng nhất liên quan đến bản vá cho CVE-2021-40444 (điểm CVSS: 8,8), lỗ hổng thực thi mã từ xa đã bị khai thác trong thực tế trong MSHTML bằng cách sử dụng các tài liệu Microsoft Office độc hại để kích hoạt tấn công"

Một lỗ hổng zero-day khác trong Windows DNS có mã CVE-2021-36968 (điểm CVSS: 7,8), được đánh giá ở mức độ nghiêm trọng cũng đã được vá.

Các lỗ hổng khác được vá liên quan đến một số lỗi thực thi mã từ xa trong Open Management Infrastructure (CVE-2021-38647), Windows WLAN AutoConfig Service (CVE-2021-36965), Office (CVE-2021-38659), Visual Studio (CVE-2021-36952), và Word (CVE-2021-38656) cũng như lỗi hỏng bộ nhớ trong Windows Scripting Engine (CVE-2021-26435).

Ngoài ra, Microsoft đã vá các lỗi leo thang đặc quyền trong dịch vụ Print Spooler (CVE-2021-38667, CVE-2021-38671, và CVE-2021-40447) và trong Win32k (CVE-2021-36975 và CVE-2021-38639 (điểm CVSS: 7,8)). Hai lỗ hổng trong Win32k, được cho là 'có khả năng bị khai thác nhiều hơn'.

Người dùng nên nhanh chóng cập nhật các bản vá bảo mật để giảm thiểu nguy cơ bị tấn công.

Bên cạnh Microsoft, một số nhà cung cấp khác cũng phát hành bản cập nhật bảo mật để vá số lỗ hổng, bao gồm: Adobe, Android, Apple, Cisco,Citrix, Oracle Linux, Red Hat, SUSE, SAP, Schneider Electric, và Siemens.

Nguồn: thehackernews.com.

Tín nhiệm mạng | Google đã phát hành bản cập nhật bảo mật mới cho trình duyệt Chrome để vá 11 lỗ hổng bảo mật, trong số đó có hai lỗ hổng zero-day đang bị khai thác trong thực tế.

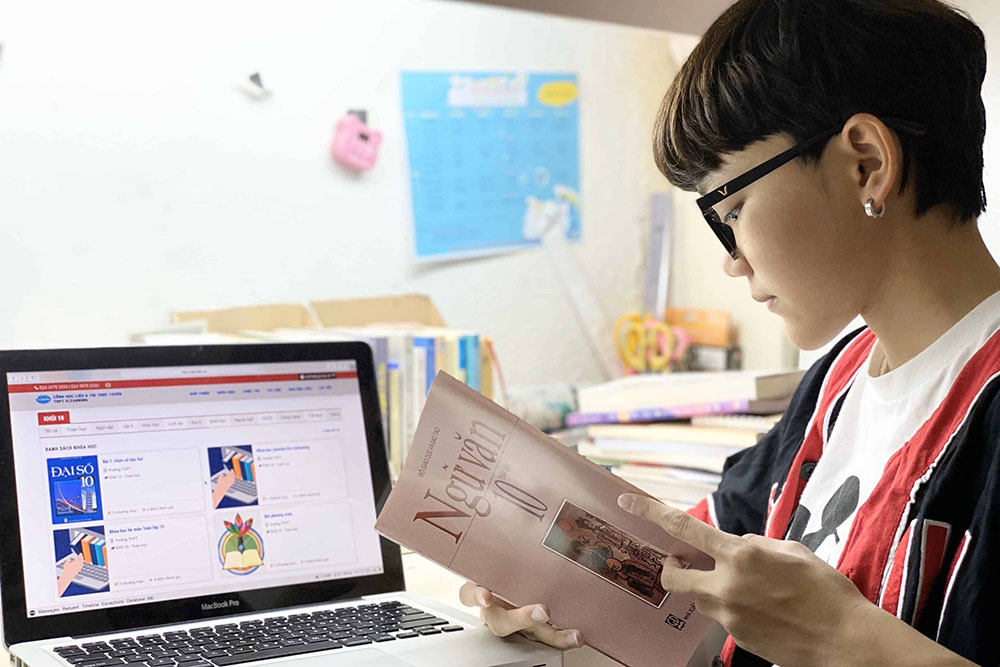

Tín nhiệm mạng| Trung tâm Giám sát an toàn không gian mạng quốc gia đang xây dựng Cẩm nang dạy - học trực tuyến an toàn. Cẩm nang sẽ sớm được ra mắt để hỗ trợ việc giảng dạy, học tập trực tuyến thuận tiện, an toàn và hiệu quả hơn.

Tín nhiệm mạng | Bộ tư pháp Mỹ đã cáo buộc Glib Oleksandr Ivanov-Tolpintsev, một công dân Ukraine vì sử dụng mạng botnet để ăn cắp thông tin đăng nhập của những người dùng được nhắm mục tiêu và bán thông tin trên web đen

Tín nhiệm mạng | Apple đã phát hành iOS 14.8, iPadOS 14.8, watchOS 7.6.2, macOS Big Sur 11.6, và Safari 14.1.2 để vá hai lỗ hổng đã được khai thác trong thực tế và cho phép cài đặt phần mềm gián điệp

Tín nhiệm mạng | Một thông báo giả mạo liên quan đến chuỗi cửa hàng Walmart nói rằng chuỗi cửa hàng Walmart sẽ bắt đầu chấp nhận Litecoin đã khiến tiền điện tử này tăng gần 35% vào sáng hôm qua.

Tín nhiệm mạng | Microsoft cho biết các ứng dụng Android sắp có trên Windows 11. Người dùng sẽ sớm có thể trải nghiệm thử các ứng dụng dành cho thiết bị di động trên hệ điều hành máy tính để bàn.