Các nhà nghiên cứu bảo mật Trellix phát hiện ra rằng các tác nhân đe dọa đang sử dụng các trang web giả mạo giả dạng giải pháp chống vi-rút hợp pháp của Avast, Bitdefender và Malwarebytes để phát tán phần mềm độc hại có khả năng đánh cắp thông tin nhạy cảm từ thiết bị Android và Windows.

Danh sách các trang web độc hại đã được phát hiện bao gồm:

avast-securedownload[.]com, được sử dụng để phát tán trojan SpyNote dưới dạng tệp package Android ("Avast.apk"), sau khi được cài đặt, nó sẽ yêu cầu các quyền xâm nhập để đọc tin nhắn SMS và nhật ký cuộc gọi, cài đặt và xóa ứng dụng, chụp ảnh màn hình, theo dõi vị trí và thậm chí khai thác tiền điện tử

bitdefender-app[.]com, được sử dụng để tải về tệp nén ZIP ("setup-win-x86-x64.exe.zip") dùng để triển khai phần mềm độc hại đánh cắp thông tin Lumma

Malwarebytes[.]pro, được sử dụng để tải về tệp nén RAR ("MBSetup.rar") dùng để triển khai phần mềm độc hại đánh cắp thông tin StealC

Trellix cho biết họ cũng đã phát hiện ra một tệp thực thi giả mạo Trellix có tên "AMCoreDat.exe", hoạt động như một công cụ dùng để phát tán mã độc có khả năng thu thập thông tin nạn nhân, bao gồm cả dữ liệu trình duyệt, và chuyển chúng đến máy chủ do kẻ tấn công kiểm soát.

Hiện vẫn chưa rõ các trang web giả mạo này được phát tán như thế nào, nhưng các chiến dịch tương tự trước đây đã sử dụng các kỹ thuật như quảng cáo độc hại và đầu độc công cụ tìm kiếm (SEO).

Mã độc đánh cắp thông tin ngày càng trở thành mối đe dọa phổ biến, với việc tội phạm mạng quảng cáo nhiều biến thể mã độc khác nhau, bao gồm các phần mềm đánh cắp mới như Acrid, SamsStealer, ScarletStealer và Waltuhium Grabber, cũng như các bản cập nhật cho những phần mềm hiện có như SYS01stealer (còn gọi là Album Stealer hoặc S1deload Stealer).

Sự phát triển này diễn ra khi các nhà nghiên cứu phát hiện ra một trojan ngân hàng Android mới có tên Antidot, đã ngụy trang dưới dạng bản cập nhật Google Play nhằm tạo điều kiện cho việc đánh cắp thông tin bằng cách lạm dụng khả năng truy cập và các API MediaProjection của Android.

Symantec thuộc sở hữu của Broadcom cho biết: “Antidot có khả năng ghi nhật ký gõ phím, tấn công overlay, trích xuất tin nhắn SMS, chụp màn hình, đánh cắp thông tin xác thực, kiểm soát thiết bị và thực thi các lệnh nhận được từ những kẻ tấn công”.

Để giảm thiểu nguy cơ trở thành nạn nhân của các chiến dịch lừa đảo như vậy, người dùng không nên truy cập và tải xuống/cài đặt các phần mềm/tệp từ những nguồn không tin cậy-KHÔNG phải trang web hay cửa hàng ứng dụng chính thức, cũng như xem xét cẩn thận các quyền mà ứng dụng yêu cầu trong khi cài đặt hoặc sử dụng ứng dụng. Nếu phát hiện bất kỳ điểm đáng ngờ nào, bạn nên dừng tải hoặc gỡ cài đặt ứng dụng ngay lập tức.

Nguồn: thehackernews.com.

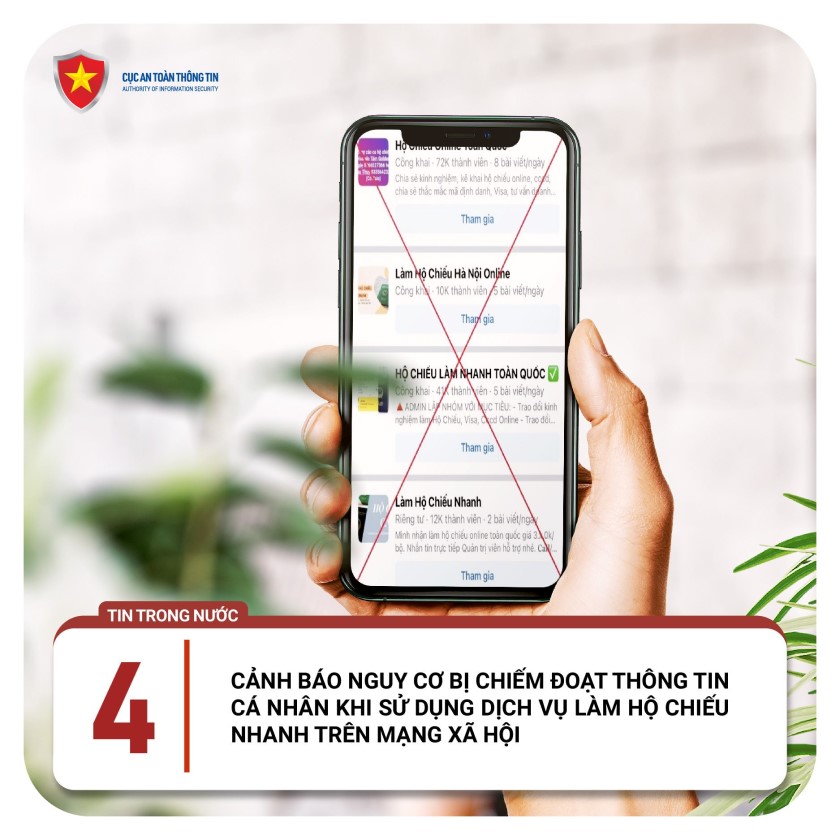

Lợi dụng một bộ phận người dân không thông thạo về công nghệ thông tin, chưa biết cách thức nộp hồ sơ trực tuyến, trên mạng xã hội xuất hiện nhiều trang, hội nhóm “dịch vụ” làm hộ chiếu nhanh.

Hệ thống tự động quảng cáo với những nội dung được tạo ra bởi AI đã trở thành yếu tố để những tên tội phạm mạng vượt qua được hàng rào bảo mật cũng như những chính sách mà YouTube đặt ra, khiến cho nền tảng này trở thành không gian hoạt động hoàn hảo của những tên lừa đảo.

Một người phụ nữ (40 tuổi, trú tại Bengaluru, Karnataka, Ấn Độ) đã trở thành nạn nhân của một vụ lừa đảo liên quan tới dịch vụ vận chuyển FedEx. Chỉ trong vòng 2 ngày người này đã bị lừa mất hơn 10 triệu rupee (~3 tỷ VND).

Công an tỉnh Phú Thọ vừa bắt giữ nhóm đối tượng chuyên lừa đảo, chiếm đoạt tiền khuyến mãi của sàn thương mại điện tử (TMĐT) Shopee.

Ngày 18/5, Công an quận Tây Hồ, Hà Nội cho biết, đang điều tra, xử lý vụ lừa đảo chiếm đoạt tài sản với thủ đoạn ứng tiền thanh toán hộ "nhận hoa hồng" để lừa đảo chiếm đoạt tài sản lên tới 4 tỷ đồng.

Thời gian qua đã xuất hiện một số tổ chức, cá nhân mạo danh được Bộ Lao động – Thương binh và Xã hội (Bộ LĐTB&XH) và phía Australia lựa chọn để tuyển chọn, thu tiền của người lao động trái quy định của pháp luật, có nguy cơ mất an ninh, trật tự tại một số địa phương.