Ngày càng nhiều tác nhân đe dọa sử dụng các Video YouTube do AI tạo ra để phát tán các phần mềm độc hại đánh cắp thông tin (stealer malware) như Raccoon, RedLine và Vidar.

Nhà nghiên cứu Pavan Karthick M của CloudSEK cho biết "các video thu hút người dùng với nội dung giả vờ là hướng dẫn tải xuống các phiên bản bẻ khóa (crack) của các phần mềm như Photoshop, Premiere Pro, Autodesk 3ds Max, AutoCAD và các sản phẩm trả phí khác".

Phần mềm độc hại được các tác nhân đe dọa phát tán theo nhiều cách khác nhau. Một trong những kênh phát tán phổ biến là YouTube, CloudSEK đã ghi nhận mức tăng 200-300% hàng tháng đối với các video chứa liên kết đến phần mềm độc hại đánh cắp trong phần mô tả.

Các liên kết này thường được che dấu bằng cách sử dụng các công cụ rút ngắn URL như Bitly và Cuttly hoặc được lưu trữ trên MediaFire, Google Drive, Discord, GitHub và Telegra.ph của Telegram.

Trong một số trường hợp, những kẻ đe dọa lạm dụng dữ liệu bị lộ và social engineering để chiếm quyền điều khiển các tài khoản YouTube hợp pháp và phát tán phần mềm độc hại, thường nhắm vào các tài khoản phổ biến để tiếp cận lượng lớn khán giả trong một khoảng thời gian ngắn.

Karthick giải thích rằng việc tải lên từ các tài khoản này sẽ làm tăng sự tin tưởng của các video. "Tuy nhiên, những Youtuber là chủ tài khoản sẽ báo cáo kẻ chiếm đoạt tài khoản của họ với YouTube và lấy lại quyền truy cập vào tài khoản trong vòng vài giờ. Nhưng trong thời gian đó, hàng trăm người dùng có thể trở thành nạn nhân".

Đáng lo ngại hơn, có từ 5 đến 10 video về hướng dẫn tải phần mềm crack được tải lên nền tảng video mỗi giờ, với việc các tác nhân đe dọa sử dụng các kỹ thuật SEO poisoning để làm cho các video độc hại xuất hiện ở đầu danh sách kết quả tìm kiếm.

Các nhà nghiên cứu cũng phát hiện ra những kẻ đe dọa đã thêm các bình luận giả mạo vào các video đã tải lên để lôi kéo người dùng tải xuống phần mềm bẻ khóa.

Sự phát triển diễn ra trong bối cảnh các biến thể phần mềm đánh cắp thông tin mới, có khả năng đánh cắp dữ liệu nhạy cảm, như SYS01stealer, S1deload, Stealc, Titan, ImBetter, WhiteSnake, và Lumma được rao bán dưới vỏ bọc của các ứng dụng và dịch vụ phổ biến.

Trước đó, các nhà nghiên cứu cũng phát hiện ra một công cụ có sẵn có tên R3NIN Sniffer có thể cho phép các tác nhân đe dọa lấy cắp dữ liệu thẻ thanh toán từ các trang web thương mại điện tử bị xâm nhập.

Để giảm thiểu rủi ro do mã độc đánh cắp gây ra, người dùng nên bật xác thực đa yếu tố, không nhấp vào các liên kết không xác định và tránh tải xuống hoặc sử dụng phần mềm vi phạm bản quyền.

Nguồn: thehackernews.com.

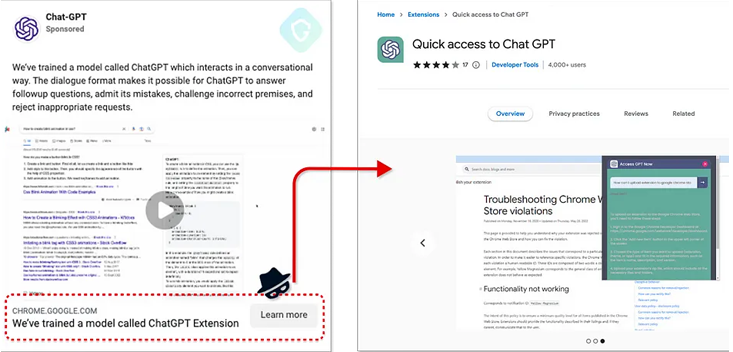

Tín nhiệm mạng | Một tiện ích trình duyệt Chrome giả mạo thương hiệu ChatGPT mới được phát hiện có khả năng chiếm quyền điều khiển tài khoản Facebook và tạo tài khoản quản trị giả mạo

Tín nhiệm mạng | Vụ vi phạm gần đây nhất của LastPass đã được phát hiện là bắt nguồn từ sự cố do một trong những kỹ sư của họ không cập nhật Plex trên máy tính ở nhà. Đây là một lời nhắc nhở nghiêm túc về sự nguy hiểm của việc không cập nhật phần mềm.

Tín nhiệm mạng | Các tổ chức chính phủ cấp cao ở Đông Nam Á đang bị nhắm mục tiêu bởi chiến dịch gián điệp mạng do một tác nhân đe dọa Trung Quốc có tên là Sharp Panda thực hiện kể từ cuối năm ngoái

Tín nhiệm mạng | Một mã khai thác cho CVE-2023-21716, một lỗ hổng nghiêm trọng trong Microsoft Word cho phép thực thi mã từ xa, đã được phát hành vào cuối tuần qua.

Tín nhiệm mạng | Một chủng phần mềm độc hại ATM mới có tên là FiXS được phát hiện đã nhắm mục tiêu vào các ngân hàng Mexico kể từ đầu tháng 2 năm 2023.

Tín nhiệm mạng | LastPass đã tiết lộ thêm thông tin về "cuộc tấn công phối hợp thứ hai", trong đó một tác nhân đe dọa đã truy cập và đánh cắp dữ liệu từ các máy chủ lưu trữ cloud AWS của Amazon trong hơn hai tháng