Mozilla đã phát hành các bản cập nhật phần mềm cho trình duyệt Firefox để khắc phục hai lỗ hổng zero-day đã và đang bị khai thác trong thực tế.

Có định danh là CVE-2022-26485 và CVE-2022-26486, các lỗ hổng liên quan đến vấn đề use-after-free, ảnh hưởng đến quá trình xử lý tham số XSLT và WebGPU inter-process communication (IPC) Framework.

XSLT là một ngôn ngữ dựa trên XML được sử dụng để chuyển đổi các tài liệu XML thành các trang web hoặc tài liệu PDF; WebGPU là một tiêu chuẩn web mới được phát triển dựa trên thư viện đồ họa WebGL JavaScript.

CVE-2022-26485 – Việc xóa tham số XSLT trong quá trình xử lý có thể cho phép khai thác use-after-free

CVE-2022-26486 –Xử lý một message không bình thường trong framework WebGPU IPC có thể dẫn đến use-after-free và thoát khỏi sandbox

Các lỗi use-after-free có thể bị lợi dụng để làm hỏng dữ liệu và thực thi mã tùy ý trên các hệ thống bị xâm phạm.

Mozilla cho biết "đã nhận được báo cáo về các khai thác lỗ hổng trong thực tế" nhưng không tiết lộ bất kỳ chi tiết kỹ thuật cụ thể nào liên quan đến các cuộc xâm nhập hoặc danh tính của những kẻ khai thác.

Các nhà nghiên cứu bảo mật Wang Gang, Liu Jialei, Du Sihang, Huang Yi và Yang Kang của Qihoo 360 ATA được ghi nhận là đã phát hiện và báo cáo những lỗ hổng này.

Người dùng nên cập nhật/nâng cấp càng sớm càng tốt lên phiên bản Firefox 97.0.2, Firefox ESR 91.6.1, Firefox 97.3.0 dành cho Android, Focus 97.3.0 và Thunderbird 91.6.2 để tránh các nguy cơ bị khai thác tấn công.

Nguồn: thehackernews.com.

Tín nhiệm mạng | Mới đây, nhóm ransomware Lapsus$ đã làm rò rỉ một tập dữ liệu bí mật lớn được cho là của Samsung Electronics-một công ty điện tử lớn của Hàn Quốc.

Tín nhiệm mạng | Cisco đã phát hành các bản vá để khắc phục các lỗ hổng bảo mật nghiêm trọng ảnh hưởng đến Expressway Series và Máy chủ truyền thông video TelePresence VCS, cho phép tin tặc leo thang đặc quyền và thực thi mã tùy ý.

Tín nhiệm mạng | Công ty sản xuất chip NVIDIA xác nhận bị tin tặc tấn công và xâm phạm vào dữ liệu nhạy cảm, bao gồm mã nguồn liên quan đến công nghệ Deep Learning Super Sampling

Tín nhiệm mạng | Các lỗ hổng nghiêm trọng trong VoIPmonitor cho phép kẻ tấn công không cần xác thực có thể leo thang đặc quyền lên cấp quản trị viên và thực thi lệnh tùy ý.

Tín nhiệm mạng | Năm lỗ hổng bảo mật trong thư viện truyền thông đa phương tiện mã nguồn mở PJSIP có thể bị lạm dụng để thực thi mã tùy ý và từ chối dịch vụ (DoS) trong các ứng dụng sử dụng giao thức stack.

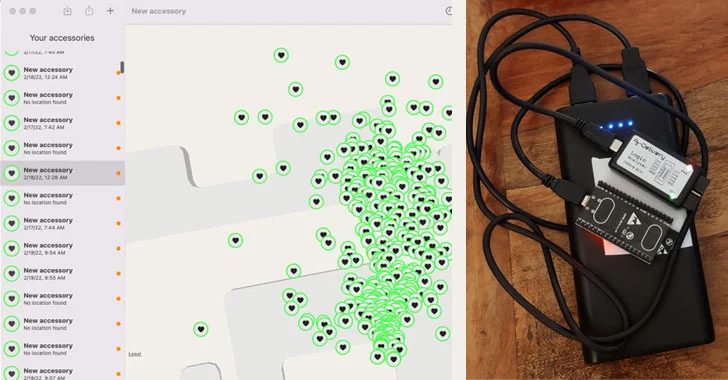

Tín nhiệm mạng | Các nhà nghiên cứu bảo mật đã tạo ra một bản sao của Apple Airtag để vượt qua công nghệ bảo vệ chống theo dõi được tích hợp trong giao thức theo dõi dựa trên Bluetooth Find My.