Nghiên cứu bảo mật mới phát hiện ra rằng các công cụ giao diện dòng lệnh (CLI) từ Amazon Web Services (AWS) và Google Cloud có thể tiết lộ thông tin xác thực nhạy cảm trong nhật ký bản dựng (build logs), gây ra rủi ro đáng kể cho các tổ chức.

Nhà nghiên cứu bảo mật Roi Nisimi cho biết: “Một số câu lệnh trên Azure CLI, AWS CLI và Google Cloud CLI có thể tiết lộ thông tin nhạy cảm dưới dạng biến môi trường, có thể bị tác nhân đe dọa thu thập khi được phát hành bởi các công cụ như GitHub Actions”.

Microsoft đã giải quyết vấn đề này như một phần của các bản cập nhật bảo mật phát hành vào tháng 11 năm 2023 và gán cho nó mã định danh CVE CVE-2023-36052 (điểm CVSS: 8,6).

Vấn đề liên quan đến cách các lệnh CLI, chẳng hạn những lệnh được sử dụng để hiển thị các biến môi trường đã được định nghĩa trước và ghi kết quả vào logs Continuous Integration and Continuous Deployment (CI/CD). Danh sách lệnh được sử dụng trên AWS và Google Cloud có thể dẫn đến rò rỉ thông tin nhạy cảm được liệt kê bên dưới.

- aws lambda get-function-configuration

- aws lambda get-function

- aws lambda update-function-configuration

- aws lambda update-function-code

- aws lambda publish-version

- gcloud functions deploy --set-env-vars

- gcloud functions deploy --update-env-vars

- gcloud functions deploy --remove-env-vars

Orca cho biết họ đã phát hiện một số dự án trên GitHub đã vô tình làm rò rỉ token truy cập và dữ liệu nhạy cảm khác thông qua tệp log Github Actions, CircleCI, TravisCI và Cloud Build.

Không giống như Microsoft, cả Amazon và Google đều coi đây là hành vi đã được dự đoán, yêu cầu các tổ chức thực hiện các bước để tránh lưu trữ dữ liệu nhạy cảm trong các biến môi trường và thay vào đó sử dụng dịch vụ lưu trữ bí mật chuyên dụng như AWS Secrets Manager hoặc Google Cloud Secret Manager.

Google cũng khuyến nghị sử dụng tùy chọn "--no-user-output-enabled" để ngăn việc in kết quả thực hiện lệnh vào standard output và standard errort trong terminal.

Nisimi cho biết: “Nếu kẻ xấu có được các biến môi trường này, điều này có thể dẫn đến việc xem thông tin nhạy cảm bao gồm thông tin xác thực, như mật khẩu, tên người dùng và khóa (key), chúng có thể truy cập bất kỳ tài nguyên nào mà chủ sở hữu kho lưu trữ có thể truy cập”.

"Các lệnh CLI theo mặc định được cho là đang chạy trong môi trường an toàn, nhưng khi kết hợp với CI/CD pipelines, chúng có thể gây ra mối đe dọa bảo mật".

Nguồn: thehackernews.com.

Tín nhiệm mạng | LastPass đang cảnh báo về một chiến dịch độc hại nhắm mục tiêu người dùng của mình bằng bộ công cụ lừa đảo CryptoChameleon có liên quan đến hành vi trộm cắp tiền điện tử.

Tín nhiệm mạng | Ngày 18/4, Công an TP Hà Nội cho biết, vừa qua một nạn nhân bị chiếm đoạt hơn 2,7 tỷ đồng khi tham gia đầu tư cho website giả mạo trang thương mại điện tử Carousel có đường link www.carousell888.com.

Tín nhiệm mạng | Băng nhóm ransomware LockBit là một trong những nhóm ransomware nguy hiểm hàng đầu trên thế giới. Kể từ khi xuất hiện lần đầu tiên vào năm 2019, LockBit đã tổ chức nhiều cuộc tấn công nhắm vào các tổ chức trên nhiều lĩnh vực khác nhau...

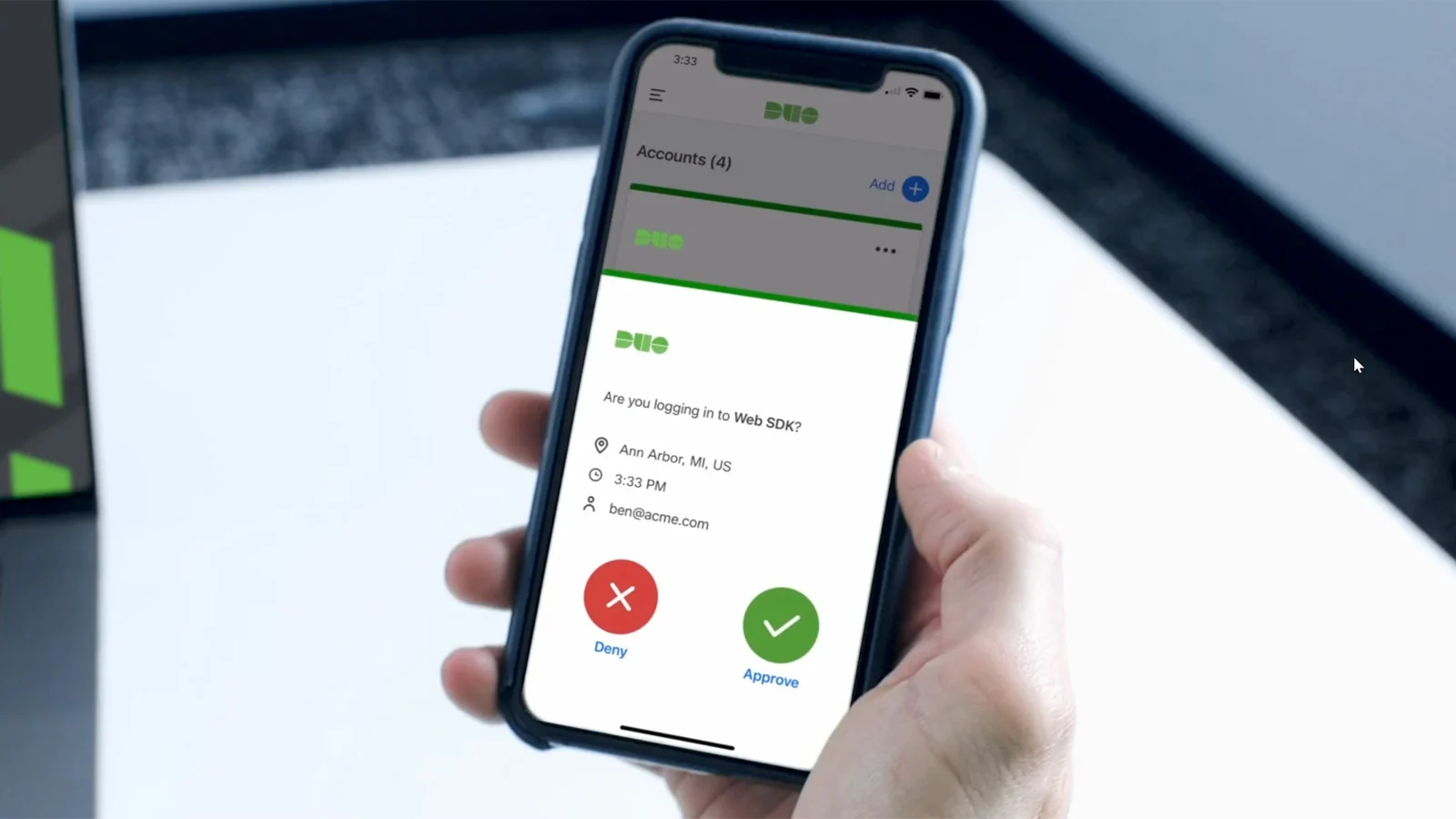

Nhóm bảo mật của Cisco Duo đang cảnh báo về việc tin tặc đã đánh cắp dữ liệu nhật ký (log) VoIP và SMS cho tin nhắn xác thực đa yếu tố (MFA) của một số khách hàng trong một cuộc tấn công mạng nhằm vào nhà cung cấp dịch vụ điện thoại của họ.

Tín nhiệm mạng | Ngày 15/4, Công an huyện Lộc Bình, tỉnh Lạng Sơn đã khởi tố vụ án, khởi tố bị can đối với 2 đối tượng Hoàng Văn Cương và Nguyễn Anh Văn về hành vi lừa đảo chiếm đoạt tài sản thông qua hình thức chiếm đoạt quyền sử dụng Facebook, sử dụng hình ảnh các xe ô tô cũ trên mạng để đăng quảng cáo bán với giá rẻ lừa tiền đặt cọc.

Tín nhiệm mạng | Một cuộc tấn công mạng gần đây nhằm vào Tập đoàn Hoya do những kẻ điều hành hoạt động ransomware 'Hunters International' thực hiện, đã yêu cầu công ty khoản tiền chuộc 10 triệu USD.