Check Point đã phát hành các bản vá khẩn cấp (hotfix) cho lỗ hổng zero-day trong VPN đang bị khai thác trong các cuộc tấn công nhằm giành quyền truy cập từ xa vào tường lửa và xâm nhập vào mạng công ty.

Vào thứ Hai vừa qua, công ty lần đầu tiên cảnh báo về sự gia tăng đột biến các cuộc tấn công nhắm vào các thiết bị VPN, chia sẻ các đề xuất về cách quản trị viên có thể bảo vệ các thiết bị của họ. Check Point sau đó đã phát hiện ra nguồn gốc của vấn đề, một lỗ hổng zero-day mà tin tặc đã khai thác để tấn công khách hàng của họ.

Lỗ hổng có định danh CVE-2024-24919, độ nghiêm trọng mức cao, là một lỗ hông gây lột lọt thông tin, cho phép kẻ tấn công đọc thông tin trên Check Point Security Gateways được hiển thị trên Internet khi bật Remote Access VPN hoặc Mobile Access Software Blades.

CVE-2024-24929 ảnh hưởng đến CloudGuard Network, Quantum Maestro, Quantum Scalable Chassis, Quantum Security Gateways, và Quantum Spark Appliances trong các phiên bản R80.20.x, R80.20SP (EOL), R80.40 (EOL), R81, R81.10, R81.10.x và R81.20.

Check Point đã phát hành các bản cập nhật bảo mật sau để giải quyết lỗ hổng:

- Quantum Security Gateway và CloudGuard Network Security: R81.20, R81.10, R81, R80.40

- Quantum Maestro và Quantum Scalable Chassis: R81.20, R81.10, R80.40, R80.30SP, R80.20SP

- Quantum Spark Gateways: R81.10.x, R80.20.x, R77.20.x

Để áp dụng bản cập nhật, hãy truy cập vào Security Gateway portal > Software Updates > Available Updates > Hotfix Updates và nhấp vào ‘Install’.

Check Point cho biết quá trình này sẽ mất khoảng 10 phút và cần phải khởi động lại.

Sau khi cài đặt hotfix, các lần đăng nhập bằng thông tin xác thực và phương pháp xác thực yếu sẽ tự động bị chặn và lưu vào nhật ký.

Các bản vá khẩn cấp cũng đã được cung cấp cho các phiên bản đã lỗi thời (EOL), nhưng chúng phải được tải xuống và áp dụng theo cách thủ công.

Check Point đã tạo trang Câu hỏi thường gặp với thông tin bổ sung về CVE-2024-24919, chữ ký IPS và hướng dẫn cài đặt hotfix thủ công.

Nguồn: www.bleepingcomputer.com.

Các nhà nghiên cứu bảo mật đã phát hành mã khai thác (PoC) cho một lỗ hổng có mức độ nghiêm trọng tối đa, đã được vá vào tháng 2, trong giải pháp quản lý sự kiện và thông tin bảo mật (SIEM) của Fortinet.

Hơn 90 ứng dụng Android độc hại với hơn 5,5 triệu lượt cài đặt đã được phát hiện trên Google Play để phát tán các phần mềm độc hại và phần mềm quảng cáo, đáng chú ý trong số đó là Anatsa, một trojan ngân hàng có hoạt động tăng vọt trong thời gian gần đây.

Tín nhiệm mạng | Một lỗ hổng bảo mật có điểm nghiêm trọng tối đa đã được phát hiện trong bộ định tuyến TP-Link Archer C5400X gaming có thể dẫn đến việc thực thi mã từ xa trên các thiết bị bị ảnh hưởng bằng cách gửi các request độc hại.

Tín nhiệm mạng | Microsoft đang cảnh báo về một nhóm tội phạm mạng có trụ sở tại Morocco có tên Storm-0539 đứng sau hành vi gian lận và trộm cắp thẻ quà tặng thông qua các cuộc tấn công lừa đảo tinh vi qua email và SMS

Tín nhiệm mạng | Các tác nhân đe dọa đang sử dụng các trang web giả mạo giả dạng giải pháp chống vi-rút hợp pháp của Avast, Bitdefender và Malwarebytes để phát tán phần mềm độc hại có khả năng đánh cắp thông tin nhạy cảm từ thiết bị Android và Windows.

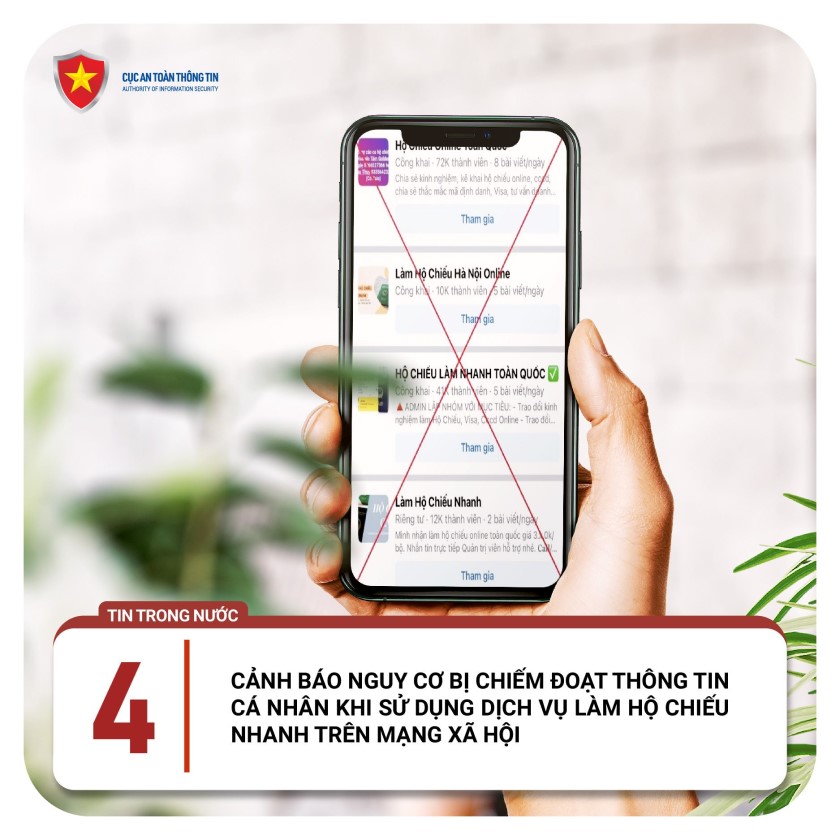

Lợi dụng một bộ phận người dân không thông thạo về công nghệ thông tin, chưa biết cách thức nộp hồ sơ trực tuyến, trên mạng xã hội xuất hiện nhiều trang, hội nhóm “dịch vụ” làm hộ chiếu nhanh.