Thứ Sáu tuần trước, Google đã phát hành các bản vá khẩn cấp để giải quyết một lỗ hổng zero-day mới trong trình duyệt web Chrome đã và đang bị khai thác trong thực tế.

Lỗ hổng có định danh CVE-2022-3075, được xếp ở mức cao, liên quan đến vấn đề thiếu kiểm tra, sàng lọc dữ liệu đầu vào trong Mojo, một tập các thư viện runtime cung cấp cơ chế platform-agnostic cho giao tiếp giữa các tiến trình (IPC).

Một nhà nghiên cứu ẩn danh đã phát hiện và báo cáo lỗ hổng vào ngày 30/8/2022.

Google cho biết “đã nhận được các báo cáo về việc khai thác CVE-2022-3075 trong thực tế” nhưng không tiết lộ thêm chi tiết cụ thể về bản chất của các cuộc tấn công nhằm hạn chế các mối đe dọa khác lợi dụng lỗ hổng này.

Đây là lỗ hổng zero-day thứ sáu trong Chrome mà Google đã giải quyết trong năm nay, năm zero-day đã được khắc phục trước đó bao gồm:

- CVE-2022-0609 – Lỗ hổng use-after-free trong Animation

- CVE-2022-1096 và CVE-2022-1364: Lỗ hổng nhầm lẫn kiểu (type confusion) trong V8

- CVE-2022-2294 - Lỗ hổng tràn bộ đệm heap trong WebRTC

- CVE-2022-2856 - Lỗ hổng do thiếu kiểm tra, sàng lọc dữ liệu đầu vào không tin cậy trong Intents

Người dùng nên nâng cấp lên phiên bản 105.0.5195.102 cho Windows, macOS và Linux để giảm thiểu các mối đe dọa tiềm ẩn. Người dùng các trình duyệt dựa trên Chromium như Microsoft Edge, Brave, Opera và Vivaldi cũng nên thường xuyên kiểm tra và áp dụng các bản vá lỗi ngay khi chúng có sẵn.

Nguồn: thehackernews.com.

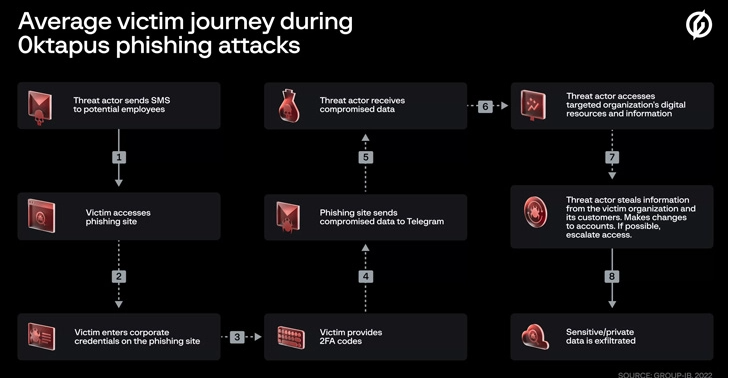

Tín nhiệm mạng | Tác nhân đe dọa đằng sau các cuộc tấn công vào Twilio và Cloudflare đầu tháng này có liên quan đến 0ktapus, một chiến dịch lừa đảo quy mô lớn nhằm vào 136 tổ chức khiến 9.931 tài khoản người dùng bị xâm phạm.

Tín nhiệm mạng | Atlassian phát hành các bản vá cho một lỗ hổng bảo mật nghiêm trọng trong Máy chủ Bitbucket và Data Center có thể cho phép kẻ xấu thực thi mã trên các phiên bản bị ảnh hưởng.

Tín nhiệm mạng | LastPass đã bị tấn công và đánh cắp mã nguồn cùng thông tin kỹ thuật độc quyền của công ty thông qua tài khoản của một nhà phát triển bị xâm phạm

Tín nhiệm mạng | Phát hiện nhiều mẫu điện thoại Android của các thương hiệu phổ biến bị làm giả có chứa các trojan được thiết kế để nhắm mục tiêu đến ứng dụng nhắn tin WhatsApp và WhatsApp Business.

Tín nhiệm mạng | CISA đã bổ sung một lỗ hổng bảo mật ảnh hưởng đến Palo Alto Networks PAN-OS vào Danh mục các lỗ hổng được khai thác đã biết dựa trên dấu hiệu về việc khai thác lỗ hổng trong thực tế.

Tín nhiệm mạng | Kiểm thử thâm nhập và quét lỗ hổng bảo mật thường bị nhầm lẫn với nhau. Cả hai đều tìm kiếm những điểm yếu trong cơ sở hạ tầng CNTT, tuy nhiên, có một sự khác biệt rõ ràng giữa hai phương pháp này.