Thành viên Chunxong đăng video về quá trình tấn công vào hệ thống Bkav, sử dụng SQL Injection - một kỹ thuật phổ thông trong tấn công mạng.

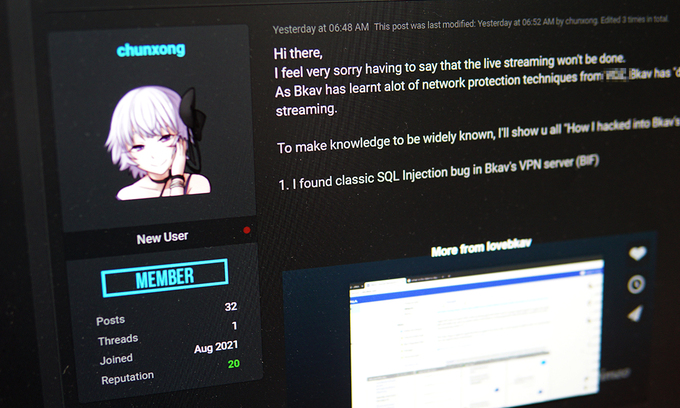

Trong bài đăng chiều 15/8, Chunxong cho biết không thể livestream tấn công vào hệ thống của Bkav như tuyên bố trước đó do "máy chủ đã bị tắt". Thay vào đó, người này đăng một video đã quay từ trước về quá trình tấn công mạng vào hệ thống của công ty này.

Theo nội dung video và mô tả, Chunxong phát hiện một trong các máy chủ dịch vụ VPN mà Bkav đang sử dụng có lỗ hổng. "Tôi đã phát hiện ra lỗi SQL Injection truyền thống trên máy chủ VPN của Bkav", hacker này viết. Quá trình khai thác lỗi và truy cập vào hệ thống của Bkav diễn ra trong khoảng 5 phút, sử dụng kỹ thuật SQL Injection để "lừa hệ thống" và truy cập vào bên trong. Video được thực hiện vào ngày 7/8, một ngày sau phản hồi của Bkav cho rằng "đây là các dữ liệu cũ".

Bkav không bình luận về nội dung của video nhưng cho biết "mọi hoạt động của công ty và server vẫn bình thường".

Bài đăng của thành viên Chunxong trên diễn đàn, cho biết đã khai thác lỗi SQL Injection để tấn công hệ thống VPN của Bkav.

Chí Trần, một chuyên gia bảo mật đang làm việc tại Mỹ, cho rằng "nếu chỉ qua video, chưa thể khẳng định đây là một cuộc tấn công mạng vào Bkav, vì còn cần xác định địa chỉ IP có chính xác là của họ hay không. Tuy nhiên, với những dữ liệu mà hacker công bố, khả năng cao việc này là thật".

Theo chuyên gia này, SQL Injection là một kỹ thuật xâm nhập và lấy dữ liệu cơ bản mà hầu hết mọi hacker sẽ đều thử qua khi tấn công một hệ thống nào đó. "Hiểu một cách đơn giản, phương pháp này đưa ra hai lựa chọn: nhập đúng mật khẩu hoặc đưa ra một so sánh đúng thì sẽ có thể truy cập vào hệ thống. So sánh được Chunxong sử dụng là 'OR 1=1' - luôn đúng, vì vậy có thể nhập mật khẩu bất kỳ để truy cập vào tài khoản quản trị".

"Do kỹ thuật này đã trở nên phổ thông, hầu hết các hệ thống đều đã khắc phục. Nếu để bị tấn công bằng phương pháp này, người quản trị đã quá chủ quan", Chí Trần nhận định.

Trong bài rao bán dữ liệu trước đây, Chunxong bán hai gói truy cập, trong đó, truy cập ban đầu giá 10 nghìn USD, còn truy cập sâu bên trong hệ thống giá 30 nghìn USD. Theo một số chuyên gia, video Chunxong chia sẻ mới là truy cập ban đầu và nhiều khả năng hacker này có thể đã truy cập sâu hơn. Người này cũng rao bán "socks proxy" - một giao thức để kết nối vào hệ thống mạng của Bkav - với giá 30 nghìn USD (680 triệu đồng), bên cạnh các gói mã nguồn đã rao bán trước đó, như mã nguồn Bkav Pro. Hiện các thông tin của Bkav mà Chunxong rao bán có giá khoảng 280.000 USD (6,4 tỷ đồng). Hacker đề nghị thanh toán bằng tiền điện tử Monero. Người mua có thể trả giá gấp đôi để sở hữu độc quyền.

Trong các phản hồi thông qua diễn đàn Whitehat, Bkav khẳng định việc rò rỉ dữ liệu là do "nhân viên cũ thực hiện" và "đây là mã nguồn cũ của một số module thành phần của phần mềm Bkav". "Ngoài mã nguồn cũ, trong thời gian còn làm việc, nhân viên này đã thu thập thông tin đăng nhập mạng chat nội bộ, dùng nó để chụp ảnh các đoạn chat nội bộ gần đây". Tuy nhiên, trong các trả lời sau đó trên diễn đàn, Chunxong khẳng định "chưa từng làm việc cho Bkav" và các dữ liệu nói trên là "dữ liệu mới".

Theo luật An ninh mạng, việc tấn công mạng, rao bán dữ liệu là phạm pháp. Chiều 15/8, Bkav thông báo: "những kẻ vi phạm sẽ phải chịu trách nhiệm trước pháp luật".

Nguồn: vnexpress.net