Thứ Ba vừa qua, cơ quan An ninh mạng và cơ sở hạ tầng Hoa Kỳ (CISA) đã thêm một lỗ hổng nghiêm trọng ảnh hưởng đến Microsoft SharePoint vào danh mục Lỗ hổng bị khai thác đã biết (KEV).

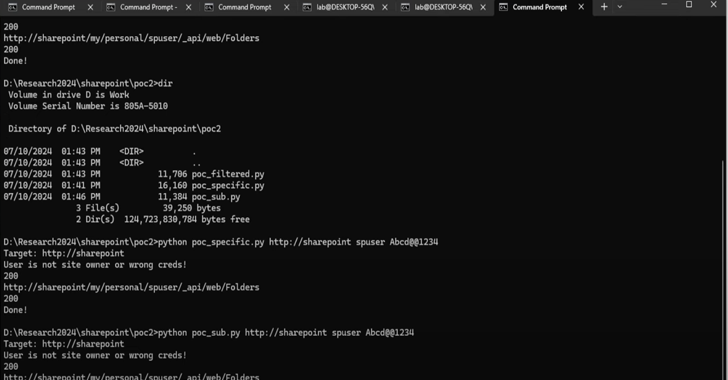

Lỗ hổng có định danh CVE-2024-38094 (điểm CVSS: 7.2), được mô tả là một lỗi deserialization ảnh hưởng đến SharePoint, có thể dẫn đến việc thực thi mã từ xa.

Microsoft cho biết: "Kẻ tấn công đã được xác thực với quyền sở hữu trang web ("Site Owner") có thể lạm dụng lỗ hổng này để chèn và thực thi mã tùy ý trên máy chủ SharePoint".

Bản vá cho lỗ hổng đã được Redmond phát hành như một phần trong bản cập nhật Patch Tuesday cho tháng 7 năm 2024. Rủi ro khai thác còn trầm trọng hơn do mã khai thác (PoC) lỗ hổng này đã có sẵn công khai.

Hiện chưa có báo cáo nào về cách CVE-2024-38094 bị khai thác. Trước tình trạng bị lạm dụng khai thác trong thực tế, các cơ quan của Federal Civilian Executive Branch (FCEB) được yêu cầu áp dụng các bản vá mới nhất trước ngày 12 tháng 11 năm 2024 để bảo vệ môi trường mạng và thiết bị của họ.

Sự phát triển này diễn ra khi Nhóm phân tích mối đe dọa (TAG) của Google cảnh báo rằng lỗ hổng zero-day hiện đã được vá trong bộ xử lý di động của Samsung lại tiếp tục bị lạm dụng như một phần của chuỗi khai thác để thực thi mã tùy ý.

Có định danh CVE-2024-44068 (điểm CVSS là 8.1), lỗi này đã được giải quyết từ ngày 7 tháng 10 năm 2024. Trong khi tư vấn bảo mật của Samsung không đề cập đến việc lỗ hổng này đã bị khai thác trong thực tế, các nhà nghiên cứu của Google TAG cho biết lỗ hổng zero-day này đã bị sử dụng như một phần của chuỗi tấn công leo thang đặc quyền.

"Kẻ tấn công có thể thực thi mã tùy ý trong một tiến trình cameraserver được cấp quyền", các nhà nghiên cứu cho biết .

Người dùng cần thường xuyên theo dõi và nhanh chóng cập nhật bản vá bảo mật cho các sản phẩm, ứng dụng đang sử dụng ngay sau khi bản vá có sẵn, hoặc triển khai các giải pháp giảm thiểu khác theo khuyến nghị từ nhà cung cấp để giảm thiểu các nguy cơ bị tấn công.

Nguồn: thehackernews.com

Tín nhiệm mạng | VMware đã phát hành bản cập nhật phần mềm để giải quyết lỗ hổng bảo mật đã được vá trong vCenter Server có thể dẫn đến việc thực thi mã từ xa.

Tín nhiệm mạng | Viettel đang dẫn đầu bảng xếp hạng kết quả với 80.000 USD tiền thưởng và 13 điểm Master of Pwn (điểm dùng để xếp hạng các đội chơi) sau ngày đầu tiên của cuộc thi Pwn2Own Ireland 2024.

Tín nhiệm mạng | Các trang web WordPress đang bị tấn công để cài đặt các plugin độc hại hiển thị các bản cập nhật phần mềm giả mạo và lỗi nhằm phát tán mã độc đánh cắp thông tin.

Tín nhiệm mạng | Một số tác nhân đe dọa chưa xác định đang cố khai thác lỗ hổng bảo mật hiện đã được vá trong phần mềm webmail Roundcube nguồn mở trong một chiến dịch tấn công lừa đảo nhằm đánh cắp thông tin đăng nhập của người dùng.

Tín nhiệm mạng | CISA đã thêm ba lỗ hổng vào danh mục 'Các lỗ hổng bị khai thác đã biết', bao gồm lỗ hổng hardcoded credentials nghiêm trọng trong SolarWinds Web Help Desk đã được nhà cung cấp khắc phục vào cuối tháng 8 năm 2024.

Tín nhiệm mạng | Google Play đã phân phối hơn 200 ứng dụng độc hại trong vòng một năm, với tổng số lượt tải xuống gần tám triệu. Dữ liệu được thu thập từ tháng 6 năm 2023 đến tháng 4 năm 2024 bởi các nhà nghiên cứu tình báo mối đe dọa tại Zscaler, những người đã xác định và phân tích các nhóm phần mềm độc hại trên cả Google Play và các nền tảng phân phối khác.