Trong khoảng thời gian vừa qua, tại một số hội nhóm trên mạng xã hội Facebook, diễn đàn trực tuyến, nổi lên các bài viết của một số người dùng, liên quan đến vấn đề lừa đảo trực tuyến. Điểm chung của những bài viết này đều kể rằng họ là nạn nhân bị lừa đảo, họ bị dẫn dụ cài các ứng dụng mã độc, dẫn đến mất tiền trong tài khoản ngân hàng.

Những kẻ lừa đảo thường tiếp cận những người dùng này theo nhiều cách khác nhau như đóng giả thành nhân viên, nhắn tin với người dùng rằng họ cần nhanh chóng hoàn thiện một số thủ tục hành chính còn thiếu hoặc sửa lại các thông tin công dân bị sai lệch thông qua một ứng dụng có tên tệp tin là “Dichvucong.apk”, tải xuống và cài đặt từ một số website có tên miền như “dichvucong.lgov.net”, “dichvucong.dancuquocgia.net”,…

Ứng dụng giả mạo này sử dụng logo có hình quốc huy của quốc gia Việt Nam và tên là “DỊCH VỤ CÔNG” nhằm đánh lừa thị giác của người dùng.

Chúng tôi đã thực hiện kiểm thử và phân tích mã dịch ngược từ tệp tin “Dichvucong.apk” được tải xuống từ website “dichvucong.lgov.net”.

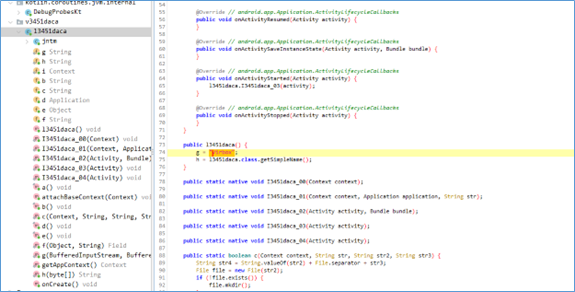

Từ mã dịch ngược của tệp tin “Dichvucong.apk”, trong những phân vùng code thực hiện khởi tạo, chúng tôi phát hiện ra một string là “virbox”.

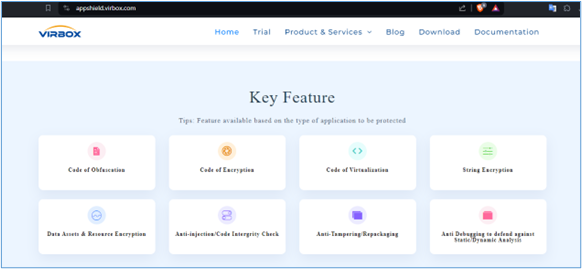

“VIRBOX” là một cái tên khá nổi tiếng trong khoảng thời gian gần đây. Đây là một công nghệ bảo vệ ứng dụng, bao gồm các chức năng: anti-debug, anti-repacking, code obfuscation, code encryption, string encryption,… Công nghệ này đang được sử dụng bởi malware nổi tiếng khác như GoldDigger.

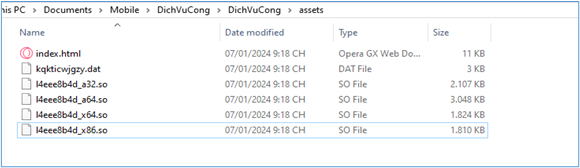

Mã dịch ngược của tệp tin “Dichvucong.apk” không thực hiện trực tiếp bất kì hành vi nguy hại nào ngoài việc khởi tạo môi trường cần thiết và tải động một thư viện đặt trong thư mục “assets” của ứng dụng.

Tùy vào kiến trúc mà thư viện được tải sẽ có suffix tương ứng trong tên, trên thiết bị mà chúng tôi sử dụng, ứng dụng sẽ tải động thư viện “l4eee8b4d_a32.so”

Tiến hành đọc file “index.html”, “kqkticwjgzy.dat” không thu lại được kết quả gì ngoài những chuỗi byte vô nghĩa. Tiếp theo, tiến hành dịch ngược thư viện, như kết quả dự đoán, phần lớn mã nguồn đã bị obfuscated và encryption, rất khó để reverse.

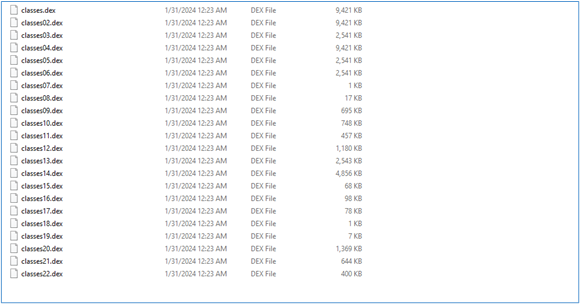

Để có thể đọc được mã nguồn ứng dụng “một cách rõ rang”, chúng ta cần dumped memory của tiến trình ứng dụng tại thời điểm ứng dụng đã được khởi chạy, khi đó mã nguồn thực sự đã được deobfuscated và decryption, các class java của ứng dụng được load vào memory.

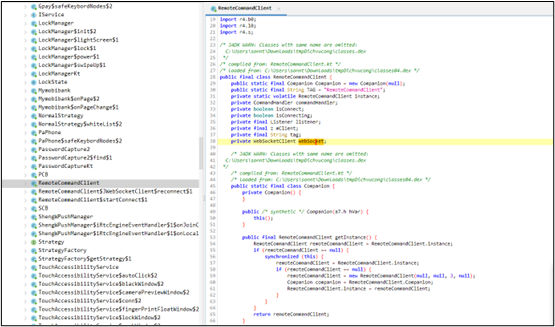

Tiến hành dump các class trong memory của tiến trình ứng dụng:

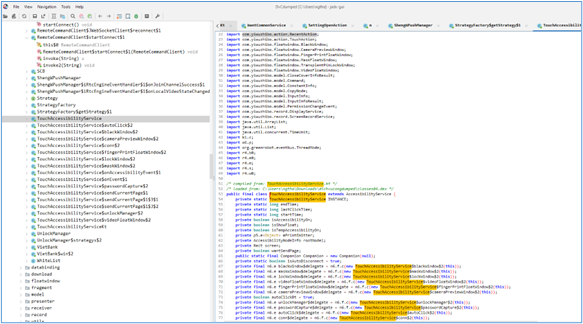

Ta thu được mã nguồn dịch ngược như sau:

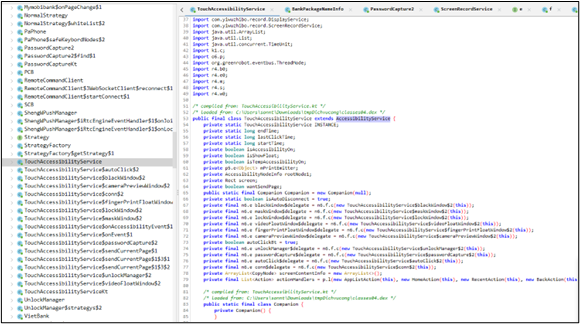

Từ mã nguồn dịch ngược, có thể nhận thấy ứng dụng khai báo một Accessiblity Service. Các dịch vụ trợ năng (Accessiblity Service) của Android nhằm hỗ trợ người dùng khuyết tật vận hành thiết bị của họ. Các dịch vụ này cung cấp các khả năng như đọc màn hình, phóng to, điều khiển dựa trên cử chỉ, chuyển giọng nói thành văn bản, phản hồi xúc giác và các tính năng khác.

Một số Trojan ngân hàng như Gustuff, Gigabud và GoldDigger đã và đang lợi dụng tính năng này để thực hiện các hành vi độc hại trên thiết bị của người dùng.

Tính năng này cho phép ứng dụng Trojan được cấp quyền Accessibility có thể quay lại màn hình, đọc được các đoạn thành phần văn bản trên màn hình, ghi chép lại thao thác gõ phím (keylogger), tự động điền văn bản,…

Ứng dụng độc hại có thể thu thập thông tin người dùng, quan sát số dư tài khoản ngân hàng, đánh cắp thông tin đăng nhập, ghi lại thông tin văn bản mà người dùng đã nhập,…

com.yiwuzhibo.controller.TouchAccessibilityService

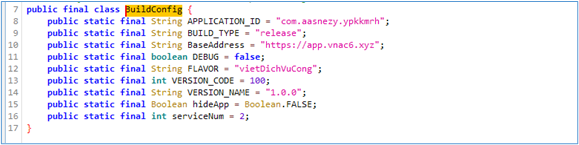

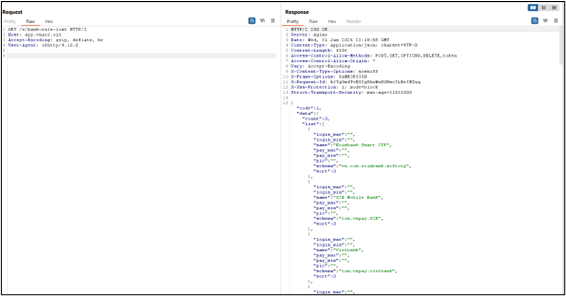

Máy chủ mà ứng dụng tương tác để lấy một số thông tin chung về các ngân hàng ở Việt Nam:

com.yiwuzhibo.BuildConfig

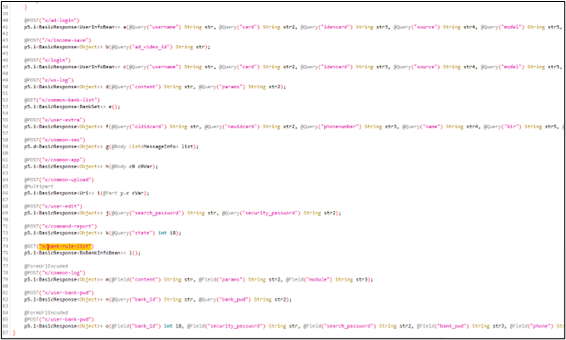

Một số API endpoint của máy chủ trên giúp ứng dụng lấy được các thông tin liên quan đến ngân hàng và người dùng ngân hàng Việt Nam:

k1.a

Kiểm tra một số endpoints nhận thấy máy chủ vẫn còn đang hoạt động và thông tin trả về liên quan đến các ngân hàng của Việt Nam.

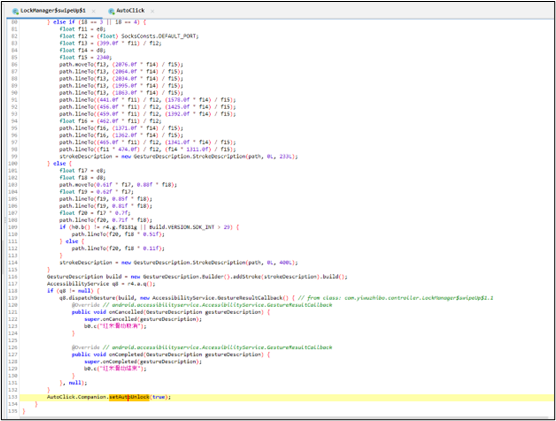

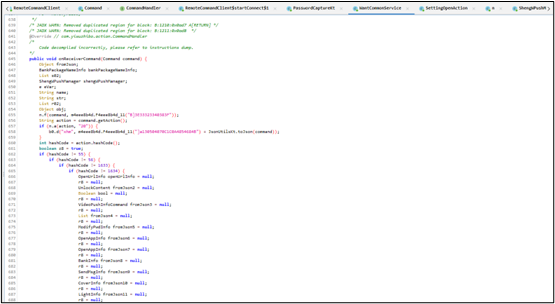

Ứng dụng có các hành vi tiến hành tự động mở khóa màn hình:

com.yiwuzhibo.controller.LockManager$swipeUp$1

Tự động mở khóa màn hình

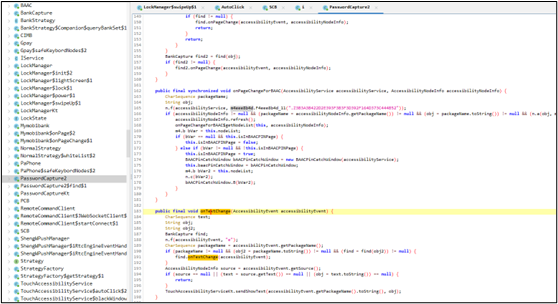

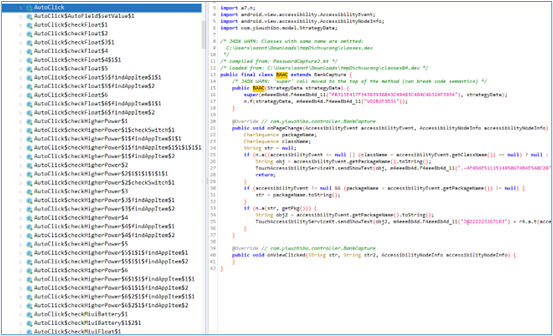

Khai báo các lớp nhằm thu thập các mật khẩu:

com.yiwuzhibo.controller.PasswordCapture2

Ứng dụng khai báo các lớp nhằm thực hiện tự động hóa các thao tác click các đối tượng trên màn hình thiết bị:

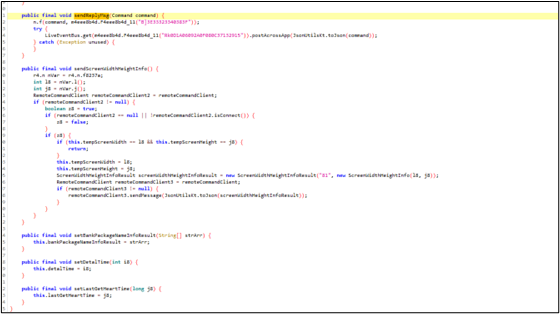

Ứng dụng khai báo các lớp nhằm điều khiển ứng dụng từ xa cũng như gửi dữ liệu thu thập đến máy chủ thông qua tcp:

com.yiwuzhibo.controller.RemoteCommandClient

com.common.want.WantCommonService

com.common.want.WantCommonService

Gửi một số thông tin thu thập được từ thiết bị tới máy chủ C&C

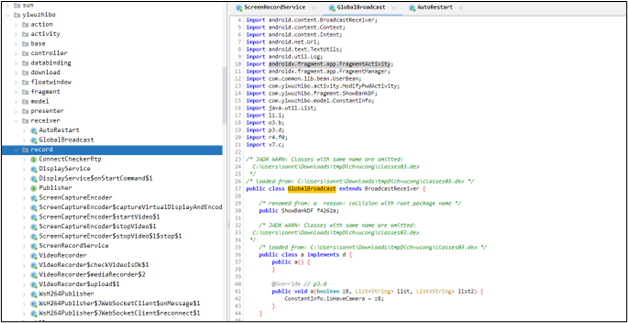

Ứng dụng khai báo các lớp hỗ trợ quay video màn hình:

com.yiwuzhibo.record.ScreenRecordService

Phần kỹ thuật đến đây thì cũng đã khá dài, vậy người dùng cuối cần làm gì???

Người dùng phải nâng cao nhận thức của bản thân, không cài đặt ứng dụng từ nguồn thứ ba không đáng tin cậy, luôn cập nhật thiết bị lên phiên bản mới nhất và chú ý ứng dụng đòi hỏi những permissions nào khi khởi chạy.

Hãy luôn cẩn trọng trước các lời mời gọi cài đặt app lạ!!!

Tín nhiệm mạng | Ba lỗ hổng bảo mật mới đã được phát hiện trong các dịch vụ Apache Hadoop, Kafka, và Spark của Azure HDInsight có thể bị khai thác để leo thang đặc quyền và tấn công từ chối dịch vụ ReDoS.

Tín nhiệm mạng | Những kẻ đứng đằng sau trojan ngân hàng Mispadu là những đối tượng mới nhất đang khai thác lỗ hổng bảo mật Windows SmartScreen để nhắm mục tiêu người dùng ở Mexico.

Tín nhiệm mạng | Thứ Sáu vừa qua, nhà sản xuất phần mềm điều khiển máy tính từ xa AnyDesk tiết lộ rằng họ đã gặp phải một cuộc tấn công mạng dẫn đến sự xâm phạm hệ thống sản xuất của mình.

Tín nhiệm mạng | CISA đã bổ sung một lỗ hổng có độ nghiêm trọng mức cao, ảnh hưởng đến iOS, iPadOS, macOS, tvOS và watchOS vào danh mục Lỗ hổng bị khai thác đã biết (KEV), dựa trên bằng chứng về việc khai thác đang diễn ra.

Tín nhiệm mạng | CyberArk đã cho ra mắt phiên bản trực tuyến của 'White Phoenix', một công cụ giải mã ransomware mã nguồn mở dành cho các tệp tin bị mã hóa gián đoạn.

Tín nhiệm mạng | Những kẻ tấn công không có đặc quyền có thể giành quyền truy cập root trên nhiều bản phân phối Linux chính trong cấu hình mặc định bằng cách khai thác CVE-2023-6246, lỗ hổng leo thang đặc quyền cục bộ mới được tiết lộ trong Thư viện GNU C