Thứ Tư vừa qua, Cơ quan An ninh mạng và Cơ sở hạ tầng Mỹ (CISA) đã bổ sung một lỗ hổng có độ nghiêm trọng mức cao, ảnh hưởng đến iOS, iPadOS, macOS, tvOS và watchOS vào danh mục Lỗ hổng bị khai thác đã biết (KEV), dựa trên bằng chứng về việc khai thác đang diễn ra.

Lỗ hổng có định danh CVE-2022-48618 (điểm CVSS: 7,8), liên quan đến một lỗi trong thành phần kernel.

Apple cho biết trong một tư vấn bảo mật rằng: “Kẻ tấn công có khả năng đọc và ghi tùy ý có thể bỏ qua xác thực con trỏ (Pointer Authentication)”, đồng thời cho biết thêm vấn đề “có thể đã bị khai thác trên các phiên bản iOS được phát hành trước iOS 15.7.1”.

Nhà sản xuất iPhone cho biết vấn đề đã được giải quyết bằng cách cải thiện các biện pháp kiểm tra. Hiện vẫn chưa biết lỗ hổng này đã bị lạm dụng như thế nào trong các cuộc tấn công trong thực tế.

Các bản vá cho lỗ hổng này đã được phát hành vào ngày 13 tháng 12 năm 2022, cùng với việc phát hành iOS 16.2, iPadOS 16.2, macOS Ventura 13.1, tvOS 16.2, và watchOS 9.2, trong khi nó mới chỉ được tiết lộ công khai hơn một năm sau đó vào ngày 9 tháng 1, 2024.

Điều đáng chú ý là Apple đã giải quyết một lỗ hổng tương tự trong kernel (CVE-2022-32844, điểm CVSS: 6.3) trong iOS 15.6 và iPadOS 15.6, được phát hành vào ngày 20 tháng 7 năm 2022. Hiện chưa rõ liệu hai lỗ hổng này có liên quan đến nhau hay không.

Do việc CVE-2022-48618 đã bị khai thác trong thực tế, CISA đang đề nghị các cơ quan Chi nhánh hành pháp dân sự liên bang (FCEB) áp dụng các bản sửa lỗi cho lỗ hổng trước ngày 21 tháng 2 năm 2024.

Nguồn: thehackernews.com.

Tín nhiệm mạng | CyberArk đã cho ra mắt phiên bản trực tuyến của 'White Phoenix', một công cụ giải mã ransomware mã nguồn mở dành cho các tệp tin bị mã hóa gián đoạn.

Tín nhiệm mạng | Những kẻ tấn công không có đặc quyền có thể giành quyền truy cập root trên nhiều bản phân phối Linux chính trong cấu hình mặc định bằng cách khai thác CVE-2023-6246, lỗ hổng leo thang đặc quyền cục bộ mới được tiết lộ trong Thư viện GNU C

Tín nhiệm mạng | GitLab phát hành các bản cập nhật bảo mật để giải quyết lỗ hổng nghiêm trọng trong phiên bản dành cho cộng đồng (CE) và phiên bản dành cho doanh nghiệp (EE) có thể bị khai thác để ghi các tệp tùy ý trong khi tạo một workspace

Tín nhiệm mạng | Ba cựu nhân viên Bộ An ninh nội địa (DHS) đã bị kết án tù vì ăn cắp phần mềm và cơ sở dữ liệu độc quyền của chính phủ Mỹ có chứa dữ liệu cá nhân của 200.000 nhân viên liên bang.

Tín nhiệm mạng | Các nhà nghiên cứu phát hiện khoảng 45.000 máy chủ Jenkins được đặt trực tuyến dễ bị tấn công bởi CVE-2023-23897, một lỗ hổng thực thi mã từ xa nghiêm trọng đã có nhiều mã khai thác công khai.

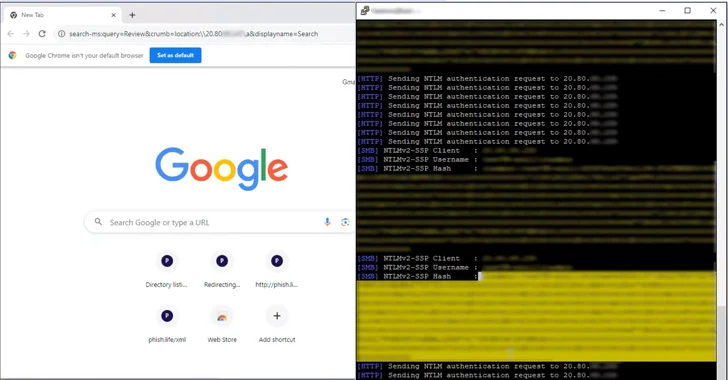

Tín nhiệm mạng | Một lỗ hổng bảo mật hiện đã được vá trong Microsoft Outlook có thể bị kẻ tấn công khai thác để truy cập các mật khẩu đã được hash NT LAN Manager (NTLM) v2 khi mở một tệp độc hại.