Hôm qua, Microsoft đã phát hành bản cập nhật bảo mật hàng tháng Patch Tuesday của tháng này để giải quyết 59 lỗ hổng, trong đó có hai lỗ hổng zero-day đã bị khai thác trong thực tế.

Danh sách các lỗ hổng bao gồm:

- 3 lỗ hổng cho phép bỏ qua tính năng bảo mật

- 24 lỗ hổng thực thi mã từ xa

- 9 lỗ hổng gây lộ thông tin

- 3 lỗ hổng từ chối dịch vụ

- 5 lỗ hổng cho phép tấn công giả mạo (spoofing)

Microsoft chỉ xếp hạng 5 lỗ hổng là 'Nghiêm trọng', gồm 4 lỗ hổng thực thi mã từ xa và lỗ hổng leo thang đặc quyền của Dịch vụ Azure Kubernetes.

Danh sách 59 lỗ hổng chưa bao gồm 5 lỗ hổng trong trình duyệt Microsoft Edge (Chromium), hai lỗ hổng không phải của Microsoft trong Electron và Autodesk.

Hai lỗ hổng zero-day đã bị khai thác

Bản cập nhật Patch Tuesday của tháng này đã vá hai lỗ hổng zero-day, cả hai đều đã bị khai thác trong các cuộc tấn công và một trong số đó đã bị tiết lộ công khai, bao gồm:

CVE-2023-36802 - lỗ hổng leo thang đặc quyền trong Streaming Service Proxy của Microsoft, cho phép kẻ tấn công giành được đặc quyền SYSTEM.

Lỗ hổng được phát hiện bởi Quan Jin(@jq0904) & ze0r với DBAPPSecurity WeBin Lab, Valentina Palmiotti với IBM X-Force, Microsoft Threat Intelligence và Microsoft Security Response Center.

CVE-2023-36761 - lỗ hổng gây lộ thông tin trong Microsoft Word, có thể bị lạm dụng để lấy cắp mã băm NTLM (NTLM hash) khi mở tệp tài liệu, kể cả khi tệp được mở ở chế độ xem trước (preview pane).

Các mã băm NTLM này có thể bị bẻ khóa hoặc sử dụng trong các cuộc tấn công NTLM Relay để giành quyền truy cập vào tài khoản.

Lỗ hổng này được phát hiện nội bộ bởi nhóm Threat Intelligence của Microsoft.

Để biết thêm mô tả đầy đủ về từng lỗ hổng bảo mật và các hệ thống bị ảnh hưởng, bạn có thể xem báo cáo đầy đủ tại đây.

Để giảm thiểu các nguy cơ bị tấn công, người dùng nên kiểm tra và cập nhật bản vá cho các sản phẩm đang sử dụng ngay khi có thể.

Ngoài Microsoft, nhiều nhà cung cấp khác cũng đã phát hành các bản cập nhật bảo mật để khắc phục lỗ hổng trong các sản phẩm của họ, bao gồm Apple, Asus, Cisco, Google, Notepad++, SAP, VMware,…

Nguồn: bleepingcomputer.com.

Tín nhiệm mạng | Một lỗ hổng mới được tiết lộ trong GitHub có thể khiến hàng nghìn kho lưu trữ có nguy cơ bị tấn công repojacking.

Tín nhiệm mạng | Google đã phát hành các bản vá bảo mật khẩn cấp để giải quyết một lỗ hổng bảo mật nghiêm trọng trong trình duyệt web Chrome mà hãng cho biết đã bị khai thác trong thực tế.

Tín nhiệm mạng | Phiên bản Notepad++ 8.5.7 đã được phát hành với các bản vá cho nhiều lỗ hổng zero-day liên quan đến lỗi tràn bộ đệm, bao gồm một lỗi có khả năng dẫn đến việc thực thi mã bằng cách lừa người dùng mở tệp độc hại.

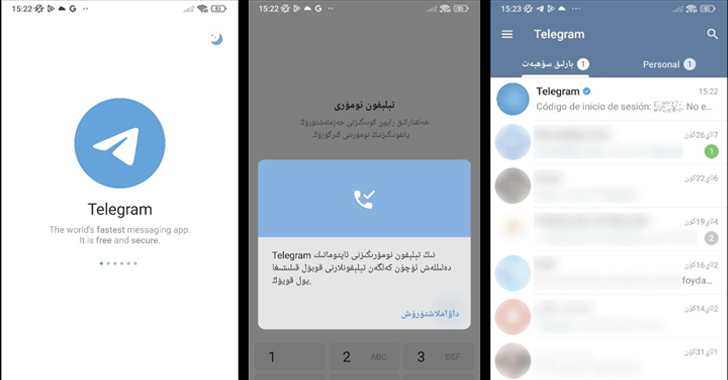

Tín nhiệm mạng | Phần mềm gián điệp giả mạo ứng dụng Telegram đã được phát hiện trên Cửa hàng Google Play được thiết kế để thu thập thông tin nhạy cảm từ các thiết bị Android bị xâm nhập

Tín nhiệm mạng |CISA đã cảnh báo rằng nhiều tác nhân đe dọa đang khai thác các lỗ hổng bảo mật trong Fortinet FortiOS SSL-VPN và Zoho ManagedEngine ServiceDesk Plus để giành được quyền truy cập trái phép vào các hệ thống bị ảnh hưởng

Tín nhiệm mạng | Apple đã phát hành bản cập nhật bảo mật khẩn cấp để khắc phục hai lỗ hổng zero-day mới bị khai thác trong các cuộc tấn công nhắm vào người dùng iPhone và Mac, nâng tổng số lỗ hổng zero-day bị khai thác lên 13 lỗ hổng đã được vá kể từ đầu năm nay.