Vào thứ Hai, Zoho đã phát hành các bản vá cho một lỗ hổng bảo mật nghiêm trọng trong Desktop Central và Desktop Central MSP cho phép kẻ tấn công thực hiện các hành động trái phép trên các máy chủ bị ảnh hưởng.

Công ty cho biết lỗ hổng có định danh CVE-2021-44757, được Osword từ SGLAB phát hiện và báo cáo, do thiếu kiểm tra xác thực dẫn đến "kẻ tấn công có thể đọc dữ liệu trái phép hoặc ghi tệp zip tùy ý trên máy chủ".

Công ty đã phát hành bản vá cho lỗ hổng trong phiên bản 10.1.2137.9.

Với bản cập nhật mới nhất, Zoho đã khắc phục tổng cộng bốn lỗ hổng trong 5 tháng gần đây, bao gồm:

CVE-2021-40539 (Điểm CVSS: 9,8) - Lỗ hổng bypass (bỏ qua) xác thực ảnh hưởng đến Zoho ManageEngine ADSelfService Plus

CVE-2021-44077 (Điểm CVSS: 9,8) - Lỗ hổng thực thi mã từ xa mà không cần xác thực, ảnh hưởng đến Zoho ManageEngine ServiceDesk Plus, ServiceDesk Plus MSP và SupportCenter Plus

CVE-2021-44515 (Điểm CVSS: 9,8) - Lỗ hổng bypass xác thực ảnh hưởng đến Zoho ManageEngine Desktop Central

Cả ba lỗ hổng trên đều đã bị tin tặc khai thác trong thực tế. Để giảm thiểu nguy cơ bị khai thác tấn công, người dùng nên áp dụng/cài đặt các bản cập nhật ngay khi có thể.

Nguồn: thehackernews.com.

Tín nhiệm mạng | Mới đây, các nhà nghiên cứu đã tiết lộ về một lỗ hổng bảo mật cho phép tin tặc chiếm quyền kiểm soát trang web, ảnh hưởng đến ba plugin WordPress được sử dụng trong hơn 84.000 trang web.

Tín nhiệm mạng | NCSC ghi nhận mã khai thác cho lỗ hổng CVE-2022-21907 đã được công bố trên Internet dẫn đến các hệ thống thông tin chưa cập nhật bản vá kịp thời rất dễ bị khai thác hàng loạt và làm gián đoạn dịch vụ đang cung cấp

Tín nhiệm mạng | Cơ quan An ninh Liên bang Nga cho biết họ đã bắt giữ một số thành viên thuộc băng đảng ransomware khét tiếng REvil và vô hiệu hóa hoạt động của chúng.

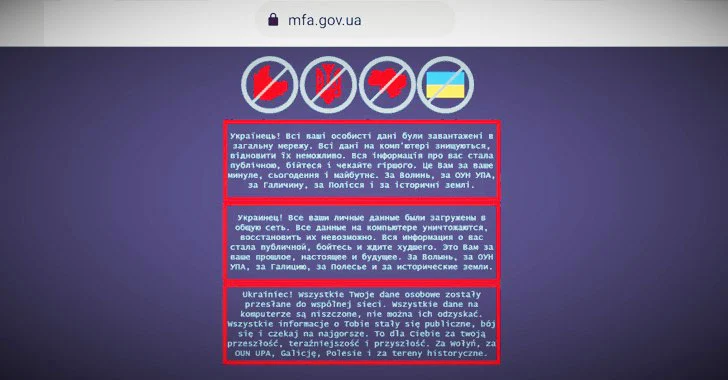

Tín nhiệm mạng | Hơn 70 trang web của chính phủ Ukraine đã bị tấn công và ngừng hoạt động trong nhiều giờ giữa bối cảnh Ukraine đang căng thẳng với Nga

Tín nhiệm mạng | Apple phát hành các bản cập nhật bảo mật cho phần mềm iOS và iPadOS để khắc phục lỗ hổng từ chối dịch vụ (DoS) ảnh hưởng đến framework HomeKit.

Tín nhiệm mạng | Một lỗ hổng mới cho phép kẻ tấn công thực thi mã từ xa, ảnh hưởng đến thành phần KCodes NetUSB, được tích hợp trong hàng triệu thiết bị định tuyến của các nhà cung cấp Netgear, TP-Link, Tenda, EDiMAX, D-Link và Western Digital