Một bản vá không chính thức đã được phát hành cho một lỗ hổng bảo mật đã bị khai thác trong thực tế trong Microsoft Windows. Lỗ hổng cho phép các tệp được ký bằng chữ ký không đúng định dạng vượt qua (bypass) các biện pháp bảo vệ Mark-of-the-Web (MotW).

Bản vá được phát hành bởi 0patch sau vài tuần từ khi HP Wolf Security tiết lộ về một chiến dịch ransomware Magniber nhắm mục tiêu vào người dùng với các bản cập nhật bảo mật giả mạo nhằm phát tán mã độc mã hóa tệp.

Mặc dù các tệp được tải xuống từ Internet trong Windows có gắn cờ MotW để ngăn chặn các hành động trái phép, nhưng các nhà nghiên cứu phát hiện ra rằng chữ ký Authenticode bị hỏng có thể được sử dụng để cho phép thực thi các tệp tùy ý mà không kích hoạt bất kỳ cảnh báo SmartScreen nào.

Authenticode là một công nghệ ký (code-signing) của Microsoft dùng để xác thực danh tính của nhà xuất bản phần mềm và xác minh xem phần mềm đó có bị giả mạo sau khi được ký và phát hành hay không.

Nguồn: Will Dormann Twitter

Nhà nghiên cứu Will Dormann giải thích rằng: "Nếu tệp có chữ ký Authenticode không đúng định dạng, hộp thoại SmartScreen và/hoặc cảnh báo mở tệp sẽ bị bỏ qua bất kể nội dung bên trong tệp, như thể không có MotW trên tệp".

Theo nhà đồng sáng lập 0patch, Mitja Kolsek, lỗ hổng zero-day là kết quả của việc SmartScreen xử lý ngoại lệ khi phân tích cú pháp chữ ký không đúng định dạng một cách không chính xác với quyết định chạy chương trình thay vì kích hoạt cảnh báo.

Theo nhà nghiên cứu Kevin Beaumont, các bản vá cho lỗ hổng này cũng được đưa ra chưa đầy hai tuần sau khi các bản vá không chính thức cho một lỗ hổng zero-day bypass MotW khác (được tiết lộ vào tháng 7 và đã bị khai thác trong các cuộc tấn công) được phát hành.

Nguồn: thehackernews.com.

Tín nhiệm mạng | Một lỗ hổng bảo mật hiện đã được vá đã được phát hiện trong ứng dụng Galaxy Store dành cho các thiết bị Samsung có khả năng cho phép thực thi lệnh từ xa trên các thiết bị bị ảnh hưởng.

Tín nhiệm mạng | Cùng với việc thường xuyên cảnh báo các thông tin về những điểm yếu, lỗ hổng bảo mật phổ biến hiện nay, Cục An toàn thông tin, Bộ Thông tin và Truyền thông cũng hướng dẫn cụ thể các đơn vị cách kiểm tra an toàn của các ứng dụng.

Tín nhiệm mạng | Năm ứng dụng dropper Android với tổng cộng hơn 130.000 lượt cài đặt được phát hiện trên Cửa hàng Google Play đang phát tán mã độc banking trojan như SharkBot và Vultur, có khả năng đánh cắp dữ liệu tài chính và thực hiện gian lận trên thiết bị.

Tín nhiệm mạng | Google đã phát hành các bản cập nhật bảo mật khẩn cấp để ngăn chặn một lỗ hổng zero-day đang bị tin tặc khai thác trong trình duyệt web Chrome.

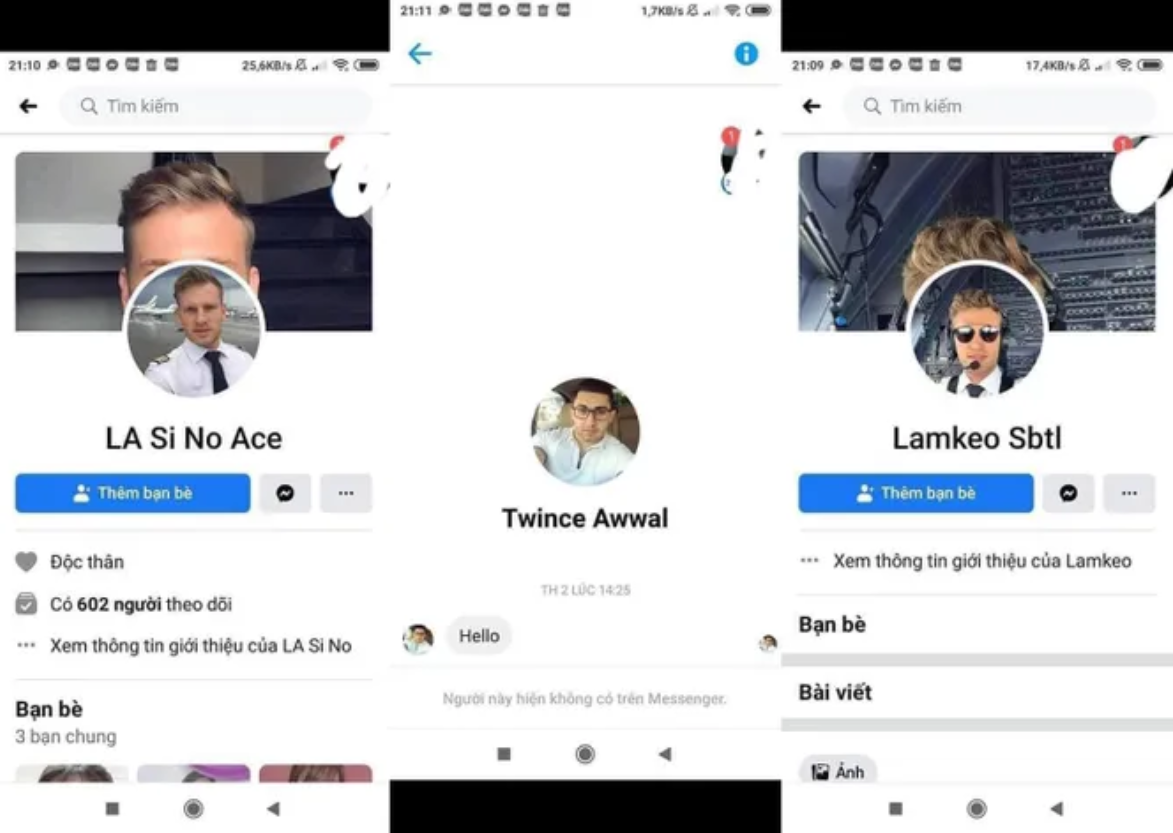

Tín nhiệm mạng | Lừa đảo nhận quà từ nước ngoài là chiêu trò lừa đảo qua mạng đã xuất hiện tại Việt Nam trong vài năm trở lại đây. Mặc dù được cơ quan chức năng cảnh báo rộng rãi nhưng đến nay vẫn có rất nhiều người nhẹ dạ cả tin mà đánh mất cả trăm triệu với hy vọng nhận được món quà giá trị từ nước ngoài gửi về.

Tín nhiệm mạng | Lừa đảo trúng thưởng, dẫn dụ người dùng truy cập các trang web giả mạo để đánh cắp thông tin và chiếm đoạt tài sản không còn là hình thức lừa đảo mới, nhưng vẫn không ít người "sập bẫy" bởi chiêu trò này.