Apple đã phát hành bản cập nhật firmware cho AirPods để giải quyết lỗ hổng cho phép kẻ xấu truy cập trái phép vào tai nghe.

Có định danh CVE-2024-27867, vấn đề xác thực ảnh hưởng đến AirPods (thế hệ 2 trở lên), AirPods Pro (tất cả các mẫu), AirPods Max, Powerbeats Pro và Beats Fit Pro.

“Khi tai nghe của bạn đang tìm kiếm yêu cầu kết nối với một trong các thiết bị đã ghép nối trước đó của bạn, kẻ tấn công trong phạm vi Bluetooth có thể giả mạo thiết bị nguồn dự định và giành quyền truy cập vào tai nghe của bạn”, Apple cho biết trong một tư vấn bảo mật phát hành hôm thứ Ba.

Nói cách khác, kẻ tấn công ở khoảng cách gần có thể khai thác lỗ hổng để nghe lén các cuộc trò chuyện riêng tư. Apple cho biết vấn đề đã được giải quyết bằng cách cải thiện việc quản lý trạng thái.

Jonas Dreßler được ghi nhận là người đã phát hiện và báo cáo lỗ hổng. Nó đã được vá như một phần của AirPods Firmware Update 6A326, AirPods Firmware Update 6F8, và Beats Firmware Update 6F8.

Sự phát triển này diễn ra hai tuần sau khi Apple phát hành các bản cập nhật cho VisionOS (phiên bản 1.2) để khắc phục 21 lỗ hổng, bao gồm 7 lỗ hổng trong công cụ trình duyệt WebKit.

Một trong những vấn đề liên quan đến lỗi logic (CVE-2024-27812) có thể dẫn đến tình trạng từ chối dịch vụ (DoS) khi xử lý nội dung web.

Nhà nghiên cứu bảo mật Ryan Pickren, người đã báo cáo lỗ hổng này, mô tả nó là "vụ hack điện toán không gian đầu tiên trên thế giới" có thể bị khai thác để "bỏ qua mọi cảnh báo và lấp đầy không gian của nạn nhân với số lượng các đối tượng 3D tùy ý" mà không cần tương tác với người dùng.

Lỗ hổng này lợi dụng việc Apple không áp dụng mô hình quyền (permissions model) khi sử dụng tính năng ARKit Quick Look để tạo ra các đối tượng 3D trong phòng của nạn nhân. Tệ hơn nữa, những đối tượng hoạt hình này vẫn tiếp tục tồn tại ngay cả sau khi thoát khỏi Safari vì chúng được xử lý bởi một ứng dụng riêng biệt.

Nguồn: thehackernews.com.

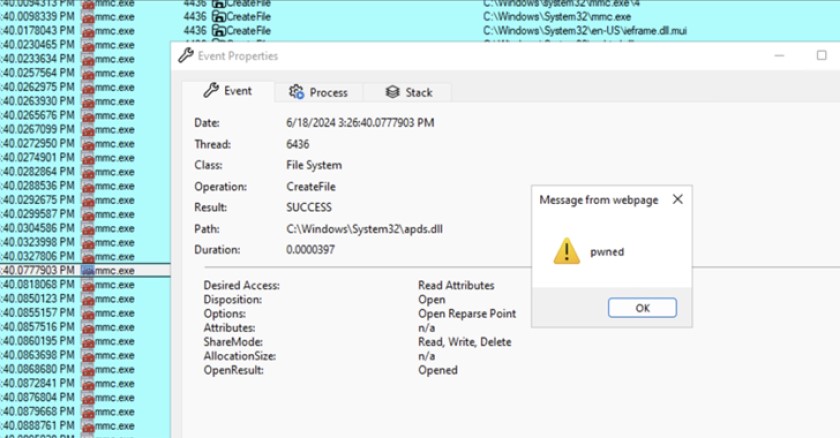

Các tác nhân đe dọa đang khai thác một kỹ thuật tấn công mới trong thực tế, lạm dụng các tệp MSC (management saved console) độc hại để đạt được việc thực thi mã bằng cách sử dụng Microsoft Management Console (MMC) và trốn tránh các biện pháp phòng thủ bảo mật.

Tin tặc đã sửa đổi mã nguồn của ít nhất 05 plugin được lưu trữ trên WordPress.org để thêm vào các tập lệnh PHP độc hại cho phép tạo tài khoản mới với đặc quyền quản trị trên các trang web sử dụng chúng.

Mới đây, PIB Fact Check - trang thông tin chuyên đăng tải về các hình thức lừa đảo - đã đưa ra lời cảnh báo về một thủ đoạn mới hết sức tinh vi, liên quan tới dịch vụ vận chuyển hàng hóa của Bưu điện Ấn Độ (Indian Post).

Mới đây, Vsevolod Kokorin - một chuyên gia an ninh mạng đã lên tiếng cảnh báo về hình thức lừa đảo hết sức tinh vi liên quan tới hệ thống thư điện tử của Microsoft. Người này cho biết mình đã phát hiện một lỗ hổng khiến cho những Email đến từ các đối tượng lừa đảo trở nên khó phát hiện hơn.

Giải vô địch bóng đá Châu Âu (EURO 2024) và giải vô địch bóng đá Nam Mỹ năm 2024 (COPA AMERICA 2024) là các sự kiện thể thao, giải trí lớn, thu hút đông đảo người hâm mộ trên thế giới trong đó có Việt Nam, đồng thời cũng là thời điểm phát sinh, gia tăng các hình thức cá độ bóng đá, lôi kéo số lượng người chơi lớn, gây ra rất nhiều hệ lụy, suy thoái kinh tế gia đình, xã hội.

Ngày 14/6, Cơ quan Cảnh sát điều tra (Công an quận Liên Chiểu) cho biết, đang tiến hành điều tra vụ án hình sự "Lừa đảo chiếm đoạt tài sản" xảy ra trên địa bàn.