Một lỗ hổng GitHub hoặc có thể là một tính năng theo thiết kế đang bị các tác nhân đe dọa lợi dụng để phát tán phần mềm độc hại bằng cách sử dụng các URL được liên kết với kho lưu trữ của Microsoft.

Mặc dù hầu hết hoạt động của phần mềm độc hại đều dựa trên URL Microsoft GitHub, nhưng vấn đề này có thể bị lạm dụng với bất kỳ kho lưu trữ công khai nào trên GitHub.

Lạm dụng tính năng bình luận của GitHub

Hôm qua, McAfee đã công bố báo cáo về một công cụ triển khai phần mềm độc hại (malware loader) dựa trên LUA mới đang được phân phối thông qua kho lưu trữ GitHub hợp pháp của Microsoft cho "Chương trình quản lý thư viện C++ dành cho Windows, Linux và MacOS", được gọi là vcpkg.

Các URL liên kết với công cụ triển khai mã độc (malware installers) được liệt kê bên dưới chỉ ra rằng chúng thuộc kho lưu trữ của Microsoft nhưng chúng không có bất kỳ tham chiếu nào đến các tệp trong mã nguồn của dự án.

- https://github[.]com/microsoft/vcpkg/files/14125503/Cheat.Lab.2.7.2.zip

- https://github[.]com/microsoft/STL/files/14432565/Cheater.Pro.1.6.0.zip

Các liên kết độc hại đến mã độc đã xuất hiện từ tháng 2, BleepingComputer phát hiện ra rằng các tệp này không phải là một phần của vcpkg mà được tải lên như một phần của bình luận trong dự án.

Khi để lại bình luận, người dùng GitHub có thể đính kèm một tệp (tệp nén, tài liệu,...), tệp này sẽ được tải lên CDN của GitHub và được liên kết với dự án liên quan bằng một URL có định dạng: 'https://www.github. com/{project_user}/{repo_name}/files/{file_id}/{file_name}'.

Thay vì tạo URL sau khi bình luận được đăng, GitHub sẽ tự động tạo liên kết tải xuống sau khi tệp được thêm vào bình luận chưa được lưu. Điều này cho phép các tác nhân đe dọa đính kèm phần mềm độc hại của chúng vào bất kỳ kho lưu trữ nào trong khi chủ sở hữu của nó không hề hay biết.

Ngay cả khi bình luận không được đăng hoặc đã bị xóa, các tệp sẽ không bị xóa khỏi CDN của GitHub và các URL tải xuống vẫn tiếp tục hoạt động.

Vì URL của tệp chứa tên kho lưu trữ mà bình luận được tạo trong đó và hầu hết mọi công ty phần mềm đều sử dụng GitHub, do đó, lỗ hổng này có thể cho phép các tác nhân đe dọa lạm dụng để tiến hành các hoạt động lừa đảo tinh vi để lừa người dùng tải mã độc.

Tác nhân đe dọa có thể tải lên một phần mềm độc hại trong kho lưu trữ của NVIDIA, giả dạng là một driver mới giúp giải quyết sự cố trong một trò chơi phổ biến hoặc tải tệp trong bình luận cho mã nguồn Google Chrome và giả dạng là phiên bản thử nghiệm mới của trình duyệt web.

Ngay cả khi một công ty phát hiện kho lưu trữ của họ bị lạm dụng để phát tán mã độc, không có bất kỳ cài đặt nào cho phép người dùng quản lý các tệp đính kèm với dự án của họ.

Bạn chỉ có thể bảo vệ tài khoản GitHub khỏi bị lạm dụng bằng cách không cho phép bình luận. Theo tài liệu hỗ trợ GitHub, bạn chỉ có thể tạm thời vô hiệu hóa tính năng bình luận trong tối đa sáu tháng một lần.

Tuy nhiên, việc hạn chế bình luận có thể ảnh hưởng đáng kể đến sự phát triển của dự án vì nó sẽ không cho phép người dùng báo cáo lỗi hoặc đưa ra các đề xuất.

Sergei Frankoff, thuộc dịch vụ phân tích phần mềm độc hại tự động UNPACME, đã chia sẻ trên Twitch về vấn đề này vào tháng trước, cho biết các tác nhân đe dọa đang ngày càng lạm dụng nó.

Frankoff cho biết họ đã phát hiện một chiến dịch tương tự vào tháng 3 sử dụng cùng một LUA malware loader, được gọi là SmartLoader, được ngụy trang dưới dạng phần mềm gian lận Aimmy.

BleepingComputer cũng phát hiện một kho lưu trữ khác của Microsoft, httprouter, bị lợi dụng để phát tán phần mềm độc hại trong tệp 'Cheater.Pro.1.6.0.zip' theo cách này.

BleepingComputer đã liên hệ với GitHub và Microsoft về việc lạm dụng này nhưng chưa nhận được phản hồi từ họ.

Tại thời điểm bài viết được phát hành, phần mềm độc hại đánh cắp thông tin vẫn đang được phát tán thông qua các liên kết đến kho lưu trữ GitHub của Microsoft.

Để giảm thiểu các rủi ro, người dùng luôn phải cảnh giác khi tải xuống/cài đặt một ứng dụng/phần mềm mới cho dù nó có liên kết đến một nguồn đáng tin cậy, cần đảm bảo rằng tệp đã tải xuống thực sự thuộc một dự án tin cậy trước khi thực hiện bất kỳ hành động tiếp theo.

Nguồn: bleepingcomputer.com.

Tín nhiệm mạng | CrushFTP đã cảnh báo các khách hàng về một lỗ hổng zero-day đã bị khai thác trong thực tế, hiện đã được vá, kêu gọi họ vá máy chủ của mình ngay lập tức

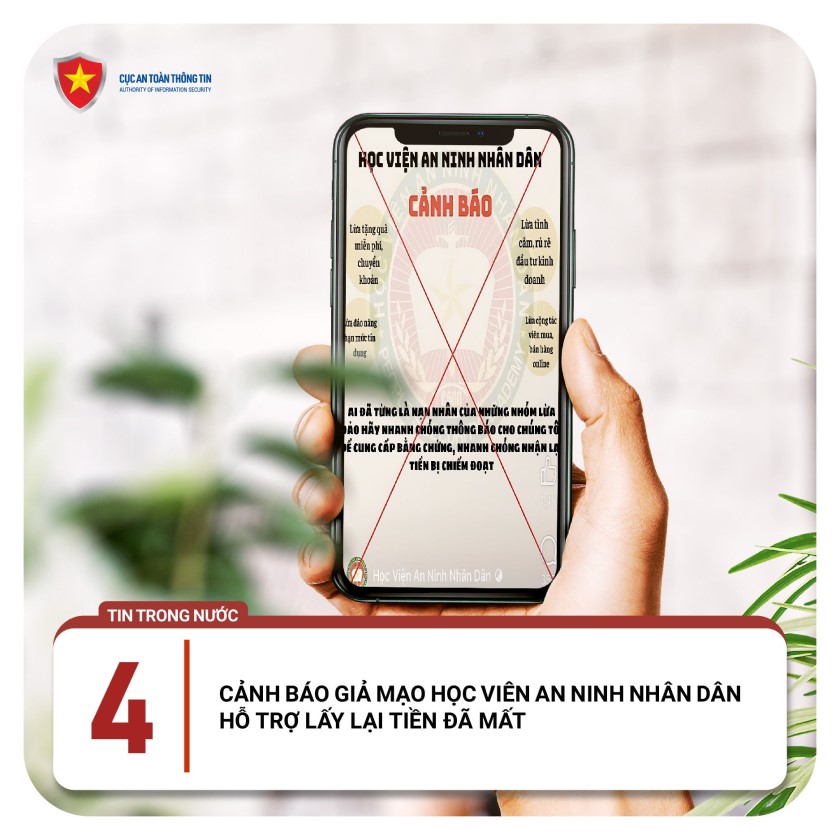

Tín nhiệm mạng | Thời gian gần đây, mạng xã hội Facebook xuất hiện tài khoản giả mạo Học viện An ninh nhân dân hỗ trợ giúp đỡ các nạn nhân bị lừa đảo qua mạng.

Tín nhiệm mạng | Những kẻ đứng sau ransomware Akira đã xâm nhập vào mạng của hơn 250 tổ chức và thu về khoảng 42 triệu USD tiền chuộc.

Tín nhiệm mạng | Nghiên cứu bảo mật mới phát hiện ra rằng các công cụ giao diện dòng lệnh (CLI) từ Amazon Web Services và Google Cloud có thể tiết lộ thông tin xác thực nhạy cảm trong logs

Tín nhiệm mạng | LastPass đang cảnh báo về một chiến dịch độc hại nhắm mục tiêu người dùng của mình bằng bộ công cụ lừa đảo CryptoChameleon có liên quan đến hành vi trộm cắp tiền điện tử.

Tín nhiệm mạng | Ngày 18/4, Công an TP Hà Nội cho biết, vừa qua một nạn nhân bị chiếm đoạt hơn 2,7 tỷ đồng khi tham gia đầu tư cho website giả mạo trang thương mại điện tử Carousel có đường link www.carousell888.com.