Cơ quan An ninh mạng và Cơ sở hạ tầng của Mỹ đã thêm hai lỗ hổng vào Danh sách các lỗ hổng bị khai thác đã biết (KEV), bao gồm lỗ hổng CVE-2023-7024 được vá gần đây trong Google Chrome và lỗ hổng CVE-2023-7101 ảnh hưởng đến thư viện Perl nguồn mở trong tệp Excel có tên Spreadsheet::ParseExcel.

Cơ quan bảo mật của Mỹ đã ra hạn đến ngày 23 tháng 1 cho các cơ quan liên bang áp dụng các biện pháp giảm thiểu cho hai vấn đề bảo mật theo hướng dẫn của nhà cung cấp hoặc ngừng sử dụng các sản phẩm dễ bị tấn công.

Spreadsheet::ParseExcel RCE

Lỗ hổng đầu tiên được CISA thêm vào Danh sách các lỗ hổng bị khai thác đã biết là CVE-2023-7101, một lỗ hổng thực thi mã từ xa ảnh hưởng đến các phiên bản <= 0,65 của thư viện Spreadsheet::ParseExcel.

Mô tả về lỗ hổng của CISA cho biết lỗ hổng "do việc truyền dữ liệu không được xác thực từ một tệp vào một string-type “eval”, bắt nguồn từ việc đánh giá các chuỗi định dạng số trong logic phân tích cú pháp Excel".

Spreadsheet::ParseExcel là thư viện đa năng cho phép các hoạt động nhập/xuất dữ liệu trên tệp Excel, chạy các tập lệnh phân tích và tự động hóa. Nó cũng cung cấp một lớp tương thích để xử lý tệp Excel trên các ứng dụng web dựa trên Perl.

Một sản phẩm sử dụng thư viện nguồn mở này là Barracuda ESG (Email Security Gateway), đã bị tin tặc khai thác CVE-2023-7101 trong Bảng tính::ParseExcel để xâm phạm các thiết bị vào cuối tháng 12.

Barracuda nhận định rằng các tác nhân đe dọa đã lợi dụng lỗ hổng này để triển khai phần mềm độc hại ‘SeaSpy’ và ‘Saltwater’.

Barracuda đã áp dụng các biện pháp giảm thiểu cho ESG vào ngày 20 tháng 12 và bản cập nhật bảo mật giải quyết CVE-2023-7101 đã được phát hành vào ngày 29/12/2023 với phiên bản Spreadsheet::ParseExcel 0.66.

Lỗ hổng tràn bộ đệm trong Google Chrome

Lỗ hổng mới nhất được thêm vào KEV là CVE-2023-7024, sự cố tràn bộ đệm heap trong WebRTC trong trình duyệt web Google Chrome.

Theo mô tả lỗ hổng của CISA, “Google Chrome WebRTC, một dự án nguồn mở cung cấp cho các trình duyệt web khả năng giao tiếp theo thời gian thực, có chứa lỗ hổng tràn bộ đệm heap cho phép kẻ tấn công gây ra sự cố hoạt động hoặc thực thi mã”.

“Lỗ hổng có thể ảnh hưởng đến các trình duyệt web sử dụng WebRTC, bao gồm cả Google Chrome”.

Lỗ hổng này được Nhóm phân tích mối đe dọa (TAG) của Google phát hiện và được vá thông qua bản cập nhật khẩn cấp vào ngày 20 tháng 12, trong phiên bản 120.0.6099.129/130 cho Windows và 120.0.6099.129 cho Mac và Linux.

Đây là lỗ hổng zero-day thứ tám mà Google đã vá trong Chrome vào năm 2023, nhấn mạnh việc tin tặc chú ý và dành thời gian cho việc tìm kiếm và khai thác các lỗ hổng trong trình duyệt web được sử dụng rộng rãi.

Để giảm thiểu các nguy cơ tiềm ẩn, người dùng nên nhanh chóng cập nhật bản vá cho các sản phẩm đang sử dụng càng sớm càng tốt ngay sau khi chúng có sẵn.

Nguồn: bleepingcomputer.com.

Tín nhiệm mạng | Orbit Chain đã gặp phải một sự cố vi phạm bảo mật dẫn đến việc bị mất 86 triệu đô la tiền điện tử, đặc biệt là Ether, Dai, Tether và USD Coin.

Tín nhiệm mạng | Các nhà nghiên cứu bảo mật từ Đại học Ruhr Bochum đã phát hiện ra một lỗ hổng trong giao thức bảo mật SSH có thể cho phép kẻ tấn công hạ cấp bảo mật của kết nối bằng cách phá vỡ tính toàn vẹn của kênh bảo mật.

Tín nhiệm mạng | Google đã đồng ý giải quyết vụ kiện được đệ trình vào tháng 6 năm 2020 cáo buộc công ty đã lừa người dùng bằng cách theo dõi hoạt động lướt web của những người sử dụng Internet ở chế độ "ẩn danh" hoặc "riêng tư" trên trình duyệt web

Tín nhiệm mạng | Phát hiện biến thể mới của kỹ thuật chiếm quyền điều khiển thứ tự tìm kiếm thư viện DLL mà các tác nhân đe dọa có thể sử dụng để vượt qua các cơ chế bảo mật và thực thi mã độc trên các hệ thống chạy Windows 10 và Windows 11.

Tín nhiệm mạng | Một backdoor Android mới đã được phát hiện có khả năng thực hiện một loạt hành động độc hại trên các thiết bị bị nhiễm

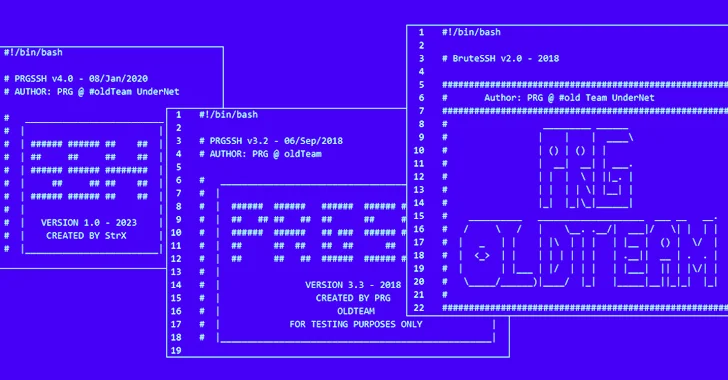

Tín nhiệm mạng | Các máy chủ Linux SSH được bảo mật kém đang bị tin tặc nhắm đến để cài đặt các công cụ scan port và công cụ dò quét mật khẩu nhằm tìm kiếm các máy chủ dễ bị tấn công khác và đưa chúng vào một mạng để thực hiện các cuộc tấn công khai thác tiền điện tử và từ chối dịch vụ