Thứ Sáu vừa qua, Google đã phát hành một bản cập nhật bảo mật mới để khắc phục một lỗ hổng zero-day mới đã bị khai thác trong thực tế trong trình duyệt web Chrome.

Lỗ hổng được xếp mức cao, có định danh là CVE-2022-4262, liên quan đến lỗi nhầm lẫn kiểu (type confusion) trong công cụ JavaScript V8. Nhà nghiên cứu Clement Lecigne thuộc Nhóm phân tích mối đe dọa của Google (TAG) được ghi nhận là người đã báo cáo lỗ hổng vào ngày 29/11/2022.

Các lỗ hổng nhầm lẫn kiểu có thể bị tin tặc khai thác để truy cập trái phép vào bộ nhớ (out-of-bounds memory access) hoặc dẫn đến sự cố và thực thi mã tùy ý.

Theo National Vulnerability Database của NIST, lỗ hổng này cho phép "kẻ tấn công từ xa có khả năng gây hư hỏng bộ nhớ heap thông qua một trang HTML độc hại".

Google đã xác nhận về việc khai thác lỗ hổng trong thực tế và không tiết lộ thêm các chi tiết cụ thể liên quan để ngăn chặn việc lỗ hổng bị lạm dụng thêm.

CVE-2022-4262 là lỗ hổng nhầm lẫn kiểu thứ tư đã bị khai thác trong thực tế mà Google đã giải quyết kể từ đầu năm. Đây cũng là lỗ hổng zero-day thứ chín trong Chrome mà những kẻ tấn công đã khai thác trong năm 2022. Các lỗ hổng trước đó bao gồm:

- CVE-2022-0609 - Lỗ hổng Use-after-free trong Animation

- CVE-2022-1096, CVE-2022-1364 và CVE-2022-3723 - Các lỗ hổng nhầm lẫn kiểu (Type confusion) trong V8

- CVE-2022-2294 - Lỗ hổng Heap buffer overflow trong WebRTC

- CVE-2022-2856 - Thiếu kiểm tra, sàng lọc dữ liệu đầu vào trong Intents

- CVE-2022-3075 - Thiếu kiểm tra, sàng lọc dữ liệu trong Mojo

- CVE-2022-4135 - Lỗ hổng Heap buffer overflow trong GPU

Người dùng nên nâng cấp lên phiên bản 108.0.5359.94 cho macOS và Linux và 108.0.5359.94/.95 cho Windows để giảm thiểu các mối đe dọa tiềm ẩn.

Người dùng các trình duyệt dựa trên Chromium như Microsoft Edge, Brave, Opera và Vivaldi cũng nên thường xuyên kiểm tra và áp dụng các bản vá cho lỗ hổng ngay khi chúng có sẵn.

Nguồn: thehackernews.com

Tín nhiệm mạng | Chứng chỉ nền tảng (Platform certificates) được sử dụng bởi các nhà cung cấp điện thoại thông minh Android như Samsung, LG và MediaTek đã bị lạm dụng để ký các ứng dụng độc hại.

Tín nhiệm mạng | Một lỗ hổng bảo mật nghiêm trọng đã được phát hiện trong framework Quarkus Java có khả năng bị khai thác để thực thi mã từ xa trên các hệ thống bị ảnh hưởng.

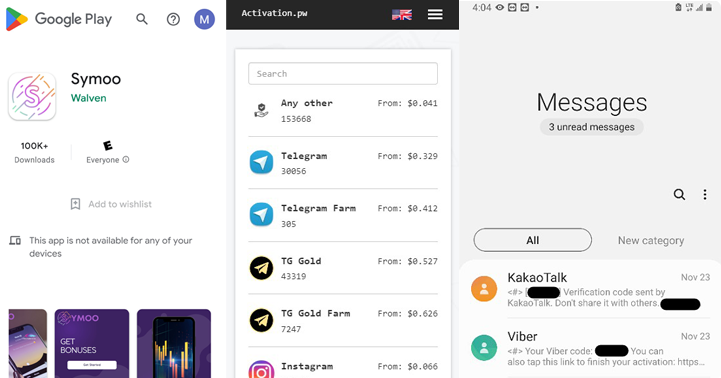

Tín nhiệm mạng | Một ứng dụng nhắn tin Android độc hại trên Cửa hàng Google Play đã bị phát hiện là lén lút thu thập các tin nhắn để tạo tài khoản trên nhiều nền tảng như Facebook, Google và WhatsApp.

Tín nhiệm mạng | LastPass cho biết những kẻ tấn công chưa xác định đã xâm phạm bộ nhớ cloud của họ bằng cách sử dụng thông tin đánh cắp được trong một sự cố bảo mật trước đó từ tháng 8 năm 2022.

Tín nhiệm mạng | Theo một nghiên cứu mới từ Checkmarx, tin tặc đang lợi dụng một thử thách phổ biến trên TikTok để lừa người dùng tải xuống phần mềm độc hại đánh cắp thông tin.

Tín nhiệm mạng | Acer đã phát hành một bản cập nhật firmware để giải quyết một lỗ hổng bảo mật có khả năng bị lạm dụng để vô hiệu hóa chế độ UEFI secure Boot trên các thiết bị bị ảnh hưởng.