Các nhà nghiên cứu bảo mật đã tiết lộ một loại mã độc Android mới được gọi là FjordPhantom, đã nhắm mục tiêu tấn công người dùng ngân hàng ở các quốc gia Đông Nam Á như Indonesia, Thái Lan và Việt Nam kể từ đầu tháng 9 năm 2023.

Lây lan chủ yếu thông qua email, tin nhắn văn bản và ứng dụng nhắn tin, chuỗi tấn công lừa người nhận tải xuống một ứng dụng ngân hàng giả mạo, cung cấp các tính năng hợp lệ kèm theo các thành phần độc hại.

Sau khi bị lừa tải xuống ứng dụng, nạn nhân sẽ được yêu cầu gọi đến một trung tâm cuộc gọi giả mạo để nhận hướng dẫn từng bước để có thể chạy ứng dụng.

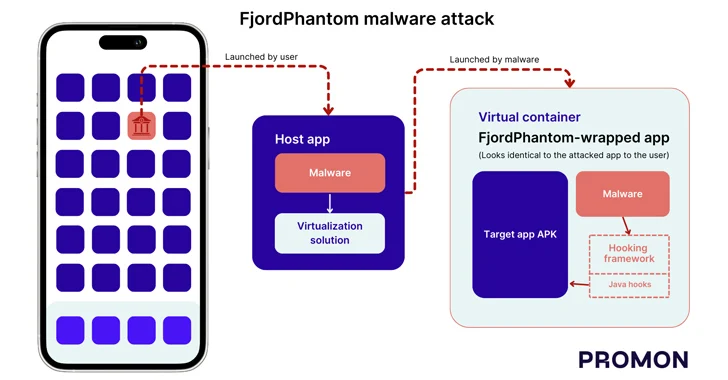

Một trong những đặc điểm chính của phần mềm này là việc sử dụng ảo hóa để thực thi mã độc trong môi trường container và tránh bị phát hiện. Phương pháp này giúp nó vượt qua biện pháp bảo vệ sandbox của Android, cho phép các ứng dụng khác nhau chạy trên cùng một sandbox, giúp ứng dụng độc hại truy cập dữ liệu nhạy cảm mà không cần quyền root.

Nhà nghiên cứu Benjamin Adolphi cho biết "phương pháp ảo hóa này cũng có thể được sử dụng để chèn mã vào một ứng dụng".

Trong trường hợp của FjordPhantom, ứng dụng máy chủ đã tải xuống một mô-đun độc hại và thành phần ảo hóa sau đó được sử dụng để cài đặt và khởi chạy ứng dụng giả mạo của ngân hàng mục tiêu trong một container ảo.

Nói cách khác, ứng dụng giả mạo được thiết kế để tải ứng dụng ngân hàng hợp lệ vào một container ảo đồng thời sử dụng một hooking framework bên trong môi trường để thay đổi hành vi của các API cho phép nó đọc thông tin nhạy cảm từ màn hình của ứng dụng một cách tự động và đóng các hộp thoại cảnh báo về hoạt động độc hại trên thiết bị của người dùng.

Benjamin Adolphi cho biết thêm rằng “bản thân FjordPhantom được phát triển theo mô-đun để tấn công các ứng dụng ngân hàng khác nhau”. “Tùy vào ứng dụng ngân hàng mục tiêu, nó sẽ thực hiện các cuộc tấn công khác nhau vào những ứng dụng này.”

Google cho biết "người dùng được bảo vệ bởi Google Play Protect, dịch vụ có thể cảnh báo hoặc chặn các ứng dụng đã biết là có hành vi độc hại trên các thiết bị Android, ngay cả khi những ứng dụng đó đến từ các nguồn bên ngoài khác Google Play.

Để giảm thiểu nguy cơ trở thành nạn nhân trong các chiến dịch phát tán phần mềm độc hại như vậy, người dùng chỉ nên tải xuống ứng dụng từ các cửa hàng chính thức và xem xét, kiểm tra cẩn thận các thông tin liên quan đến ứng dụng trước khi tải xuống, trong khi cài đặt và sử dụng ứng dụng, nếu phát hiện bất kì điểm đáng ngờ nào, tốt nhất bạn nên hủy/gỡ cài đặt ứng dụng ngay.

Nguồn: thehackernews.com

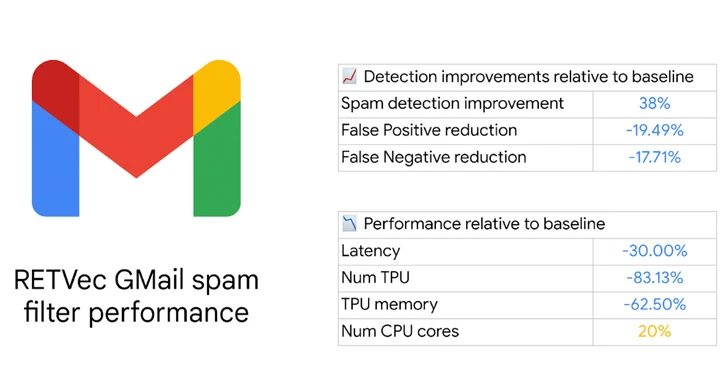

Tín nhiệm mạng | Google vừa tiết lộ một công cụ ‘vector hóa’ văn bản đa ngôn ngữ mới có tên RETVec giúp phát hiện các nội dung có hại tiềm ẩn như thư rác và email độc hại trong Gmail

Tín nhiệm mạng | Apple đã phát hành các bản cập nhật bảo mật khẩn cấp để khắc phục hai lỗ hổng zero-day đang bị lạm dụng trong các cuộc tấn công và ảnh hưởng đến các thiết bị iPhone, iPad và Mac

Tín nhiệm mạng | Tin tặc đang khai thác một lỗ hổng nghiêm trọng trong ownCloud, CVE-2023-49103, có thể gây tiết lộ mật khẩu quản trị, thông tin xác thực máy chủ thư, và các khóa cấp phép trong các triển khai dạng container

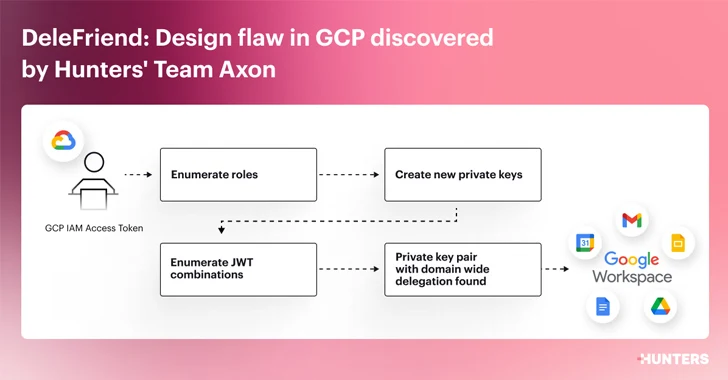

Tín nhiệm mạng | Các nhà nghiên cứu bảo mật đã phát hiện một "lỗ hổng thiết kế nghiêm trọng" trong tính năng ủy quyền trên toàn miền của Google Workspace có thể bị kẻ tấn công khai thác để leo thang đặc quyền và giành được quyền truy cập trái phép vào các API của Workspace

Tín nhiệm mạng | Nhóm nghiên cứu bảo mật đã phát hiện một vấn đề của "xác thực bắt buộc" có thể bị khai thác để rò rỉ token NTLM của người dùng Windows bằng cách lừa nạn nhân mở một tệp Microsoft Access độc hại