Microsoft cho biết các thiết bị Linux và Internet of Things (IoT) có kết nối với Internet đang bị nhắm mục tiêu tấn công trong một chiến dịch khai thác tiền điện tử mới được phát hiện gần đây.

Sau khi có quyền truy cập vào một hệ thống, kẻ tấn công triển khai phần mềm OpenSSH bị nhiễm trojan giúp chúng cài cắm backdoor trên thiết bị bị xâm nhập và đánh cắp thông tin đăng nhập SSH để duy trì truy cập trên thiết bị đó.

Microsoft cho biết: “Phần mềm độc hại cài đặt các hàm (hook) để chặn bắt mật khẩu và khóa (key) dùng để kết nối SSH của thiết bị”.

"Hơn nữa, nó cho phép đăng nhập root thông qua SSH và che giấu sự tồn tại của kẻ xâm nhập bằng cách ngăn chặn việc ghi log các phiên SSH của các tác nhân đe dọa".

Backdoor được triển khai cùng lúc với phiên bản OpenSSH bị trojan hóa sẽ thêm hai khóa công khai vào tệp ủy quyền để truy cập SSH liên tục. Nó còn cho phép kẻ tấn công thu thập thông tin hệ thống và cài đặt rootkit Reptile và Diamorphine để che giấu hoạt động độc hại trên các hệ thống bị xâm phạm.

Các tác nhân đe dọa sử dụng backdoor để loại bỏ những kẻ khai thác khác bằng cách thêm các quy tắc iptables mới và thay đổi tệp /etc/hosts để hủy bỏ lưu lượng đến các máy chủ và IP được sử dụng bởi những kẻ khác.

“Nó cũng xác định các tiến trình và tệp khai thác theo tên của chúng và chấm dứt hoặc chặn quyền truy cập vào chúng, đồng thời xóa quyền truy cập SSH được cấu hình trong các khóa ủy quyền bởi các đối thủ khác”.

Một phiên bản của bot IRC mã nguồn mở ZiggyStarTux cũng được triển khai trong cuộc tấn công với khả năng tấn công từ chối dịch vụ (DDoS) và cho phép kẻ tấn công thực thi các lệnh bash.

Phần mềm backdoor sử dụng nhiều kỹ thuật để duy trì sự tồn tại của nó trên các hệ thống bị xâm nhập, như sao chép tệp nhị phân trên một số vị trí đĩa và lập lịch các tác vụ để thực thi nó định kỳ.

Ngoài ra, nó cài đặt ZiggyStarTux như một dịch vụ systemd, thiết lập cấu hình tệp dịch vụ tại /etc/systemd/system/network-check.service.

Lưu lượng trao đổi giữa các bot ZiggyStarTux và máy chủ IRC được ngụy trang bằng một tên miền phụ thuộc về một tổ chức tài chính Đông Nam Á hợp pháp được lưu trữ trên cơ sở hạ tầng của kẻ tấn công.

Trong khi điều tra chiến dịch, Microsoft phát hiện các bot nhận lệnh tải xuống và thực thi các tập lệnh shell bổ sung để dò quét tất cả máy chủ trực tiếp trong mạng con của thiết bị bị tấn công và cài cắm backdoor cho bất kỳ hệ thống dễ bị tấn công nào bằng cách sử dụng phần mềm OpenSSH bị trojan hóa. Sau khi lây lan cho các thiết bị khác trong mạng, mục tiêu cuối cùng của kẻ tấn công dường như là cài đặt mã độc khai thác tiền điện tử nhắm mục tiêu vào hệ điều hành Hiveon dựa trên Linux.

Microsoft cho biết: “Phiên bản trojan của OpenSSH bắt chước giao diện và hành vi của một máy chủ OpenSSH hợp pháp do đó gây khó khăn hơn cho việc phát hiện nó so với các tệp độc hại khác”.

Để tránh trở thành nạn nhân của các chiến dịch tấn công như vậy, người dùng nên thiết lập hạn chế truy cập đến các thiết bị của mình, tắt các cổng (port) và các dịch vụ không sử dụng cũng như áp dụng đầy đủ bản vá bảo mật cho các phần mềm, ứng dụng trên thiết bị, triển khai các hệ thống bảo vệ như firewall, IDPS,… đồng thời luôn phải cẩn thận khi cài đặt bất kỳ phần mềm mới trên thiết bị của mình, chỉ nên tải xuống phần mềm từ những nguồn đáng tin cậy.

Nguồn: bleepingcomputer.com.

Tín nhiệm mạng | Apple đã phát hành một loạt bản cập nhật cho iOS, iPadOS, macOS, watchOS và trình duyệt Safari để giải quyết các lỗ hổng mà hãng cho biết là đã bị khai thác trong thực tế.

Tín nhiệm mạng | Hơn 101.000 tài khoản người dùng ChatGPT đã bị đánh cắp bởi mã độc đánh cắp thông tin trong năm qua.

Tín nhiệm mạng | Ba ứng dụng Android trên Google Play đã được các tác nhân đe dọa sử dụng để thu thập các thông tin như dữ liệu vị trí và danh sách liên hệ từ các thiết bị được nhắm mục tiêu.

Tín nhiệm mạng | Một mã độc đánh cắp thông tin mới có tên 'Mystic Stealer', đã được quảng bá trên các diễn đàn hack và thị trường darknet kể từ tháng 4 năm 2023, nhanh chóng thu hút được sự chú ý trong cộng đồng tội phạm mạng.

Tín nhiệm mạng | Ruslan Magomedovich Astamirov, quốc tịch Nga, đã bị bắt ở Arizona và bị Bộ Tư pháp Mỹ buộc tội vì triển khai phần mềm tống tiền LockBit trên mạng của các nạn nhân ở Mỹ và nước ngoài.

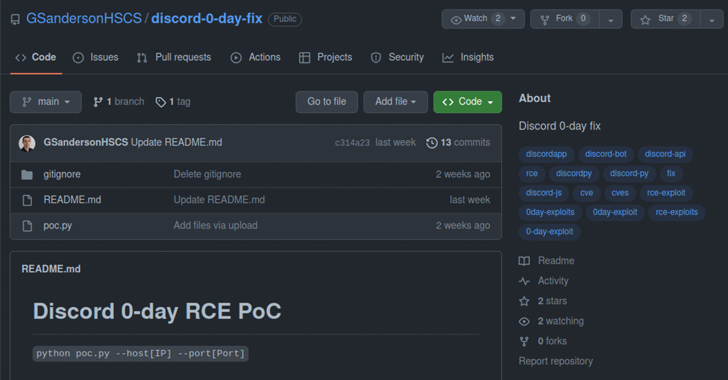

Tín nhiệm mạng | Phát hiện nhiều tài khoản đáng ngờ, trong đó có ít nhất một nửa số tài khoản từ các nhà nghiên cứu giả mạo liên kết với một công ty bảo mật lừa đảo đã tải lên các kho lưu trữ độc hại trên GitHub.