Các nhà nghiên cứu bảo mật đã phát hiện một chiến dịch độc hại lớn đã rà quét gần 1,6 triệu trang web WordPress để tìm các trang web sử dụng plugin chứa lỗ hổng cho phép tải tệp lên mà không cần xác thực.

Kẻ tấn công đang nhắm vào các trang web sử dụng plugin Kaswara Modern WPBakery Page Builder để khai thác một lỗ hổng nghiêm trọng có định danh CVE-2021-24284.

Lỗ hổng này cho phép kẻ tấn công không cần xác thực chèn mã Javascript độc hại vào các trang web đang sử dụng bất kỳ phiên bản nào của plugin và thực hiện các hành động như tải lên và xóa tệp, điều này có thể dẫn đến việc kiểm soát hoàn toàn trang web.

Mặc dù quy mô của chiến dịch rất lớn, với 1.599.852 trang web khác nhau bị nhắm mục tiêu, nhưng chỉ một phần nhỏ trong số đó sử dụng plugin dễ bị tấn công.

Các nhà nghiên cứu tại Defiant phát hiện trung bình có gần nửa triệu lượt tấn công mỗi ngày nhằm vào các trang web của khách hàng mà họ đang bảo vệ.

Dựa trên dữ liệu thu được của Wordfence, các cuộc tấn công bắt đầu vào ngày 4 tháng 7 và vẫn đang diễn ra cho đến nay với trung bình 443.868 lần mỗi ngày.

Các cuộc tấn công bắt nguồn từ 10.215 địa chỉ IP khác nhau. Trong đó, kẻ tấn công đã gửi một POST request tới ‘wp-admin/admin-ajax/php’, sử dụng chức năng ‘uploadFontIcon’ AJAX của plugin để tải lên tệp ZIP độc hại có chứa tệp PHP.

Tệp này được thực thi sẽ tải về trojan NDSW được sử dụng để chèn mã độc vào các tệp Javascript hợp pháp trên các trang web mục tiêu để chuyển hướng truy cập của người dùng đến các trang độc hại như các website lừa đảo hay các trang chứa phần mềm độc hại.

Một số tên mà kẻ tấn công sử dụng cho các tệp nén ZIP là ‘injection.zip’, ‘king_zip.zip’, ‘null.zip’, ‘plugin.zip’ và ‘***_ young.zip’.

Nếu phát hiện các tệp này hoặc chuỗi “; if(ndsw==” trong bất kỳ tệp JavaScript nào của bạn thì bạn đã bị tấn công.

Nếu đang sử dụng plugin Kaswara Modern WPBakery Page Builder Addons, bạn nên xóa bỏ nó ngay lập tức khỏi trang web WordPress của mình. Nếu không sử dụng plugin, bạn vẫn nên chặn các địa chỉ IP đã biết của kẻ tấn công.

Bạn có thể xem thêm thông tin chi tiết trên blog của Wordfence.

Nguồn: bleepingcomputer.com.

Tín nhiệm mạng | Một công cụ lừa đảo mới được phát hiện nhắm vào người dùng PayPal đang cố gắng lấy cắp thông tin cá nhân từ nạn nhân, bao gồm ảnh và thông tin định danh của chính phủ.

Tín nhiệm mạng | Microsoft đã tiết lộ chi tiết kỹ thuật về một lỗ hổng bảo mật hiện đã được vá ảnh hưởng đến hệ điều hành của Apple, cho phép kẻ tấn công leo thang đặc quyền và triển khai phần mềm độc hại trên thiết bị bị ảnh hưởng.

Tín nhiệm mạng | Lenovo đã phát hành các bản vá để khắc phục ba lỗ hổng bảo mật trong firmware UEFI ảnh hưởng đến hơn 70 loại sản phẩm của họ..

Tín nhiệm mạng | Phát hiện lỗ hổng mới ảnh hưởng đến nhiều phiên bản của bộ vi xử lý AMD và Intel, cho phép vượt qua các biện pháp bảo vệ và thực hiện các cuộc tấn công speculative-execution dựa trên Spectre.

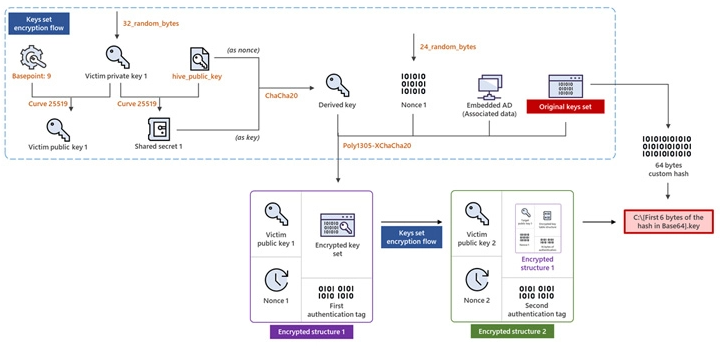

Tín nhiệm mạng | Những kẻ phát triển Hive ransomware-as-a-service (RaaS) đã nâng cấp và áp dụng phương pháp mã hóa phức tạp hơn cho phần mềm mã hóa tệp của chúng.

Tín nhiệm mạng | Một kẻ đe dọa ẩn danh đang rao bán một số cơ sở dữ liệu chứa hơn 22 terabyte (TB) thông tin bị đánh cắp của khoảng 1 tỷ công dân Trung Quốc với giá 10 bitcoin (khoảng 195.000 USD).