Một chiến dịch tấn công mới diễn ra vào cuối tuần trước đã tấn công gần 300 trang web WordPress để hiển thị thông báo mã hóa giả nhằm lừa chủ sở hữu trang web trả 0,1 bitcoin (khoảng 6.069,23 đo la) để khôi phục hoạt động.

Thông báo yêu cầu tiền chuộc hiển thị cùng đồng hồ đếm ngược để tạo cảm giác cấp bách và có thể khiến quản trị viên web hoảng sợ trả tiền chuộc.

Các cuộc tấn công này được phát hiện bởi công ty an ninh mạng Sucuri sau khi công ty nhận được yêu cầu giúp đỡ từ một trong các nạn nhân.

Các nhà nghiên cứu phát hiện ra rằng các trang web không bị mã hóa. Thay vào đó, tin tặc đã sửa đổi một plugin WordPress được cài đặt để hiển thị thông báo tiền chuộc và sửa đổi tất cả bài đăng trên blog WordPress, đặt 'post_status' của chúng thành 'null', khiến chúng chuyển sang trạng thái chưa được đăng. Điều này khiến các trang web trông như đã bị mã hóa.

Trang web sẽ trở lại trạng thái bình thường sau khi gỡ bỏ plugin và thay đổi lại trạng thái các bài viết đã bị sửa đổi,.

Sau khi phân tích nhật ký (log) lưu lượng mạng, Sucuri cho biết những kẻ xâm nhập đã đăng nhập với tư cách là quản trị viên trên trang web, bằng cách dò quét mật khẩu hoặc tìm kiếm thông tin đăng nhập bị đánh cắp từ “thị trường web đen”.

Plugin được Sucuri tìm thấy là Directorist, một công cụ để xây dựng danh sách danh bạ doanh nghiệp trực tuyến trên các trang web.

Sucuri đã phát hiện có khoảng 291 trang web bị ảnh hưởng bởi cuộc tấn công này.

Các trang web đã phát hiện đều được yêu cầu chuyển tiền đến cùng một địa chỉ Bitcoin 3BkiGYFh6QtjtNCPNNjGwszoqqCka2SDEc nhưng không có bất cứ khoản tiền nào được chuyển.

Bảo vệ trang web khỏi mã hóa

Sucuri đã đề xuất một số phương pháp bảo mật giúp bảo vệ các trang web WordPress khỏi bị tấn công:

Bản cập nhật gần đây của plugin Directorist đã vá một lỗ hổng cho phép đối tượng tấn công thực thi mã tùy ý.

Báo cáo của Sucuri không chỉ ra plugin là điểm xâm nhập, nhưng sự tồn tại của lỗ hổng trong plugin có thể bị lạm dụng trong các cuộc tấn công.

Trang web sau khi khôi phục sẽ không thể ngăn các cuộc tấn công trở lại nếu vẫn sử dụng plugin Directorist ở phiên bản cũ chứa lỗ hổng.

Nguồn: bleepingcomputer.com

Tín nhiệm mạng | Lazarus, một nhóm tin tặc được nhà nước Triều Tiên hậu thuẫn, đang nhắm mục tiêu đến các nhà nghiên cứu bảo mật để cài cắm các backdoor và trojan truy cập từ xa bằng cách sử dụng phiên bản giả mạo của phần mềm reverse IDA Pro phổ biến

Tín nhiệm mạng | Mạng botnet Emotet hoạt động trở lại sau gần mười tháng từ khi cơ quan thực thi pháp luật quốc tế đánh sập các máy chủ kiểm soát của nó vào tháng Một năm nay.

Tín nhiệm mạng | Trojan truy cập từ xa GravityRAT đang được phát tán dưới vỏ bọc của một ứng dụng trò chuyện được mã hóa end-to-end có tên là SoSafe Chat.

Tín nhiệm mạng | Một công dân Nga đã bị kết án 10 năm tù và bị phạt 3.827.493 đô la vì điều hành Methbot, một mạng botnet lừa đảo khổng lồ đã đánh cắp hơn 7 triệu đô la từ các nhà phát hành và mạng quảng cáo từ năm 2014 đến năm 2018.

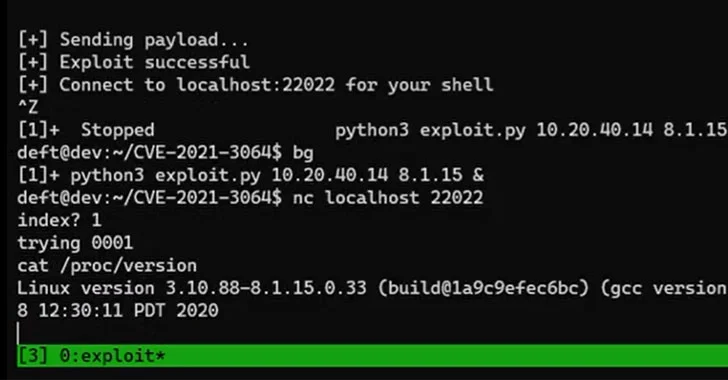

Tín nhiệm mạng | Một lỗ hổng zero-day mới đã được phát hiện trong Palo Alto Networks GlobalProtect VPN cho phép kẻ tấn công có thể thực thi mã tùy ý trên các thiết bị bị với đặc quyền root.

Tín nhiệm mạng | Các nhà nghiên cứu của Google cho biết đã phát hiện một cuộc tấn công vào cuối tháng 8 đang khai thác một lỗ hổng zero-day trên hệ điều hành macOS