Thứ Hai vừa qua, Fortinet đã phát hành các bản vá khẩn cấp cho một lỗ hổng Pre-auth RCE nghiêm trọng ảnh hưởng đến sản phẩm FortiOS SSL-VPN đang bị tin tặc khai thác trong thực tế.

Lỗ hổng có định danh CVE-2022-42475 (điểm CVSS: 9,3), liên quan đến một lỗi tràn bộ đệm (heap-based buffer overflow) có thể cho phép kẻ tấn công thực thi mã tùy ý thông qua các request độc hại mà không cần xác thực.

Công ty đã xác nhận "về một trường hợp lỗ hổng này đã bị khai thác trong thực tế", đồng thời khuyến nghị khách hàng nhanh chóng áp dụng các bản cập nhật.

Danh sách các sản phẩm bị ảnh hưởng bởi lỗ hổng bao gồm:

- FortiOS phiên bản 7.2.0 đến 7.2.2

- FortiOS phiên bản 7.0.0 đến 7.0.8

- FortiOS phiên bản 6.4.0 đến 6.4.10

- FortiOS phiên bản 6.2.0 đến 6.2.11

- FortiOS-6K7K phiên bản 7.0.0 đến 7.0.7

- FortiOS-6K7K phiên bản 6.4.0 đến 6.4.9

- FortiOS-6K7K phiên bản 6.2.0 đến 6.2.11

- FortiOS-6K7K phiên bản 6.0.0 đến 6.0.14

Các bản vá hiện có sẵn trong các phiên bản FortiOS 7.2.3, 7.0.9, 6.4.11 và 6.2.12 cũng như các phiên bản FortiOS-6K7K 7.0.8, 6.4.10, 6.2.12 và 6.0.15.

Công ty cũng đã công bố các chỉ số xâm phạm (IoC) liên quan đến các nỗ lực khai thác, bao gồm các địa chỉ IP và các tệp độc hại có trong hệ thống tệp sau khi một cuộc tấn công thành công.

Trước đó hai tháng, Fortinet cũng đã cảnh báo về việc tin tặc đang khai thác một lỗ hổng bỏ qua xác thực nghiêm trọng khác trong FortiOS, FortiProxy và FortiSwitchManager (CVE-2022-40684, điểm CVSS: 9,6).

Nguồn: thehackernews.com.

Tín nhiệm mạng | Một phương pháp tấn công mới có thể được sử dụng để vượt qua lớp bảo vệ tường lửa ứng dụng web (WAF) của nhiều nhà cung cấp khác nhau và xâm nhập vào hệ thống, có khả năng cho phép kẻ tấn công giành quyền truy cập vào thông tin nhạy cảm của khách hàng và doanh nghiệp.

Tín nhiệm mạng | Pwn2Own Toronto 2022 đã kết thúc với việc những người chơi đã giành được 989.750 đô tiền thưởng cho 63 khai thác zero-day trong các sản phẩm tiêu dùng từ ngày 6 tháng 12 đến ngày 9 tháng 12.

Tín nhiệm mạng | Apple đã công bố một loạt các biện pháp bảo mật mới, bao gồm cài đặt Bảo vệ dữ liệu nâng cao cho phép sao lưu dữ liệu được mã hóa E2E trong dịch vụ iCloud của họ.

Tín nhiệm mạng | Cuộc thi hack Pwn2Own Toronto 2022 đã bắt đầu và gây chú ý với tin tức về vụ hack Samsung Galaxy S22 vào ngày đầu tiên của cuộc thi.

Tín nhiệm mạng | Một chiến dịch xâm nhập mới được phát hiện đã nhắm vào các công ty viễn thông và công ty cung cấp dịch vụ gia công quy trình kinh doanh (BPO) kể từ tháng 6 năm 2022.

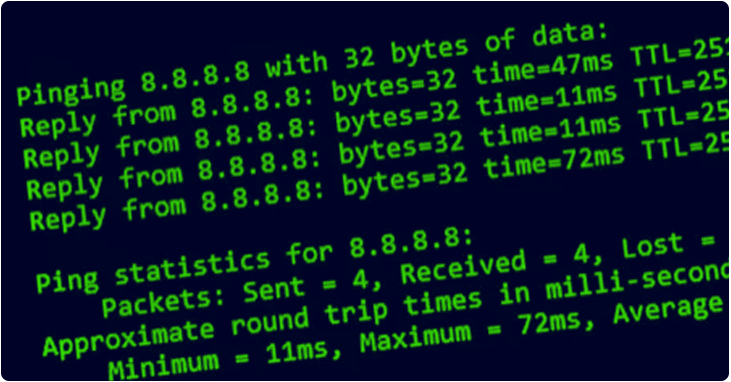

Tín nhiệm mạng | Những nhà bảo trì hệ điều hành FreeBSD đã phát hành các bản cập nhật để khắc phục một lỗ hổng bảo mật ảnh hưởng đến mô-đun ping có khả năng bị khai thác để khiến chương trình gặp sự cố hoặc kích hoạt thực thi mã từ xa.