Hàng chục nghìn máy chủ email Microsoft Exchange ở Châu Âu, Mỹ và Châu Á có thể truy cập từ Internet vẫn có nguy cơ bị tấn công bởi các lỗ hổng thực thi mã từ xa.

Các hệ thống mail chạy phiên bản phần mềm hiện không được hỗ trợ và không còn nhận được bất kỳ bản cập nhật nào, dễ gặp phải nhiều vấn đề bảo mật, bao gồm một số lỗ hổng nghiêm trọng.

Exchange Server 2007 vẫn đang được sử dụng

Các công cụ rà quét (scan) mạng từ ShadowServer Foundation cho thấy gần 20.000 máy chủ Microsoft Exchange hiện có thể truy cập được qua internet công cộng đang chạy phiên bản lỗi thời (EoL), hiện không còn được hỗ trợ từ nhà cung cấp.

Theo số liệu thống kê vào thứ Sáu tuần trước, hơn một nửa các hệ thống được đặt tại Châu Âu. Ở Bắc Mỹ, có 6.038 máy chủ Exchange và ở Châu Á là 2.241 trường hợp.

Theo một thống kê khác từ kết quả tìm kiếm trên Shodan vào cuối tháng 11, nhà nghiên cứu bảo mật Macnica Yutaka Sejiyama đã phát hiện 30.635 máy chủ công khai trên web có phiên bản Microsoft Exchange không còn được hỗ trợ, bao gồm:

- 275 trường hợp đang chạy Exchange Server 2007

- 4.062 trường hợp đang chạy Server 2010

- 26.298 trường hợp đang chạy Exchange Server 2013

Rủi ro thực thi mã từ xa

Nhà nghiên cứu cũng so sánh tỉ lệ cập nhật và nhận thấy rằng kể từ tháng 4 năm nay, số lượng máy chủ EoL Exchange trên toàn cầu chỉ giảm 18% từ 43.656.

Theo Sejiyama, dựa trên số liệu thu được từ các hệ thống trong quá trình quét, có gần 1.800 hệ thống Exchange dễ bị tấn công trước các lỗ hổng ProxyLogon, ProxyShell hoặc ProxyToken.

ShadowServer Foundation nhấn mạnh rằng các máy Exchange lỗi thời được phát hiện trên internet có chứa nhiều lỗ hổng cho phép thực thi mã từ xa.

Một số máy chạy phiên bản cũ hơn dễ bị tấn công bởi ProxyLogon, một lỗ hổng bảo mật nghiêm trọng có định danh CVE-2021-26855, có thể được kết hợp với một lỗi ít nghiêm trọng hơn - CVE-2021-27065 để thực thi mã từ xa.

ShadowServer cũng lưu ý rằng các máy chủ được phát hiện trong quá trình quét của họ dễ gặp phải các lỗ hổng bảo mật:

- CVE-2021-26855 - ProxyLogon

- CVE-2021-27065 - một phần của chuỗi khai thác ProxyLogon

- CVE-2022-41082 - một phần của chuỗi khai thác ProxyNotShell

Các lỗ hổng trên đều được Microsoft đánh giá là “nghiêm trọng”. Ngoại trừ chuỗi ProxyLogon - vốn đã bị khai thác trong các cuộc tấn công, tất cả chúng đều được gắn thẻ là "có nhiều khả năng" bị khai thác.

Microsoft khuyến nghị người dùng nên ưu tiên cài đặt các bản cập nhật trên các máy chủ kết nối với internet, ngay cả khi họ đã triển khai các biện pháp giảm thiểu cho các phiên bản máy chủ Exchange lỗi thời vì các biện pháp này vẫn chưa đầy đủ.

Trong trường hợp các phiên bản đã hết hỗ trợ, biện pháp duy nhất là nâng cấp lên các phiên bản vẫn được hỗ trợ các bản cập nhật bảo mật.

Nguồn: bleepingcomputer.com.

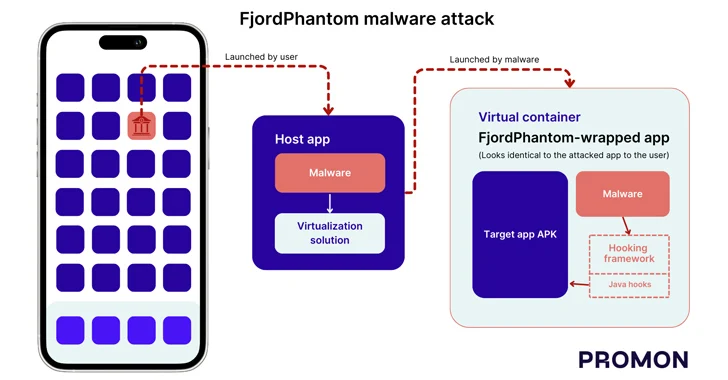

Tín nhiệm mạng | Các nhà nghiên cứu bảo mật đã tiết lộ một loại mã độc Android mới được gọi là FjordPhantom, đã nhắm mục tiêu tấn công người dùng ngân hàng ở các quốc gia Đông Nam Á như Indonesia, Thái Lan và Việt Nam

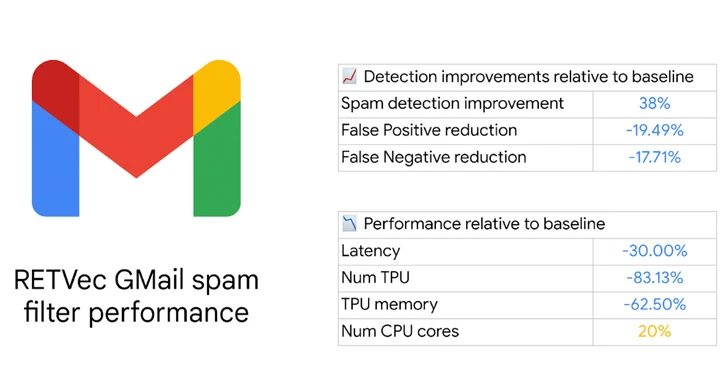

Tín nhiệm mạng | Google vừa tiết lộ một công cụ ‘vector hóa’ văn bản đa ngôn ngữ mới có tên RETVec giúp phát hiện các nội dung có hại tiềm ẩn như thư rác và email độc hại trong Gmail

Tín nhiệm mạng | Apple đã phát hành các bản cập nhật bảo mật khẩn cấp để khắc phục hai lỗ hổng zero-day đang bị lạm dụng trong các cuộc tấn công và ảnh hưởng đến các thiết bị iPhone, iPad và Mac

Tín nhiệm mạng | Tin tặc đang khai thác một lỗ hổng nghiêm trọng trong ownCloud, CVE-2023-49103, có thể gây tiết lộ mật khẩu quản trị, thông tin xác thực máy chủ thư, và các khóa cấp phép trong các triển khai dạng container

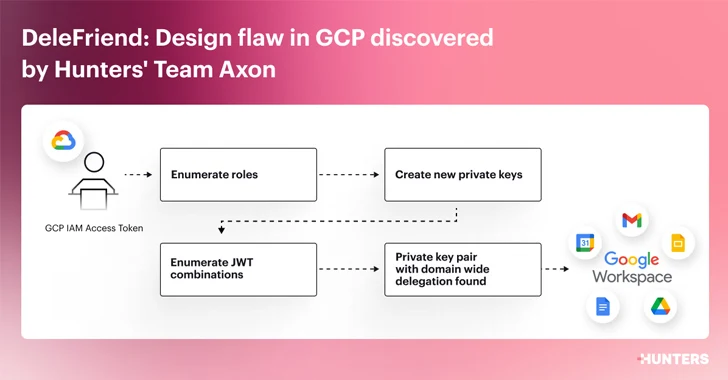

Tín nhiệm mạng | Các nhà nghiên cứu bảo mật đã phát hiện một "lỗ hổng thiết kế nghiêm trọng" trong tính năng ủy quyền trên toàn miền của Google Workspace có thể bị kẻ tấn công khai thác để leo thang đặc quyền và giành được quyền truy cập trái phép vào các API của Workspace