Khoảng hơn một triệu trang web WordPress được ước tính đã bị lây nhiễm một phần mềm độc hại có tên là Balada Injector kể từ năm 2017.

Theo Sucuri của GoDaddy, chiến dịch này thường "tận dụng các lỗ hổng trong plugin và theme WordPress đã biết và mới được phát hiện" để xâm phạm các trang web WordPress. Các cuộc tấn công diễn ra theo từng đợt vài tuần một lần.

Nhà nghiên cứu bảo mật Denis Sinegubko cho biết “chiến dịch này dễ dàng được xác định bởi các đặc điểm như che dấu mã nguồn bằng String.fromCharCode, sử dụng các tên miền mới đăng ký để lưu trữ các tệp độc hại trên các tên miền phụ ngẫu nhiên và chuyển hướng mục tiêu đến các trang web lừa đảo khác nhau”.

Các trang web được phát hiện bao gồm trang giả mạo hỗ trợ kỹ thuật, trúng thưởng xổ số và các trang CAPTCHA lừa đảo thúc giục người dùng bật thông báo 'Vui lòng cho phép xác minh rằng bạn không phải là người máy', nhằm cho phép các tác nhân gửi quảng cáo độc hại.

Báo cáo được xây dựng dựa trên những phát hiện gần đây từ Doctor Web chỉ ra phần mềm độc hại Linux đã khai thác các lỗ hổng trong hơn hai mươi plugin và theme để xâm phạm các trang web WordPress dễ bị tấn công.

Balada Injector, dựa vào hơn 100 tên miền (domain) và rất nhiều phương pháp để lạm dụng các lỗ hổng bảo mật đã biết (như HTML injection và Site URL), tập trung vào việc lấy cắp thông tin xác thực cơ sở dữ liệu trong tệp wp-config.php.

Ngoài ra, các cuộc tấn công còn được thiết kế để đọc hoặc tải xuống các tệp tùy ý, bao gồm các bản sao lưu, kết xuất cơ sở dữ liệu, tệp nhật ký và lỗi cũng như tìm kiếm các công cụ như adminer và phpmyadmin có thể đã bị quản trị viên trang web để lại sau khi hoàn thành các nhiệm vụ bảo trì.

Phần mềm độc hại còn cho phép tạo người dùng quản trị viên WordPress giả mạo, thu thập dữ liệu được lưu trữ trong các máy và để lại backdoor để duy trì truy cập.

Balada Injector tiếp tục mở rộng tìm kiếm từ các thư mục cấp cao nhất được liên kết với hệ thống tệp của trang web bị xâm nhập để xác định vị trí các thư mục có quyền ghi (writable) thuộc về các trang khác.

Sinegubko cho biết: “Thông thường, các trang web này thuộc về quản trị viên của trang bị xâm nhập và tất cả chúng đều chia sẻ cùng một tài khoản máy chủ và cùng một quyền đối với tệp”. "Theo cách này, việc xâm phạm chỉ một trang web có khả năng cấp quyền truy cập vào một số trang web khác mà không đòi hỏi gì thêm".

Nếu các phương pháp tấn công này không thành công, mật khẩu quản trị viên sẽ bị dò đoán (brute-forced) bằng cách sử dụng tập thông tin đăng nhập đã có sẵn. Do đó, người dùng WordPress nên cập nhật phần mềm trang web của họ, xóa các plugin và theme không sử dụng cũng như sử dụng mật khẩu quản trị viên WordPress mạnh.

Những phát hiện này được đưa ra vài tuần sau khi Palo Alto Networks Unit 42 phát hiện ra một chiến dịch tấn công chèn JavaScript độc hại tương tự nhằm chuyển hướng truy cập của người dùng đến các trang lừa đảo và phần mềm quảng cáo. Hơn 51.000 trang web đã bị ảnh hưởng kể từ năm 2022.

Nguồn: thehackernews.com.

Tín nhiệm mạng | Công ty PC Đài Loan MSI đã chính thức xác nhận họ là nạn nhân của một cuộc tấn công mạng nhằm vào hệ thống của mình.

Tín nhiệm mạng | Apple đã phát hành các bản cập nhật bảo mật cho trình duyệt web iOS, iPadOS, macOS và Safari để giải quyết một số lỗ hổng zero-day hiện đang bị khai thác trong thực tế

Tín nhiệm mạng | Cảnh sát Tây Ban Nha đã bắt giữ José Luis Huertas, một thanh niên 19 tuổi được coi là tin tặc nguy hiểm nhất nước này.

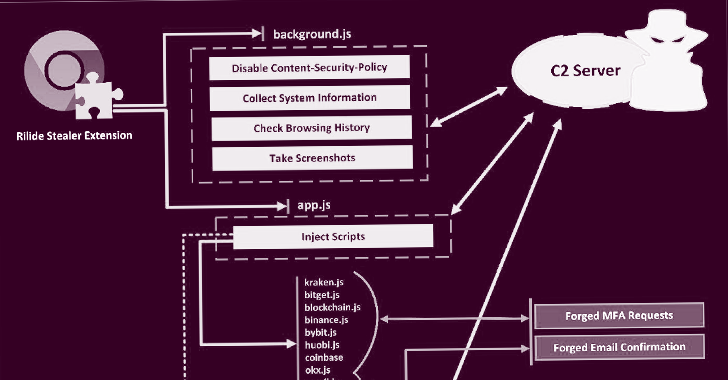

Tín nhiệm mạng | Các trình duyệt web dựa trên Chromium đang là mục tiêu của một phần mềm độc hại mới có tên Rilide, giả dạng một tiện ích mở rộng trông có vẻ hợp pháp để thu thập dữ liệu nhạy cảm và đánh cắp tiền điện tử.

Tín nhiệm mạng | Cơ quan giám sát bảo vệ dữ liệu của Ý, Garante, đã áp đặt lệnh cấm tạm thời đối với dịch vụ ChatGPT của OpenAI tại quốc gia này, với lý do lo ngại về bảo vệ dữ liệu.

Tín nhiệm mạng | Bộ Tư pháp Mỹ đã tịch thu sáu tài khoản tiền ảo chứa hơn 112 triệu đô tiền bị đánh cắp trong các kế hoạch đầu tư tiền điện tử và cho biết sẽ nhanh chóng trả lại tiền điện tử bị đánh cắp cho các nạn nhân.