Các trình duyệt web dựa trên Chromium đang là mục tiêu của một phần mềm độc hại mới có tên Rilide, giả dạng một tiện ích mở rộng (extension) trông có vẻ hợp pháp để thu thập dữ liệu nhạy cảm và đánh cắp tiền điện tử.

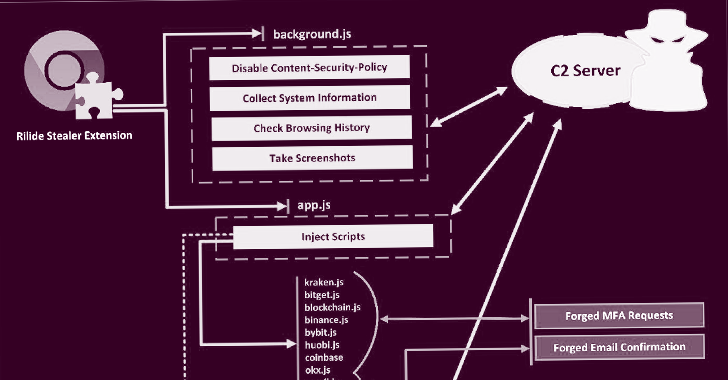

Nghiên cứu của Trustwave SpiderLabs cho biết "Rilide được ngụy trang dưới dạng tiện ích mở rộng Google Drive hợp pháp, cho phép các tác nhân đe dọa thực hiện nhiều hoạt động độc hại, bao gồm theo dõi lịch sử duyệt web, chụp ảnh màn hình và chèn các tập lệnh độc hại để đánh cắp tiền từ các sàn giao dịch tiền điện tử khác nhau".

Ngoài ra, phần mềm độc hại này còn có khả năng hiển thị các hộp thoại (dialog) giả mạo để lừa người dùng nhập mã xác thực hai yếu tố để lấy cắp tài sản số.

Trustwave cho biết họ đã xác định được hai chiến dịch khác nhau liên quan đến Ekipa RAT và Aurora Stealer dẫn đến việc cài đặt tiện ích mở rộng trình duyệt độc hại.

Ekipa RAT được phát tán qua các tệp ‘mồi nhử’ Microsoft Publisher, còn Aurora Stealer được phán tán thông qua các quảng cáo Google Ads lừa đảo, một kỹ thuật phát tán mã độc ngày càng phổ biến trong thời gian gần đây.

Cả hai chuỗi tấn công đều tạo điều kiện cho việc thực thi một công cụ loader dựa trên Rust, được thiết kế để sửa đổi tệp shortcut LNK của trình duyệt và khởi chạy tiện ích độc hại.

Nguồn gốc của Rilide hiện vẫn chưa được xác định, nhưng Trustwave cho biết họ đã phát hiện một bài viết trên diễn đàn ngầm được đăng vào tháng 3 năm 2022 bởi một đối tượng quảng cáo việc bán botnet có chức năng tương tự.

Kể từ đó, một phần mã nguồn của phần mềm độc hại đã bị rò rỉ trên các diễn đàn sau một tranh chấp thanh toán có vẻ như chưa được giải quyết.

Một tính năng đáng chú ý được triển khai trong mã nguồn bị rò rỉ là khả năng hoán đổi địa chỉ ví tiền điện tử trong bộ nhớ tạm (clipboard) với địa chỉ do tác nhân đe dọa kiểm soát.

Ngoài ra, địa chỉ máy chủ điều khiển tấn công (C2) được tìm thấy trong mã nguồn Rilide giúp xác định các kho lưu trữ GitHub khác thuộc về người dùng có tên gulantin có chứa các loader cho tiện ích mở rộng. Hiện GitHub đã hủy bỏ tài khoản này.

Rilide là một ví dụ điển hình về việc các tiện ích độc hại dành cho trình duyệt đang ngày càng tinh vi và đáng lo ngại.

Để giảm thiểu nguy cơ bị tấn công, bạn chỉ nên cài đặt các tiện ích, phần mềm từ những nguồn đáng tin cậy, không truy cập vào các liên kết lạ hay tải xuống/thực thi các tệp từ những nguồn lạ, không tin cậy, đồng thời đảm bảo các ứng dụng của bạn luôn được cập nhật đầy đủ các bản vá bảo mật. Bạn cũng nên thường xuyên thực hiện quét thiết bị của mình bằng các phần mềm, giải pháp phát hiện mã độc để sớm phát hiện và loại bỏ chúng.

Nguồn: thehackernews.com.

Tín nhiệm mạng | Cơ quan giám sát bảo vệ dữ liệu của Ý, Garante, đã áp đặt lệnh cấm tạm thời đối với dịch vụ ChatGPT của OpenAI tại quốc gia này, với lý do lo ngại về bảo vệ dữ liệu.

Tín nhiệm mạng | Bộ Tư pháp Mỹ đã tịch thu sáu tài khoản tiền ảo chứa hơn 112 triệu đô tiền bị đánh cắp trong các kế hoạch đầu tư tiền điện tử và cho biết sẽ nhanh chóng trả lại tiền điện tử bị đánh cắp cho các nạn nhân.

Tín nhiệm mạng | Các tác nhân đe dọa chưa xác định đang tập trung khai thác một lỗ hổng bảo mật đã được vá gần đây trong plugin tạo và quản lý trang web Elementor Pro dành cho WordPress.

Tín nhiệm mạng | Một lỗ hổng Windows 10 năm tuổi vẫn đang bị khai thác trong các cuộc tấn công để làm cho các tệp thực thi độc hại có vẻ như được ký hợp pháp

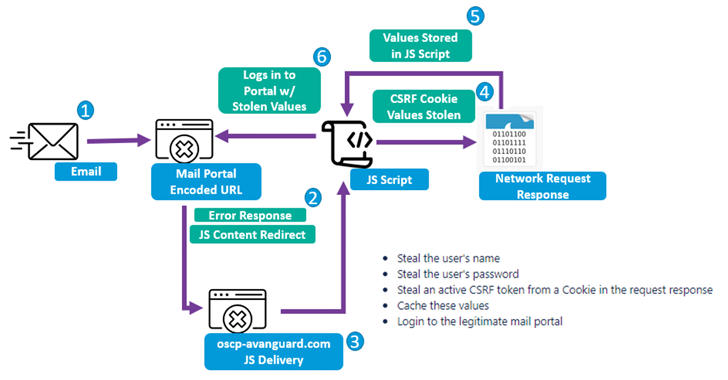

Tín nhiệm mạng | Nhóm đe dọa APT Winter Vivern (TA473) hiện đang nhắm mục tiêu vào các quan chức ở Châu Âu và Mỹ trong một chiến dịch gián điệp mạng đang diễn ra.

Tín nhiệm mạng | Hơn một nghìn người, bao gồm các giáo sư và nhà phát triển trí tuệ nhân tạo (AI), đã cùng ký vào một bức thư ngỏ gửi tới tất cả các phòng thí nghiệm trí tuệ nhân tạo, kêu gọi họ tạm dừng phát triển và đào tạo các hệ thống AI mạnh hơn GPT-4 trong ít nhất sáu tháng