Một phần mềm độc hại có tên DarkGate đang được phát tán thông qua các nền tảng nhắn tin trực tuyến như Skype và Microsoft Teams.

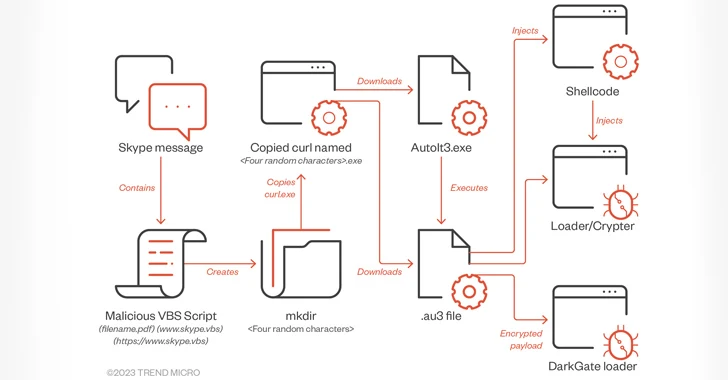

Các ứng dụng nhắn tin này được sử dụng để gửi các tài liệu PDF giả mạo, có chứa tập lệnh Visual Basic for Application (VBA) độc hại. Khi được mở, nó sẽ kích hoạt việc tải xuống và thực thi tập lệnh AutoIt được dùng để khởi chạy mã độc.

DarkGate, được Fortinet ghi nhận lần đầu vào tháng 11 năm 2018, là một phần mềm độc hại thương mại cung cấp nhiều tính năng cho phép thu thập dữ liệu nhạy cảm từ trình duyệt web, khai thác tiền điện tử và cho phép kẻ tấn công điều khiển từ xa các máy chủ bị nhiễm. Nó cũng hoạt động như một công cụ tải xuống (downloader) các payload (tệp, phần mềm độc hại) bổ sung như Remcos RAT.

Thông qua các cuộc tấn công social engineering, các chiến dịch phát tán mã độc đã gia tăng trong những tháng gần đây. Kẻ tấn công thường sử dụng email, tin nhắn lừa đảo hoặc ‘đầu độc’ công cụ tìm kiếm (SEO poisoning) trong bước đầu của chuỗi tấn công để lừa người dùng cài đặt phần mềm độc hại.

Vào đầu tháng trước, Truesec đã cảnh báo rằng một số tác nhân đe dọa đã lợi dụng ứng dụng trò chuyện của Microsoft Teams để phát tán và lây lan mã độc DarkGate.

Theo Trend Micro, phần lớn các cuộc tấn công được phát hiện ở Châu Mỹ, theo sau là Châu Á, Trung Đông và Châu Phi.

Quy trình lây nhiễm lạm dụng Skype và Teams gần giống với một chiến dịch malspam được Telekom Security báo cáo vào cuối tháng 8 năm 2023.

Các nhà nghiên cứu của Trend Micro cho biết: “Kẻ đe dọa đã lạm dụng sự tin cậy giữa hai tổ chức để lừa người nhận thực thi tập lệnh VBA đính kèm”. Việc truy cập vào tài khoản Skype của nạn nhân đã cho phép kẻ tấn công gửi các tin nhắn giả mạo và tệp độc hại liên quan đến nội dung của cuộc trò chuyện.

Tập lệnh VBA đóng vai trò như một phương tiện dùng để tải về công cụ AutoIt hợp pháp (AutoIt3.exe). AutoIT sau đó được sử dụng để khởi chạy phần mềm độc hại DarkGate.

Trong các cuộc tấn công lạm dụng Microsoft Teams, những kẻ tấn công đã gửi tin nhắn đính kèm tệp ZIP, bên trong có chứa tệp LNK được thiết kế để thực thi tập lệnh VBA dẫn đến việc tải về AutoIt và lây nhiễm DarkGate.

Các nhà nghiên cứu cho biết: “Tội phạm mạng có thể sử dụng các payload này để lây nhiễm nhiều loại phần mềm độc hại khác vào hệ thống, bao gồm phần mềm đánh cắp thông tin, phần mềm tống tiền (ransomware), công cụ truy cập từ xa độc hại và/hoặc các công cụ khai thác tiền điện tử”.

Để giảm thiểu nguy cơ trở thành nạn nhân của các cuộc tấn công như vậy, người dùng nên cảnh giác khi nhận được các tin nhắn yêu cầu tải xuống tệp đính kèm. Hãy cẩn thận kiểm tra, xác minh mọi thông tin liên quan trước khi tải xuống file cũng như kiểm tra tính an toàn của file trước khi mở hoặc thực thi nó.

Nguồn: thehackernews.com.

Tín nhiệm mạng | Microsoft gần đây đã thông báo rằng giao thức xác thực NTLM sẽ bị vô hiệu hóa trong Windows 11 trong tương lai.

Tín nhiệm mạng | Microsoft đã công bố một chương trình bounty mới tập trung vào ứng dụng Bing dựa trên AI với phần thưởng lên tới 15.000 đô.

Tín nhiệm mạng | Lỗ hổng nghiêm trọng trong Máy chủ và Trung tâm dữ liệu Atlassian Confluence đang bị tin tặc khai thác để tạo tài khoản quản trị viên Confluence trong ứng dụng

Tín nhiệm mạng | Microsoft đã phát hành bản cập nhật bảo mật hằng tháng - Patch Tuesday - tháng 10 năm 2023, với các bản vá cho 104 lỗ hổng, trong đó có ba lỗ hổng zero-day đã bị khai thác trong thực tế.

Tín nhiệm mạng | Bộ tăng cường D-Link DAP-X1860 WiFi 6 có thể bị ảnh hưởng bởi một lỗ hổng cho phép tấn công từ chối dịch vụ và tấn công command injection.

Tín nhiệm mạng | Cisco đã phát hành các bản cập nhật để giải quyết một lỗ hổng bảo mật nghiêm trọng ảnh hưởng đến hệ thống Emergency Responder cho phép những kẻ tấn công từ xa, không cần xác thực, đăng nhập vào các hệ thống bị ảnh hưởng bằng thông tin xác thực được hard-coded.