Hơn năm mươi lỗ hổng bảo mật đã được phát hiện trong các thiết bị của 10 nhà cung cấp OT (operational technology) do "các phương pháp thiết kế không an toàn".

Được gọi chung là OT:ICEFALL, 56 lỗ hổng ảnh hưởng tới 26 loại thiết bị từ Bently Nevada, Emerson, Honeywell, JTEKT, Motorola, Omron, Phoenix Contact, Siemens và Yokogawa.

Forescout cho biết "khai thác các lỗ hổng này, kẻ tấn công có quyền truy cập vào thiết bị có thể thực thi mã từ xa, thay đổi logic hoạt động, tệp hoặc firmware của thiết bị OT, vượt qua kiểm tra xác thực, lấy cắp thông tin xác thực, gây từ chối dịch vụ hoặc làm ảnh hưởng đến hoạt động của các thiết bị".

Những lỗ hổng này có thể gây ra tác động lớn do các sản phẩm bị ảnh hưởng được sử dụng rộng rãi trong các ngành cơ sở hạ tầng quan trọng như dầu khí, hóa chất, hạt nhân, sản xuất và phân phối điện, sản xuất, xử lý và phân phối nước, khai thác mỏ và tự động hóa xây dựng.

Trong số 56 lỗ hổng được phát hiện, 38% cho phép xâm phạm thông tin xác thực, 21% cho phép sửa đổi trái phép firmware, 14% cho phép thực thi mã từ xa và 8% cho phép giả mạo thông tin cấu hình.

Các lỗ hổng phá vỡ xác thực, bao gồm bypass, sử dụng các giao thức mật mã không an toàn và lưu thông tin xác thực dạng bản rõ hoặc hardcoded, chiếm 22 trong số 56 lỗ hổng, cho thấy "kiểm soát bảo mật yếu" trong quá trình thực hiện.

Trong một kịch bản giả định, những lỗ hổng này có thể bị khai thác để tấn công vào các đường ống dẫn khí đốt tự nhiên, tuabin gió hoặc dây chuyền lắp ráp sản xuất để làm gián đoạn việc vận chuyển nhiên liệu, thay đổi các cài đặt an toàn, làm gián đoạn điều khiển các trạm máy nén và thay đổi hoạt động logic của bộ điều khiển (PLC).

Các mối đe dọa không chỉ có trên lý thuyết: Trong thực tế, một lỗ hổng thực thi mã từ xa ảnh hưởng đến bộ điều khiển Omron NJ/NX (CVE-2022-31206) đã bị khai thác bởi một tác nhân độc hại có tên CHERNOVITE để phát triển mã độc PIPEDREAM (hay INCONTROLLER).

Sự kết nối ngày càng tăng giữa các mạng CNTT và OT, cùng với bản chất không rõ ràng và độc quyền của nhiều hệ thống OT, chưa kể đến việc không có CVE, khiến các vấn đề trở nên vô hình cũng như tồn tại các tính năng không an toàn do thiết kế trong thời gian dài.

Để giảm thiểu OT: ICEFALL, người dùng nên rà soát và kiểm tra các thiết bị dễ bị tấn công, phân loại tài sản OT, theo dõi lưu lượng mạng để tìm kiếm hoạt động bất thường và sử dụng các sản phẩm an toàn theo thiết kế.

Các nhà nghiên cứu cho biết: "Sự phát triển của phần mềm độc hại gần đây nhắm vào cơ sở hạ tầng quan trọng, như Industroyer2, Triton và INCONTROLLER, cho thấy các tác nhân đe dọa nhận thấy rõ sự thiếu an toàn trong thiết kế OT và sẵn sàng khai thác nó".

"Bất chấp vai trò quan trọng của các nỗ lực tăng cường bảo mật OT, các sản phẩm có tính năng không an toàn theo thiết kế và các biện pháp kiểm soát bảo mật tồn tại lỗ hổng vẫn tiếp tục được chứng nhận."

Nguồn: thehackernews.com.

Tín nhiệm mạng | Một lỗ hổng bảo mật trong Apple Safari đã bị khai thác vào đầu năm nay, ban đầu đã được vá vào năm 2013 và xuất hiện lại vào tháng 12 năm 2016. Lỗ hổng có thể bị khai thác để thực thi mã tùy ý.

Tín nhiệm mạng | Lỗ hổng nghiêm trọng được vá gần đây trong các sản phẩm Atlassian Confluence Server và Data Center đang bị khai thác trong các cuộc tấn công để phát tán phần mềm độc hại.

Tín nhiệm mạng | Trong khi làm việc từ xa đang trở thành tiêu chuẩn ở hầu hết mọi nơi làm việc, có vẻ như scan Agent-based là một điều bắt buộc, và scan Network-based là một tùy chọn bổ sung.

Tín nhiệm mạng | Cisco khuyến nghị người dùng các bộ định tuyến Small Business RV lỗi thời nên nâng cấp lên các sản phẩm mới hơn sau khi tiết lộ lỗ hổng thực thi mã từ xa sẽ không được vá.

Tín nhiệm mạng | Các nhà nghiên cứu đã phát hiện một mã độc Android mới đang nhắm mục tiêu vào người dùng ví tiền điện tử và ngân hàng trực tuyến ở Tây Ban Nha và Ý.

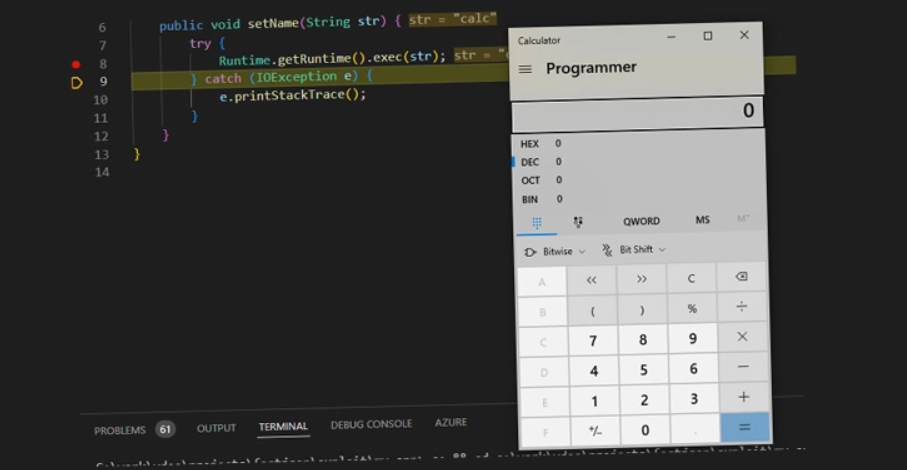

Tín nhiệm mạng | Các nhà nghiên cứu bảo mật đã tiết lộ chi tiết về lỗ hổng bảo mật mức cao được vá gần đây trong thư viện phổ biến Fastjson, có thể bị khai thác để thực thi mã từ xa.