Một lỗ hổng bảo mật nghiêm trọng đã được vá gần đây trong các sản phẩm Atlassian Confluence Server và Data Center đang bị khai thác trong các cuộc tấn công để triển khai các công cụ khai thác tiền điện tử và mã độc.

Trong ít nhất hai sự cố liên quan đến Windows được nhà cung cấp bảo mật Sophos phát hiện, những kẻ tấn công đã khai thác lỗ hổng để triển khai ransomware Cerber và một công cụ khai thác tiền điện tử có tên là z0miner trên mạng của nạn nhân.

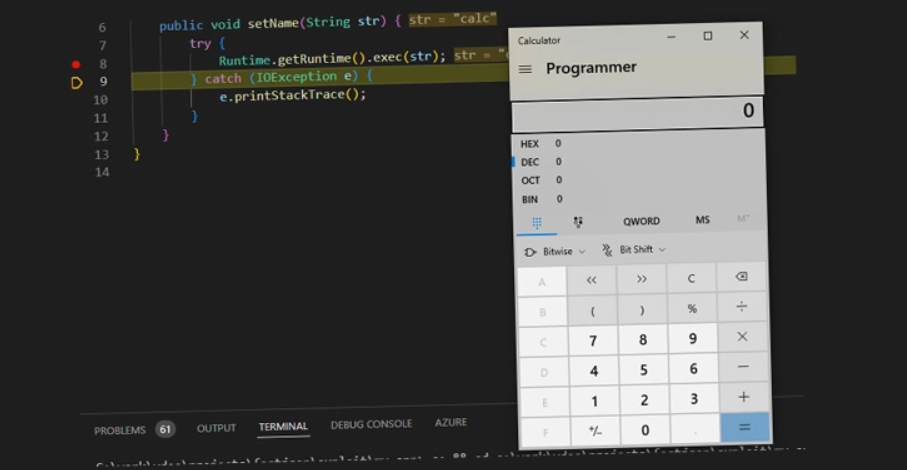

Lỗ hổng có định danh CVE-2022-26134 (điểm CVSS: 9,8), được Atlassian vá vào ngày 3 tháng 6 năm 2022, cho phép kẻ tấn công thực thi mã từ xa (RCE) mà không cần xác thực trên các hệ thống bị ảnh hưởng.

Tất cả các phiên bản được hỗ trợ của Confluence Server và Data Center đều bị ảnh hưởng.

Sau khi xâm nhập thành công, kẻ tấn công đã triển khai web shell để phát tán các mã độc bao gồm các biến thể botnet Mirai và Kinsing, một packet có tên pwnkit và Cobalt Strike trên các hệ thống nạn nhân.

Andrew Brandt, nhà nghiên cứu bảo mật tại Sophos, cho biết: “CVE-2022-26134 cho phép kẻ tấn công tạo ra một shell [có thể truy cập từ xa] trong bộ nhớ mà không cần ghi bất kỳ thứ gì vào bộ nhớ cục bộ của máy chủ”.

Tiết lộ này tương tự với cảnh báo từ Microsoft: "nhiều đối tượng/nhóm tấn công bao gồm DEV-0401 và DEV-0234, đang lợi dụng lỗ hổng Atlassian Confluence RCE CVE-2022-26134".

DEV-0401 có trụ sở tại Trung Quốc, từng liên quan đến chiến dịch triển khai ransomware nhắm vào các hệ thống sử dụng internet chạy VMWare Horizon (Log4Shell), Confluence (CVE-2021-26084), và máy chủ Exchange (ProxyShell).

Sự việc này cho thấy xu hướng các tác nhân đe dọa đang ngày càng lạm dụng các lỗ hổng bảo mật nghiêm trọng mới được tiết lộ để khai thác tấn công trong thực tế.

Nguồn: thehackernews.com

Tín nhiệm mạng | Trong khi làm việc từ xa đang trở thành tiêu chuẩn ở hầu hết mọi nơi làm việc, có vẻ như scan Agent-based là một điều bắt buộc, và scan Network-based là một tùy chọn bổ sung.

Tín nhiệm mạng | Cisco khuyến nghị người dùng các bộ định tuyến Small Business RV lỗi thời nên nâng cấp lên các sản phẩm mới hơn sau khi tiết lộ lỗ hổng thực thi mã từ xa sẽ không được vá.

Tín nhiệm mạng | Các nhà nghiên cứu đã phát hiện một mã độc Android mới đang nhắm mục tiêu vào người dùng ví tiền điện tử và ngân hàng trực tuyến ở Tây Ban Nha và Ý.

Tín nhiệm mạng | Các nhà nghiên cứu bảo mật đã tiết lộ chi tiết về lỗ hổng bảo mật mức cao được vá gần đây trong thư viện phổ biến Fastjson, có thể bị khai thác để thực thi mã từ xa.

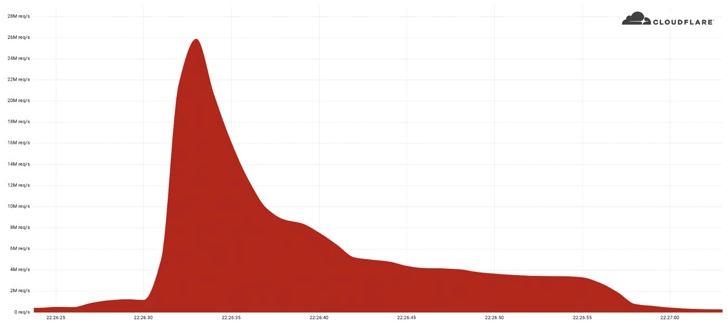

Tín nhiệm mạng | Cloudflare vừa ngăn chặn một cuộc tấn công DDoS HTTPS lớn nhất lịch sự với kỷ lục 26 triệu request trên mỗi giây.

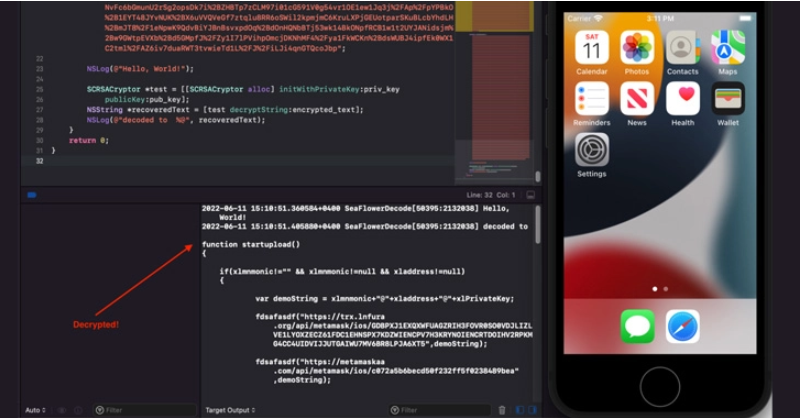

Tín nhiệm mạng | SeaFlower nhắm mục tiêu vào người dùng Android và iOS trong một chiến dịch giả mạo các trang web ví tiền điện tử chính thức để phát tán mã độc và đánh cắp tiền điện tử của nạn nhân.