SonicWall đã đưa ra cảnh báo về ba lỗ hổng bảo mật trong các thiết bị Secure Mobile Access (SMA) 1000, trong đó có một lỗ hổng mức cao cho phép bỏ qua xác thực.

Các lỗ hổng ảnh hưởng đến SMA 6200, 6210, 7200, 7210, 8000v đang sử dụng phiên bản firmware 12.4.0 và 12.4.1, bao gồm:

- CVE-2022-22282 (điểm CVSS: 8,2) - Lỗ hổng cho phép vượt qua kiểm soát truy cập mà không cần xác thực

- CVE-2022-1702 (điểm CVSS: 6.1) - Lỗ hổng open redirection, cho phép chuyển hướng URL đến một trang web không an toàn

- CVE-2022-1701 (điểm CVSS: 5,7) - Sử dụng cryptographic key được hard-coded.

Việc khai thác thành công các lỗ hổng trên có thể cho phép kẻ tấn công truy cập trái phép vào tài nguyên nội bộ và chuyển hướng nạn nhân đến các trang web độc hại.

Tom Wyatt của nhóm bảo mật Mimecast Offensive được ghi nhận là đã phát hiện và báo cáo các lỗ hổng.

SonicWall cho biết các lỗ hổng không ảnh hưởng đến dòng SMA 1000 sử dụng phiên bản firmware trước 12.4.0, dòng SMA 100, các náy chủ CMS (Central Management Server) và máy khách truy cập từ xa.

Công ty cho biết “không có biện pháp thay thế nào cho các lỗ hổng” và khuyến nghị "những người dùng bị ảnh hưởng thực hiện vá càng sớm càng tốt."

Hiện chưa phát hiện dấu hiệu cho thấy những lỗ hổng này đang bị khai thác trong thực tế. Tuy nhiên người dùng nên kiểm tra và sớm triển khai các bản vá để tránh các rủi ro tiềm ẩn do các thiết bị SonicWall đã từng là mục tiêu hấp dẫn trong các cuộc tấn công ransomware trước đó.

Nguồn: thehackernewas.com.

Tín nhiệm mạng | Một framework post-exploitation mới có tên là IceApple đã được triển khai trên các máy chủ Microsoft Exchange cho phép kẻ tấn công thu thập và lấy cắp dữ liệu.

Tín nhiệm mạng | EU đã đề xuất quy định mới yêu cầu các công ty công nghệ rà quét nội dung lạm dụng tình dục trẻ em (CSAM), điều này làm dấy lên lo ngại rằng nó có thể làm suy yếu mã hóa end-to-end

Tín nhiệm mạng | Google đã công bố các cập nhật về quyền riêng tư và bảo mật, bao gồm hỗ trợ thẻ tín dụng ảo trên Android và Chrome.

Tín nhiệm mạng | Microsoft đã phát hành các bản vá cho 74 lỗ hổng bảo mật, bao gồm một lỗ hổng zero-day đang bị khai thác trong thực tế và hai lỗ hổng đã được tiết lộ công khai...

Tín nhiệm mạng | Microsoft cho biết đã giải quyết một lỗ hổng bảo mật ảnh hưởng đến Azure Synapse và Azure Data Factory, nếu khai thác thành công có thể dẫn đến thực thi mã từ xa.

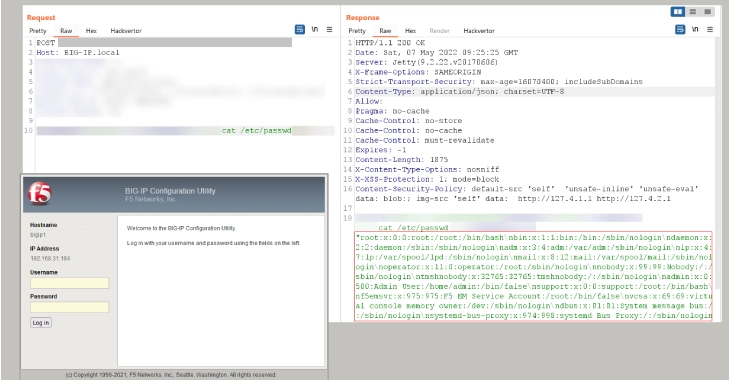

Tín nhiệm mạng | Vài ngày sau khi F5 phát hành các bản vá cho lỗ hổng RCE nghiêm trọng trong BIG-IP, các nhà nghiên cứu bảo mật đã cảnh báo về việc phát hiện các dấu hiệu tấn công và mã khai thác cho lỗ hổng trong thực tế.