Một lỗ hổng thực thi mã từ xa nghiêm trọng, hiện chưa được khắc phục, trong nền tảng email của Zimbra đang bị khai thác trong thực tế.

Lỗ hổng có định danh CVE-2022-41352, được xếp ở mức nghiêm trọng với điểm CVSS 9.8, cho phép kẻ tấn công tải lên các tệp tùy ý và thực hiện các hành động độc hại trên các máy chủ bị ảnh hưởng.

Công ty bảo mật Rapid7 cho biết "lỗ hổng tồn tại trong method quét/kiểm tra các email gửi đến (cpio) trong công cụ chống vi-rút Amavis của Zimbra ".

Theo các thông tin được chia sẻ trên các diễn đàn Zimbra, lỗ hổng được cho là đã bị lạm dụng từ đầu tháng 9 năm 2022. Trong khi chờ bản vá được phát hành, Zimbra khuyến nghị người dùng nên cài đặt tiện ích "pax" và khởi động lại các dịch vụ Zimbra.

"Nếu pax package không được cài đặt, Amavis sẽ tiếp tục sử dụng cpio và cho phép kẻ tấn công không cần xác thực có thể tạo và ghi đè các tệp trên máy chủ Zimbra, bao gồm cả webroot Zimbra", công ty cho biết vào tháng trước.

Lỗ hổng bảo mật, tồn tại trong phiên bản 8.8.15 và 9.0 của phần mềm, ảnh hưởng đến các bản phân phối Linux như Oracle Linux 8, Red Hat Enterprise Linux 8, Rocky Linux 8 và CentOS 8, ngoại trừ Ubuntu do pax đã được cài đặt theo mặc định.

Việc khai thác thành công lỗ hổng yêu cầu kẻ tấn công gửi tệp lưu trữ (CPIO hoặc TAR) qua email đến một máy chủ bị ảnh hưởng, sau đó được Amavis kiểm tra bằng cách sử dụng tiện ích lưu trữ tệp cpio để trích xuất nội dung của tệp.

Zimbra cho biết đang nỗ lực để đưa ra bản vá trong phiên bản phần mềm tiếp theo, bản vá này sẽ loại bỏ cpio, thay vào đó đưa pax trở thành một thư viện bắt buộc cần có.

Rapid7 cũng lưu ý rằng CVE-2022-41352 tương tự với CVE-2022-30333, một lỗ hổng path traversal trong phiên bản Unix của tiện ích unRAR của RARlab được tiết lộ công khai vào đầu tháng 6 này, điểm khác biệt duy nhất là lỗ hổng mới này lạm dụng định dạng lưu trữ CPIO và TAR thay vì RAR.

Nghiêm trọng hơn, Zimbra còn được cho là dễ bị tấn công bởi một lỗ hổng zero-day leo thang đặc quyền khác, có thể kết hợp với cpio zero-day để đạt được xâm phạm hệ thống với quyền root trên các máy chủ.

Zimbra là một mục tiêu phổ biến mà các tác nhân đe dọa nhắm đến. Vào tháng 8 năm nay, Cơ quan An ninh mạng của Mỹ (CISA) đã cảnh báo về việc tin tặc đang khai thác các lỗ hổng trong phần mềm Zimbra để xâm phạm mạng.

Để giảm thiểu các nguy cơ bị tấn công, người dùng Zimbra nên thực hiện theo khuyến nghị và thường xuyên kiểm tra, cập nhật thông tin từ hãng để có thể cài đặt bản vá ngay sau khi chúng được phát hành.

Nguồn: thehackernews.com.

Tín nhiệm mạng | Cựu Giám đốc bảo mật của Uber, Joseph Sullivan phạm tội vì cố tình che dấu một vụ vi phạm xảy ra vào năm 2016, ảnh hưởng đến những khách hàng và tài xế của công ty.

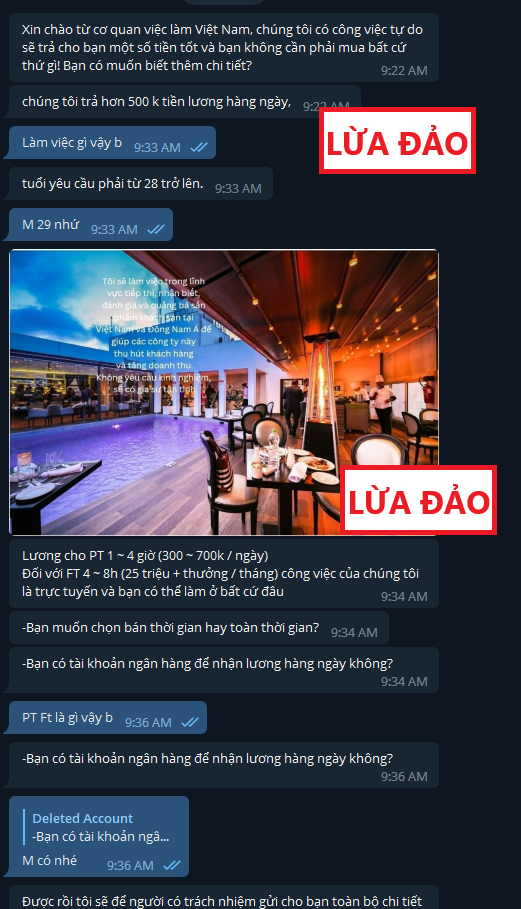

Tín nhiệm mạng | Nắm bắt tâm lý làm ít mà muốn hưởng nhiều của một bộ phận người dân, các đối tượng lừa đảo qua mạng đã bày ra chiêu thức tuyển cộng tác viên làm việc online làm nhiệm vụ mua hàng nhận tiền hoa hồng mức cao và đã dụ được rất nhiều nạn nhân sập bẫy.

Tín nhiệm mạng | Đầu năm học, nhu cầu thi bằng lái xe máy của các bạn sinh viên tăng cao. Cùng với đó những chiêu trò lừa đảo, qua mặt pháp luật xuất hiện ngày càng nhiều. Nhiều đối tượng đã tung các đoạn quảng cáo “làm GPLX giá rẻ”, “làm GPLX lấy ngay”, “bao thi chống trượt” … đánh vào tâm lý các bạn sinh viên năm nhất mới lên Hà Nội, chưa biết rõ mánh khóe của những tay “cò” bằng lái này

Tín nhiệm mạng | NCSC cho biết thường xuyên nhận được phản ánh từ người dân về việc nhận được các cuộc gọi giả mạo. Người dân cần chủ động nâng cao kiến thức và mức độ nhận diện để tránh trở thành nạn nân của các cuộc tấn công lừa đảo.

Tín nhiệm mạng | Lazarus, nhóm tin tặc do Triều Tiên hậu thuẫn, hoạt động với 3 mục đích chính là gián điệp mạng, phá hoại mạng và tài chính, đã bị phát hiện triển khai một rootkit Windows bằng cách khai thác lỗ hổng trong firmware driver của Dell.

Tín nhiệm mạng | Trong cuộc điều tra ứng cứu sự cố vào đầu năm nay, các nhà nghiên cứu tại công ty bảo mật Mandiant (được Google mua lại) đã phát hiện một đối tượng bị nghi ngờ có liên quan với Trung Quốc đã sử dụng VIBs độc hại để phát tán mã độc VirtualPita và VirtualPie.