Tin tặc đang tấn công máy chủ Microsoft Exchange bằng cách sử dụng các lỗ hổng ProxyShell và ProxyLogon để phát tán phần mềm độc hại và vượt qua hệ thống bảo vệ email bằng cách sử dụng các email nội bộ bị đánh cắp.

Các nhà nghiên cứu của TrendMicro đã phát hiện một chiến dịch phát tán email độc hại đến người dùng nội bộ của công ty bằng cách sử dụng các máy chủ Microsoft Exchange bị xâm phạm.

Kẻ đứng sau cuộc tấn công này được cho là 'TR', kẻ đã phát tán các email có tệp đính kèm chứa mã độc, bao gồm Qbot, IcedID, Cobalt Strike và SquirrelWaffle.

Sau khi khai thác thành công lỗ hổng ProxyShell và ProxyLogon, kẻ tấn công sử dụng các máy chủ Exchange đã bị xâm nhập để gửi các email lừa đảo đến nhân viên công ty, dụ họ mở các tệp đính kèm hoặc truy cập vào các liên kết độc hại trong thư.

Theo báo cáo của Trend Micro, những email này được gửi từ cùng một mạng nội bộ và có nội dung tiếp nối với cuộc thảo luận trước đó giữa hai nhân viên khiến người nhận dễ dàng tin tưởng rằng email đó là hợp pháp và an toàn.

Điều này không chỉ đánh lừa được người nhận mà còn có thể vượt qua hệ thống cảnh báo bảo vệ email.

Khi người nhận mở tệp đính kèm, các macro độc hại sẽ được thực thi để tải xuống và cài đặt các phần mềm độc hại như Qbot, Cobalt Strike, SquirrelWaffle,...

Nhà nghiên cứu Cryptolaemus 'TheAnalyst' cho rằng tệp đính kèm này chứa cả mã độc dưới dạng payload độc hại khác, thay vì SquirrelWaffle.

Hãy luôn cập nhật các máy chủ Exchange

Microsoft đã vá các lỗ hổng ProxyLogon vào tháng 3 và lỗ hổng ProxyShell trong tháng 4 và tháng 5.

Tin tặc đã và đang lạm dụng hai lỗ hổng trên để triển khai ransomware hoặc cài đặt các webshell để cài cắm backdoor. Các cuộc tấn công ProxyLogon rất nguy hiểm và nghiêm trọng đến mức FBI đã phải loại bỏ các web shell khỏi các máy chủ Microsoft Exchange bị xâm nhập của Mỹ mà không thông báo trước cho chủ sở hữu của máy chủ.

Máy chủ Exchange luôn là mục tiêu ưa thích của tin tặc. Bạn nên luôn kiểm tra và cập nhật lên phiên bản mới nhất để tránh các nguy cơ bị khai thác tấn công.

Nguồn: bleepingcomputer.com.

Tín nhiệm mạng | Kẻ tấn công ẩn danh đã khai thác một lỗ hổng zero-day mới trong các thiết bị mạng FatPipe MPVPN để xâm nhập vào các mạng của nhiều công ty lớn như Cisco, Fortinet, Citrix, Pulse Secure.

Tín nhiệm mạng | Một chiến dịch lừa đảo mới đang nhắm vào các tài khoản TikTok nổi tiếng của những người có tầm ảnh hưởng, nhà tư vấn thương hiệu, studio sản xuất,…

Tín nhiệm mạng | GoDaddy cho biết dữ liệu của 1,2 triệu khách hàng của họ đã bị lộ sau khi tin tặc xâm nhập vào môi trường lưu trữ Managed WordPress của công ty.

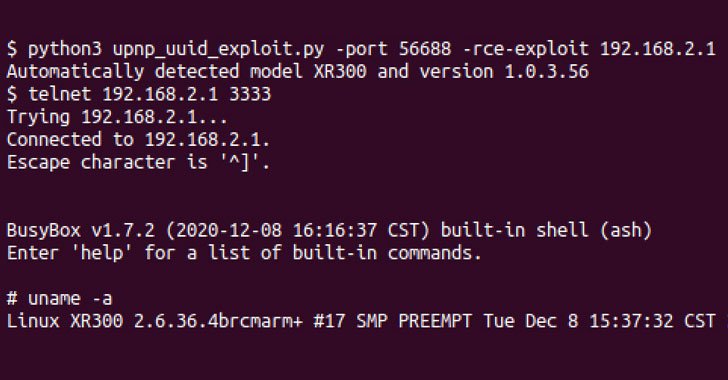

Tín nhiệm mạng | Netgear đã phát hành một loạt bản vá để khắc phục lỗ hổng thực thi mã từ xa có mức độ nghiêm trọng ảnh hưởng đến nhiều thiết bị định tuyến (SOHO) của công ty.

Tín nhiệm mạng | Meta (Facebook) đã thông báo rằng họ đã thực hiện các hành động để đối phó với bốn nhóm tội phạm mạng từ Pakistan và Syria

Tín nhiệm mạng | Một chiến dịch tấn công mới diễn ra vào cuối tuần trước đã tấn công gần 300 trang web WordPress để hiển thị thông báo mã hóa giả nhằm lừa chủ sở hữu trang web trả 0,1 bitcoin (khoảng 6.069,23 đo la) để khôi phục hoạt động.