Mới đây, Cục Điều tra Liên bang Mỹ (FBI) đã tiết lộ về việc một kẻ tấn công ẩn danh đã khai thác một lỗ hổng zero-day mới trong các thiết bị mạng FatPipe MPVPN, ít nhất từ tháng 5 năm 2021, để giành quyền truy cập vào các mạng dễ bị tấn công. Nhiều công ty lớn như Cisco, Fortinet, Citrix, Pulse Secure đã bị khai thác.

FBI cho biết lỗ hổng cho phép đối tượng tấn công có quyền truy cập vào chức năng tải tệp lên với quyền root để tải lên tệp độc hại chứa web shell dùng cho khai thác. "Lỗ hổng này có thể trở thành điểm khởi đầu cho các cuộc tấn công khác vào hệ thống trên thiết bị bị ảnh hưởng."

Lỗ hổng ảnh hưởng đến giao diện quản lý web của các bộ định tuyến FatPipe WARP, MPVPN, và IPVPN và các thiết bị cân bằng tải VPN chạy phần mềm phiên bản trước 10.1.2r60p93 và 10.2.2r44p1.

Sau khi có được quyền truy cập, tin tặc tiếp tục tấn công sang các cơ sở hạ tầng khác bằng cách sử dụng dịch vụ SSH, và thực hiện che giấu hành vi xâm nhập của nó để tránh bị phát hiện và có thể âm thầm theo dõi các hệ thống đã xâm phạm.

Trong một bản tin (FPSA006), công ty cho biết lỗ hổng bắt nguồn từ việc thiếu kiểm tra, xác thực dữ liệu đầu vào trong một số request HTTP.

Để tránh các nguy cơ bị tấn công, người dùng nên kiểm tra và cập nhật lên phiên bản không bị ảnh hưởng của phần mềm FatPipe .

FatPipe cũng cung cấp biện pháp giảm thiểu cho lỗ hổng bằng cách tắt quyền truy cập UI và SSH trên giao diện WAN hoặc thiết lập cấu hình danh sách truy cập (ACL) chỉ cho phép truy cập từ các nguồn đáng tin cậy.

Nguồn: thehackernews.com

Tín nhiệm mạng | Một chiến dịch lừa đảo mới đang nhắm vào các tài khoản TikTok nổi tiếng của những người có tầm ảnh hưởng, nhà tư vấn thương hiệu, studio sản xuất,…

Tín nhiệm mạng | GoDaddy cho biết dữ liệu của 1,2 triệu khách hàng của họ đã bị lộ sau khi tin tặc xâm nhập vào môi trường lưu trữ Managed WordPress của công ty.

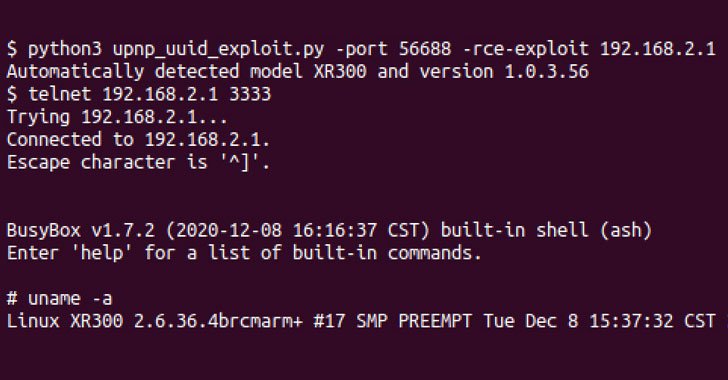

Tín nhiệm mạng | Netgear đã phát hành một loạt bản vá để khắc phục lỗ hổng thực thi mã từ xa có mức độ nghiêm trọng ảnh hưởng đến nhiều thiết bị định tuyến (SOHO) của công ty.

Tín nhiệm mạng | Meta (Facebook) đã thông báo rằng họ đã thực hiện các hành động để đối phó với bốn nhóm tội phạm mạng từ Pakistan và Syria

Tín nhiệm mạng | Một chiến dịch tấn công mới diễn ra vào cuối tuần trước đã tấn công gần 300 trang web WordPress để hiển thị thông báo mã hóa giả nhằm lừa chủ sở hữu trang web trả 0,1 bitcoin (khoảng 6.069,23 đo la) để khôi phục hoạt động.

Tín nhiệm mạng | Lazarus, một nhóm tin tặc được nhà nước Triều Tiên hậu thuẫn, đang nhắm mục tiêu đến các nhà nghiên cứu bảo mật để cài cắm các backdoor và trojan truy cập từ xa bằng cách sử dụng phiên bản giả mạo của phần mềm reverse IDA Pro phổ biến