Atlassian đã phát hành các bản cập nhật bảo mật để giải quyết bốn lỗ hổng nghiêm trọng trong phần mềm của họ, nếu bị khai thác thành công có thể dẫn đến việc thực thi mã từ xa.

Các lỗ hổng bao gồm:

- CVE-2022-1471 (điểm CVSS: 9,8) - Lỗ hổng deserialization trong thư viện SnakeYAML có thể dẫn đến việc thực thi mã từ xa trong nhiều sản phẩm

- CVE-2023-22522 (điểm CVSS: 9.0) - Lỗ hổng thực thi mã từ xa trong Confluence Data Center và Confluence Server (ảnh hưởng đến tất cả các phiên bản >= 4.0.0)

- CVE-2023-22523 (điểm CVSS: 9.8) - Lỗ hổng thực thi mã từ xa trong Assets Discovery dành cho Jira Service Management Cloud, Server, và Data Center (ảnh hưởng đến tất cả các phiên bản < 3.2.0 cho cloud và < 6.2.0 cho data center và server)

- CVE-2023-22524 (điểm CVSS: 9.6) - Lỗ hổng thực thi mã từ xa trong ứng dụng Atlassian Companion dành cho macOS (ảnh hưởng đến tất cả các phiên bản < 2.0.0)

Atlassian mô tả CVE-2023-22522 là một lỗ hổng template injection cho phép kẻ tấn công đã được xác thực, bao gồm cả kẻ có quyền truy cập ẩn danh, chèn thêm dữ liệu đầu vào không an toàn vào một trang Confluence, dẫn đến việc thực thi mã.

Lỗ hổng Assets Discovery cho phép kẻ tấn công thực thi mã từ xa với đặc quyền cao trên các máy đã cài đặt agent Assets Discovery, trong khi CVE-2023-22524 có thể cho phép kẻ tấn công thực thi mã bằng cách sử dụng WebSockets để vượt qua danh sách chặn của Atlassian Companion và các biện pháp bảo vệ Gatekeeper của macOS.

Các phần mềm Atlassian là một trong những mục tiêu thường xuyên bị nhắm tới trong những năm gần đây, vì vậy người dùng nên nhanh chóng kiểm tra và cập nhật lên các phiên bản đã được vá lỗi cho các sản phẩm đang sử dụng để giảm thiểu nguy cơ bị tấn công.

Nguồn: thehackernews.com.

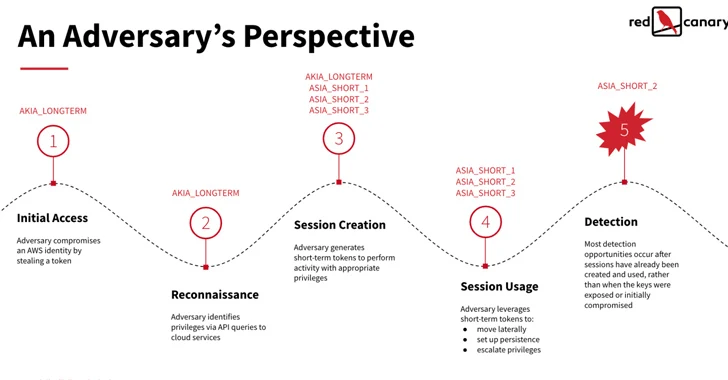

Tín nhiệm mạng | Các tác nhân đe dọa có thể lợi dụng Dịch vụ Web Services Security Token của Amazon (AWS STS) để xâm nhập vào tài khoản cloud

Tín nhiệm mạng | Hơn chục ứng dụng cho vay tiền độc hại, được gọi chung là SpyLoan, đã có hơn 12 triệu lần tải xuống trong năm nay từ Google Play

Tín nhiệm mạng | Hàng chục nghìn máy chủ email Microsoft Exchange ở Châu Âu, Mỹ và Châu Á có thể truy cập từ Internet vẫn có nguy cơ bị tấn công bởi các lỗ hổng thực thi mã từ xa

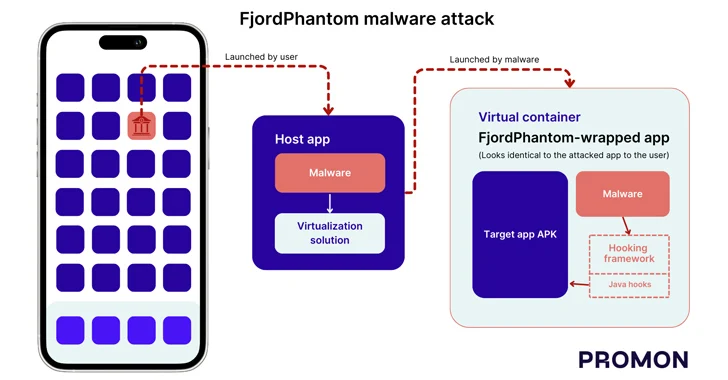

Tín nhiệm mạng | Các nhà nghiên cứu bảo mật đã tiết lộ một loại mã độc Android mới được gọi là FjordPhantom, đã nhắm mục tiêu tấn công người dùng ngân hàng ở các quốc gia Đông Nam Á như Indonesia, Thái Lan và Việt Nam

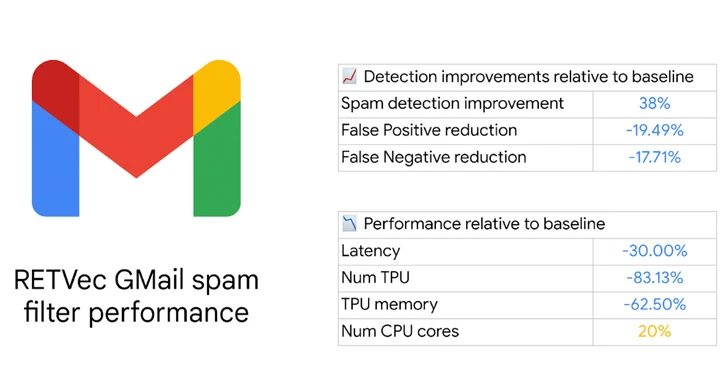

Tín nhiệm mạng | Google vừa tiết lộ một công cụ ‘vector hóa’ văn bản đa ngôn ngữ mới có tên RETVec giúp phát hiện các nội dung có hại tiềm ẩn như thư rác và email độc hại trong Gmail

Tín nhiệm mạng | Apple đã phát hành các bản cập nhật bảo mật khẩn cấp để khắc phục hai lỗ hổng zero-day đang bị lạm dụng trong các cuộc tấn công và ảnh hưởng đến các thiết bị iPhone, iPad và Mac