Citrix đã phát hành các bản cập nhật bảo mật để giải quyết lỗi bỏ qua xác thực nghiêm trọng trong bộ điều khiển phân phối ứng dụng (application delivery controller - ADC) và các sản phẩm Gateway, có thể bị lợi dụng để kiểm soát các hệ thống bị ảnh hưởng.

Khai thác thành công các lỗ hổng có thể cho phép kẻ tấn công giành được quyền truy cập, chiếm quyền điều khiển máy tính từ xa và thậm chí phá vỡ các biện pháp phòng thủ chống lại các nỗ lực tấn công dò quét thông tin đăng nhập (login brute-force).

Các lỗ hổng đã được giải quyết, bao gồm:

- CVE-2022-27510: Lỗ hổng cho phép truy cập trái phép vào Gateway

- CVE-2022-27513: Lỗ hổng cho phép chiếm quyền điều khiển máy tính để bàn từ xa thông qua lừa đảo

- CVE-2022-27516: Lỗ hổng bỏ qua tính năng bảo vệ khỏi tấn công login brute-force

Nhà nghiên cứu Jarosław Jahrek Kamiński tại công ty kiểm thử thâm nhập Securitum của Ba Lan đã được ghi nhận là người đã phát hiện và báo cáo các lỗ hổng.

Các phiên bản Citrix ADC và Citrix Gateway [đang được hỗ trợ] bị ảnh hưởng bởi các lỗ hổng bao gồm:

- Citrix ADC và Citrix Gateway 13.1 < 13.1-33.47

- Citrix ADC và Citrix Gateway 13.0 < 13.0-88.12

- Citrix ADC và Citrix Gateway 12.1 < 12.1.65.21

- Citrix ADC 12.1-FIPS < 12.1-55.289

- Citrix ADC 12.1-NDcPP < 12.1-55.289

Tuy nhiên, việc khai thác các lỗ hổng trên yêu cầu điều kiện tiên quyết là các thiết bị được thiết lập cấu hình như một VPN (Gateway) hoặc một máy chủ ảo chứng thực và phần quyền truy cập (AAA virtual server) trong trường hợp của CVE-2022-27516.

Ngoài ra, CVE-2022-27513 và CVE-2022-27516 cũng chỉ xảy ra khi tính năng proxy RDP và chức năng khóa người dùng "Số lần đăng nhập tối đa" (Max Login Attempts) được thiết lập tương ứng.

Citrix khuyến nghị "những khách hàng bị ảnh hưởng của Citrix ADC và Citrix Gateway nên cài đặt các phiên bản cập nhật liên quan của Citrix ADC hoặc Citrix Gateway càng sớm càng tốt".

Đối với khách hàng đang sử dụng các dịch vụ cloud do Citrix trực tiếp quản lý sẽ không cần thực hiện bất kỳ hành động nào.

Nguồn: thehackernews.com.

Tín nhiệm mạng | Bản cập nhật bảo mật hàng tháng mới nhất của Microsoft đã được phát hành với các bản vá cho 68 lỗ hổng bảo mật trong danh mục phần mềm của Microsoft, bao gồm các bản vá cho sáu zero-day đã bị khai thác trong thực tế.

Tín nhiệm mạng | Microsoft đã phát hành bản vá bảo mật hằng tháng cho tháng 11 để giải quyết tổng cộng 68 lỗ hổng, bao gồm sáu lỗ hổng Windows đã bị khai thác trong thực tế.

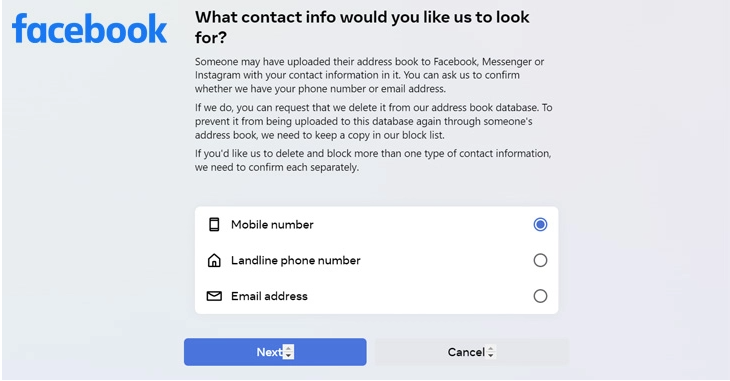

Tín nhiệm mạng | Facebook dường như đã âm thầm triển khai một công cụ cho phép người dùng xóa thông tin liên hệ của họ, như số điện thoại và địa chỉ email, do người khác tải lên.

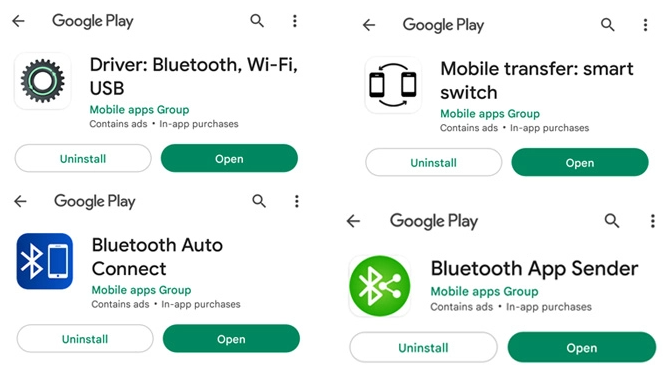

Tín nhiệm mạng | Nhóm bốn ứng dụng Android, do cùng một nhà phát triển có tên Mobile apps Group phát hành, đã bị phát hiện đang chuyển hướng người dùng đến các trang web độc hại.

Tín nhiệm mạng | Microsoft đang triển khai bản vá cho một sự cố ảnh hưởng đến người dùng Outlook dành cho Microsoft 365, khiến họ không thể lên lịch cuộc họp nhóm (Teams meeting) vì tùy chọn này không còn khả dụng trên thanh ribbon của ứng dụng.

Tín nhiệm mạng | Microsoft đang cảnh báo về việc các quốc gia và các đối tượng tội phạm đang ngày càng lạm dụng các lỗ hổng zero-day đã được tiết lộ công khai để xâm phạm các tổ chức mục tiêu.