SAP đã phát hành các bản cập nhật cho tháng 8 năm 2024 để giải quyết 17 lỗ hổng bảo mật, bao gồm một lỗi xác thực nghiêm trọng có thể cho phép kẻ tấn công từ xa xâm phạm hoàn toàn hệ thống.

Lỗ hổng có định danh CVE-2024-41730, điểm CVSS 9,8 trên thang 10, liên quan đến vấn đề "thiếu kiểm tra xác thực" ảnh hưởng đến SAP BusinessObjects Business Intelligence Platform phiên bản 430 và 440 và có thể bị khai thác trong một số điều kiện nhất định.

"Trong SAP BusinessObjects Business Intelligence Platform, nếu Single Signed On được bật trên xác thực doanh nghiệp, người dùng không được ủy quyền có thể nhận được mã token đăng nhập thông qua REST API", nhà cung cấp cho biết.

"Kẻ tấn công có thể xâm phạm hoàn toàn hệ thống, gây ảnh hưởng lớn đến tính bảo mật, tính toàn vẹn và tính khả dụng."

Lỗ hổng nghiêm trọng thứ hai (điểm CVSS v3.1: 9.1) cũng được giải quyết là CVE-2024-29415, một lỗ hổng giả mạo yêu cầu phía máy chủ (SSRF) trong các ứng dụng được xây dựng từ SAP Build Apps phiên bản trước 4.11.130.

Lỗi này liên quan đến điểm yếu trong package 'IP' của Node.js, package này kiểm tra xem địa chỉ IP là công khai hay bí mật. Khi sử dụng biểu diễn bát phân, nó nhận dạng sai địa chỉ '127.0.0.1' là địa chỉ công khai và có thể định tuyến toàn cầu.

Lỗi này tồn tại do bản vá chưa hoàn chỉnh cho một vấn đề tương tự có định danh CVE-2023-42282, khiến một số máy chủ có nguy cơ bị tấn công.

Ngoài ra, bốn lỗ hổng được đánh giá có "độ nghiêm trọng mức cao" (điểm CVSS v3.1: 7,4 đến 8,2) trong bản tin bảo mật của SAP trong tháng này gồm:

- CVE-2024-42374 – Vấn đề XML Injection trong SAP BEx Web Java Runtime Export Web Service. Lỗ hổng ảnh hưởng đến các phiên bản BI-BASE-E 7.5, BI-BASE-B 7.5, BI-IBC 7.5, BI-BASE-S 7.5 và BIWEBAPP 7.5.

- CVE-2023-30533 – Lỗi liên quan đến vấn đề “prototype pollution” trong SAP S/4 HANA, cụ thể là trong mô-đun Manage Supply Protection, ảnh hưởng đến các phiên bản thư viện SheetJS CE thấp hơn 0.19.3.

- CVE-2024-34688 – Lỗ hổng từ chối dịch vụ (DOS) trong SAP NetWeaver AS Java, ảnh hưởng đến thành phần Meta Model Repository trong phiên bản MMR_SERVER 7.5.

- CVE-2024-33003 – Lỗ hổng gây tiết lộ thông tin trong SAP Commerce Cloud, ảnh hưởng đến các phiên bản HY_COM 1808, 1811, 1905, 2005, 2105, 2011, 2205 và COM_CLOUD 2211.

Các sản phẩm của SAP được sử dụng trong hơn 90% danh sách Forbes Global 2000, do đó tin tặc luôn tìm kiếm các lỗ hổng xác thực nghiêm trọng để có thể xâm nhập vào hệ thống mạng của các công ty có giá trị cao.

Các tác nhân đe dọa đã khai thác các hệ thống SAP chưa được vá từ tháng 6 năm 2020 đến tháng 3 năm 2021 để xâm nhập vào mạng lưới công ty trong ít nhất 300 trường hợp.

Để giảm thiểu các nguy cơ bị tấn công, người dùng/tổ chức sử dụng các sản phẩm SAP nên thường xuyên theo dõi kênh tin tức bảo mật và nhanh chóng cập nhập các bản vá mới ngay khi chúng có sẵn.

Nguồn: bleepingcomputer.com.

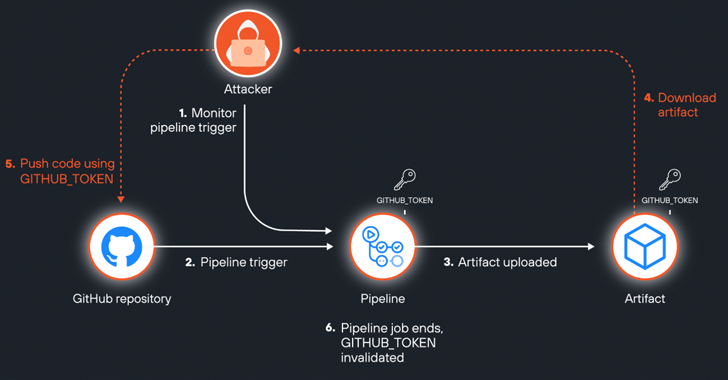

Tín nhiệm mạng | Một phương thức tấn công mới được phát hiện trong các tệp tạo phẩm GitHub Actions có tên ArtiPACKED có thể bị khai thác để chiếm quyền lưu trữ và truy cập vào môi trường cloud của tổ chức.

Tín nhiệm mạng | Các nhà nghiên cứu đã phát hiện ra một kỹ thuật tấn công kênh bên mới được gọi là iLeakage, hoạt động trên tất cả các thiết bị Apple gần đây và có thể trích xuất thông tin nhạy cảm từ trình duyệt web Safari.

Tín nhiệm mạng | Microsoft đã phát hành bản vá hằng tháng Patch Tuesday tháng 8 năm 2024, bao gồm các bản cập nhật bảo mật cho 89 lỗ hổng, trong đó có sáu lỗ hổng zero-day đang bị khai thác trong thực tế và ba zero-day đã được công khai.

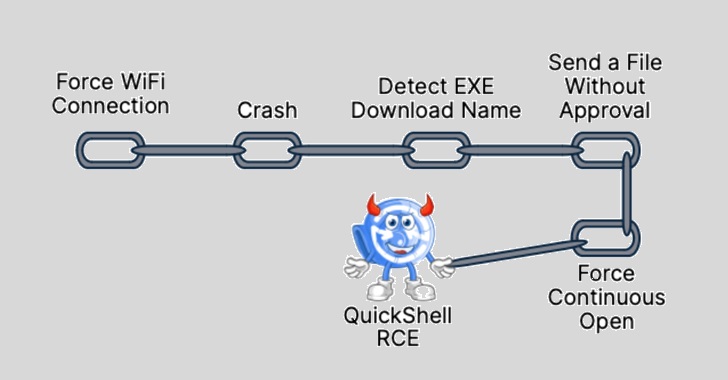

Tín nhiệm mạng | Mười lỗ hổng bảo mật đã được phát hiện trong tiện ích truyền dữ liệu Quick Share của Google dành cho Android và Windows, có thể bị lạm dụng để kích hoạt chuỗi thực thi mã từ xa (RCE) trên các hệ thống đã cài đặt phần mềm này.

Tín nhiệm mạng | Microsoft đã tiết lộ một lỗ hổng zero-day chưa được vá trong Office, nếu khai thác thành công có thể dẫn đến việc tiết lộ thông tin nhạy cảm trái phép cho kẻ tấn công.

Tín nhiệm mạng | Samsung vừa triển khai chương trình bug bounty mới cho các thiết bị di động của mình với phần thưởng lên tới 1.000.000 đô la cho các báo cáo chỉ ra các trường hợp tấn công nghiêm trọng.