Meta cho biết họ đã thực hiện các bước để gỡ bỏ hơn 1.000 URL độc hại được chia sẻ trên các dịch vụ của mình. Các URL này được phát hiện đã lợi dụng ChatGPT của OpenAI làm mồi nhử để quảng cáo khoảng 10 phần mềm độc hại kể từ tháng 3 năm 2023.

Sự phát triển diễn ra trong bối cảnh các tiện ích mở rộng (extension) giả mạo dành cho trình duyệt web cho ChatGPT ngày càng được sử dụng nhiều hơn để đánh cắp thông tin xác thực tài khoản Facebook của người dùng với mục đích chạy quảng cáo trái phép từ các tài khoản doanh nghiệp bị xâm phạm.

Meta cho biết: “Những kẻ đe dọa tạo ra các extension độc hại dành cho trình duyệt trong các cửa hàng ứng dụng chính thức, tự giới thiệu rằng nó cung cấp các tiện ích cho ChatGPT”. "Sau đó, họ sẽ quảng cáo các tiện ích độc hại này trên mạng xã hội để lừa mọi người tải xuống phần mềm độc hại".

Meta cho biết họ đã chặn nhiều phiên bản của một chiến dịch mã độc có tên Ducktail trong nhiều năm qua, thêm vào đó họ đã gửi thư yêu cầu chấm dứt hoạt động đến các cá nhân đứng sau hoạt động này ở Việt Nam.

Gần đây, Trend Micro cũng đã tiết lộ chi tiết về một mã độc đánh cắp thông tin được ngụy trang thành một ứng dụng dành cho máy tính để bàn Windows cho ChatGPT để đánh cắp mật khẩu, session cookies và lịch sử từ các trình duyệt dựa trên Chromium. Công ty cho biết phần mềm độc hại này có nhiều điểm tương đồng với Ducktail.

Ngoài ChatGPT, các tác nhân đe dọa cũng lợi dụng "các vấn đề nóng và chủ đề phổ biến" khác như Google Bard, công cụ tiếp thị TikTok, phần mềm và phim vi phạm bản quyền cũng như các tiện ích Windows để lừa mục tiêu nhấp vào các liên kết giả mạo.

Chuỗi tấn công chủ yếu được thiết kế để nhắm vào tài khoản cá nhân của người quản lý hoặc được kết nối với các trang kinh doanh và tài khoản quảng cáo trên Facebook.

Bên cạnh việc sử dụng phương tiện truyền thông xã hội để phát tán các URL độc hại liên quan đến chủ đề ChatGPT, phần mềm độc hại còn được lưu trữ trên nhiều dịch vụ hợp pháp như Buy Me a Coffee, Discord, Dropbox, Google Drive, iCloud, MediaFire, Mega, Microsoft OneDrive, và Trello.

Ngoài Ducktail, Meta còn phát hiện ra một chủng mã độc mới khác có tên là NodeStealer có khả năng đánh cắp cookie và mật khẩu từ trình duyệt web để xâm phạm tài khoản Facebook, Gmail và Outlook của nạn nhân. Phần mềm độc hại này được cho là có nguồn gốc từ Việt Nam.

Qua phân tích, các nhà nghiên cứu phát hiện NodeStealer được phát tán thông qua các tệp thực thi của Windows được ngụy trang dưới dạng tệp PDF và XLSX với tên tệp liên quan đến chủ đề tiếp thị và ngân sách hàng tháng. Các tệp này khi được mở sẽ thực thi mã JavaScript được thiết kế để trích xuất dữ liệu nhạy cảm từ các trình duyệt dựa trên Chromium. Không có biến thể mới nào của NodeStealer được xác định kể từ ngày 27 tháng 2 năm 2023.

Meta cho biết: “Sau khi truy xuất thông tin đăng nhập Facebook từ dữ liệu trình duyệt của mục tiêu, phần mềm độc hại sử dụng nó để truy cập trái phép tới các liên kết Facebook để liệt kê thông tin tài khoản liên quan đến quảng cáo”. "Thông tin bị đánh cắp cho phép tác nhân đe dọa sử dụng tài khoản quảng cáo của người dùng để chạy quảng cáo trái phép".

Để chống lại các mối đe dọa như vậy, Meta cho biết họ sẽ phát hành một công cụ hỗ trợ mới hướng dẫn người dùng xác định và loại bỏ phần mềm độc hại, cho phép doanh nghiệp xác minh tài khoản quản lý doanh nghiệp được liên kết và yêu cầu xác thực bổ sung khi truy cập hạn mức tín dụng hoặc thay đổi quản trị viên doanh nghiệp.

Nguồn: thehackernews.com.

Tín nhiệm mạng | Cisco đã cảnh báo về một lỗ hổng trong giao diện quản lý dựa trên web của các bộ chuyển đổi SPA112 2-Port Phone của Cisco, có thể cho phép kẻ tấn công thực thi mã tùy ý trên thiết bị mà không cần xác thực

Tín nhiệm mạng | Google đã bắt đầu triển khai giải pháp không cần mật khẩu (passwordless solution) cho các Tài khoản Google trên tất cả các nền tảng.

Tín nhiệm mạng | Một hoạt động thực thi pháp luật quốc tế đã dẫn đến việc bắt giữ 288 nhà cung cấp được cho là có liên quan đến việc buôn bán ma túy trên web đen, thêm vào một danh sách dài các doanh nghiệp tội phạm đã bị đóng cửa trong những năm gần đây.

Tín nhiệm mạng | Những người bảo trì phần mềm trực quan hóa dữ liệu mã nguồn mở Apache Superset đã phát hành các bản vá để khắc phục một lỗi cấu hình mặc định không an toàn có thể dẫn đến thực thi mã từ xa.

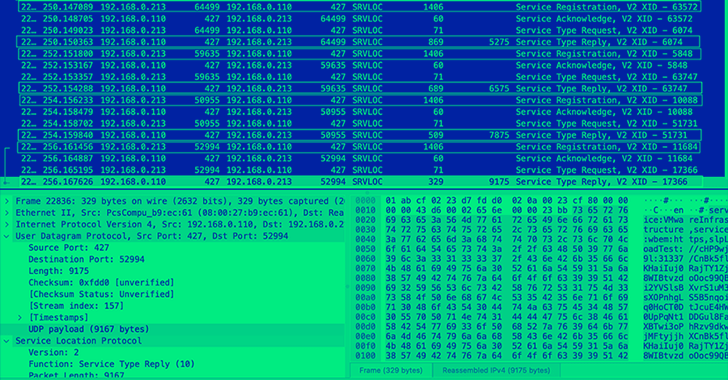

Tín nhiệm mạng | Một lỗ hổng bảo mật có độ nghiêm trọng mức cao ảnh hưởng đến Service Location Protocol có thể bị khai thác để thực hiện các cuộc tấn công từ chối dịch vụ quy mô lớn nhằm vào các mục tiêu.

Tín nhiệm mạng | VMware đã phát hành các bản cập nhật bảo mật để giải quyết các lỗ hổng zero-day có thể được kết hợp để dẫn đến thực thi mã trên các hệ thống chạy phiên bản chưa được vá của công cụ ảo hóa phần mềm Workstation và Fusion của công ty.