Các nhà nghiên cứu an ninh mạng đã phát hiện ra một chiến dịch lừa đảo qua thiết bị di động (hay còn gọi là mishing) tinh vi được thiết kế để phát tán phiên bản cập nhật của Antidot Banking trojan.

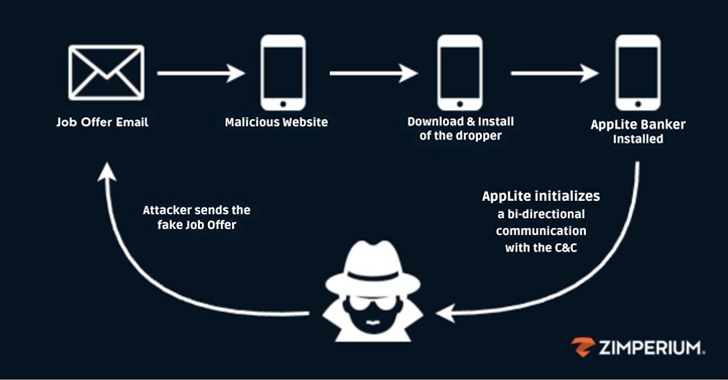

"Những kẻ tấn công tự xưng là người tuyển dụng, dụ dỗ những nạn nhân nhẹ dạ cả tin bằng những lời mời làm việc. Là một phần trong quy trình tuyển dụng gian lận, chiến dịch lừa đảo này lừa nạn nhân tải xuống một ứng dụng độc hại đóng vai trò như một trình thả mã độc, cuối cùng cài đặt phiên bản cập nhật của Antidot Banker vào thiết bị của nạn nhân", nhà nghiên cứu của Zimperium zLabs cho biết trong một báo cáo mới.

Phiên bản mới của phần mềm độc hại Android được công ty bảo mật di động đặt tên mã là AppLite Banker, nhấn mạnh khả năng đánh cắp mã PIN mở khóa (hoặc hình vẽ hoặc mật khẩu) và điều khiển từ xa các thiết bị bị nhiễm, một tính năng gần đây cũng được phát hiện trong TrickMo.

Trong một bài đăng vào tháng 9 năm 2024, một số người dùng cho biết họ đã nhận được email từ một công ty Canada tên là Teximus Technologies về lời mời làm việc cho một nhân viên dịch vụ khách hàng từ xa.

Nếu nạn nhân giao tiếp với kẻ tuyển dụng, họ sẽ được hướng dẫn tải xuống ứng dụng Android độc hại từ một trang lừa đảo như một phần của quy trình tuyển dụng, sau đó đóng vai trò là giai đoạn đầu tiên chịu trách nhiệm triển khai phần mềm độc hại chính trên thiết bị.

Zimperium cho biết họ đã phát hiện ra một mạng lưới các tên miền giả mạo được sử dụng để phân phối các tệp APK chứa phần mềm độc hại ngụy trang thành các ứng dụng quản lý quan hệ khách hàng - nhân viên (CRM).

Ngoài việc sử dụng thao tác với tệp ZIP để tránh phân tích và vượt qua các biện pháp bảo mật, các ứng dụng dropper còn hướng dẫn nạn nhân đăng ký tài khoản, sau đó hiển thị thông báo yêu cầu họ cài đặt bản cập nhật ứng dụng để "bảo vệ điện thoại của bạn". Hơn nữa, nó còn khuyên họ nên cho phép cài đặt các ứng dụng Android từ các nguồn bên ngoài.

Những người dùng thành thạo các ngôn ngữ như tiếng Anh, tiếng Tây Ban Nha, tiếng Pháp, tiếng Đức, tiếng Ý, tiếng Bồ Đào Nha và tiếng Nga được cho là mục tiêu của chiến dịch.

Những phát hiện này xuất hiện khi Cyfirma tiết lộ rằng các tài sản có giá trị cao ở Nam Á đã trở thành mục tiêu của một chiến dịch phần mềm độc hại Android phát tán SpyNote trojan. Các cuộc tấn công không được quy cho bất kỳ tác nhân hoặc nhóm đe dọa nào đã biết.

Nguồn: thehackernews.com

Tín nhiệm mạng | Vào ngày 6 tháng 12 năm 2024, tòa án hiến pháp Romania (CCR) đã hủy bỏ cuộc bầu cử tổng thống dựa trên thông tin cho thấy vòng bầu cử đầu tiên bị ảnh hưởng bởi chiến dịch của TikTok có liên quan đến Nga.

Tín nhiệm mạng | Các nhà nghiên cứu an ninh mạng đã cảnh báo về một chiến dịch lừa đảo mới sử dụng các ứng dụng hội nghị truyền hình giả mạo để phát tán phần mềm đánh cắp thông tin có tên Realst nhắm vào những người làm việc tại Web3 dưới hình thức các cuộc họp kinh doanh giả mạo.

Tín nhiệm mạng | Có tới 77 tổ chức ngân hàng, sàn giao dịch tiền điện tử và tổ chức quốc gia đã trở thành mục tiêu của một loại trojan truy cập từ xa (RAT) trên Android mới được phát hiện có tên là DroidBot.

Tín nhiệm mạng | CISA hôm nay đã đưa ra hướng dẫn để giúp những người bảo vệ mạng củng cố hệ thống của họ trước các cuộc tấn công do nhóm tin tặc Trung Quốc Salt Typhoon điều phối, nhóm này đã xâm nhập vào nhiều nhà cung cấp viễn thông toàn cầu lớn vào đầu năm nay.

Tín nhiệm mạng | Ngày 2 tháng 12 năm 2024, Cisco đã cập nhật thông báo để cảnh báo khách hàng về việc khai thác tích cực lỗ hổng bảo mật đã tồn tại hàng thập kỷ đang ảnh hưởng đến thiết bị bảo mật thích ứng (ASA) của hãng.

Tín nhiệm mạng | Microsoft đã phát hành lại bản cập nhật bảo mật tháng 11 năm 2024 cho Exchange Server sau khi thu hồi vào đầu tháng này do sự cố gửi email trên các máy chủ sử dụng quy tắc luồng thư tùy chỉnh.