Hơn ba mươi lỗ hổng bảo mật đã được tiết lộ trong nhiều mô hình trí tuệ nhân tạo (AI) và máy học (ML) nguồn mở khác nhau, một số trong đó có thể dẫn đến thực thi mã từ xa và đánh cắp thông tin.

Các lỗ hổng được xác định trong các công cụ như ChuanhuChatGPT, Lunary và LocalAI và đã được báo cáo thông qua nền tảng bug bounty Huntr của Protect AI.

Lỗ hổng nghiêm trọng nhất là hai lỗi ảnh hưởng đến Lunary, một bộ công cụ sản xuất (production toolkit) cho các mô hình ngôn ngữ lớn (LLM), bao gồm:

- CVE-2024-7474 (điểm CVSS: 9.1): Lỗ hổng IDOR (Insecure Direct Object Reference) có thể cho phép người dùng đã xác thực xem hoặc xóa người dùng khác, dẫn đến truy cập dữ liệu trái phép và nguy cơ mất dữ liệu.

- CVE-2024-7475 (điểm CVSS: 9.1): Lỗ hổng kiểm soát truy cập không phù hợp cho phép kẻ tấn công cập nhật cấu hình SAML, từ đó có thể đăng nhập trái phép và truy cập thông tin nhạy cảm.

Lunary cũng phát hiện một lỗ hổng IDOR khác (CVE-2024-7473, điểm CVSS: 7.5) cho phép kẻ xấu cập nhật thông báo (prompt) của người dùng khác bằng cách thao túng tham số do người dùng kiểm soát.

Lỗ hổng nghiêm trọng thứ ba liên quan đến lỗi path traversal trong tính năng tải tệp lên của người dùng trên ChuanhuChatGPT (CVE-2024-5982, điểm CVSS: 9.1) có thể dẫn đến thực thi mã tùy ý, tạo thư mục và làm lộ dữ liệu nhạy cảm.

Hai lỗ hổng đã được xác định trong LocalAI, một dự án mã nguồn mở cho phép người dùng chạy các mô hình ngôn ngữ lớn (LLMs) trên máy chủ riêng, có khả năng cho phép kẻ tấn công thực thi mã tùy ý bằng cách tải lên tệp cấu hình độc hại (CVE-2024-6983, điểm CVSS: 8.8) và đoán khóa API hợp lệ bằng cách phân tích thời gian phản hồi của máy chủ (CVE-2024-7010, điểm CVSS: 7.5).

Một lỗ hổng thực thi mã từ xa cũng đã được phát hiện, ảnh hưởng đến Thư viện Deep Java (DJL), bắt nguồn từ lỗi ghi đè tệp tùy ý trong hàm giải nén (untar) (CVE-2024-8396, điểm CVSS: 7.8).

Thông tin này được đưa ra khi NVIDIA phát hành bản vá để khắc phục lỗ hổng path traversal trong framework NeMo generative AI (CVE-2024-0129, điểm CVSS: 6.3) có thể dẫn đến thực thi mã và giả mạo dữ liệu.

Người dùng được khuyến nghị nên cập nhật bản cài đặt của mình lên phiên bản mới nhất để bảo vệ chuỗi cung ứng AI/ML và chống lại các cuộc tấn công tiềm ẩn.

Nguồn: thehackernews.com

Tín nhiệm mạng | Hơn 20.000 máy chủ CyberPanel trực tuyến có khả năng bị ảnh hưởng bởi lỗ hổng thực thi mã từ xa nghiêm trọng đã bị tấn công hàng loạt bằng phần mềm ransomware PSAUX khiến hầu hết các hệ thống này phải ngoại tuyến.

Tín nhiệm mạng | Một kỹ thuật tấn công mới có thể được sử dụng để vượt qua tính năng Thực thi chữ ký trình điều khiển (DSE) của Microsoft trên các hệ thống Windows đã vá đầy đủ, dẫn đến các cuộc tấn công hạ cấp hệ điều hành (OS).

Tín nhiệm mạng | Cuộc thi Pwn2Own Ireland 2024 đã kết thúc vào thứ Sáu vừa qua, với giải thưởng trị giá 1.066.625 đô la cho hơn 70 lỗ hổng zero-day khác nhau trên các thiết bị đã được áp dụng bản vá đầy đủ. Viettel Cyber Security là đội chiến thắng và nhận được giải thưởng "Master of Pwn" khi giành được tổng cộng 33 điểm Master of Pwn cùng khoản tiền thưởng 205.000 đô.

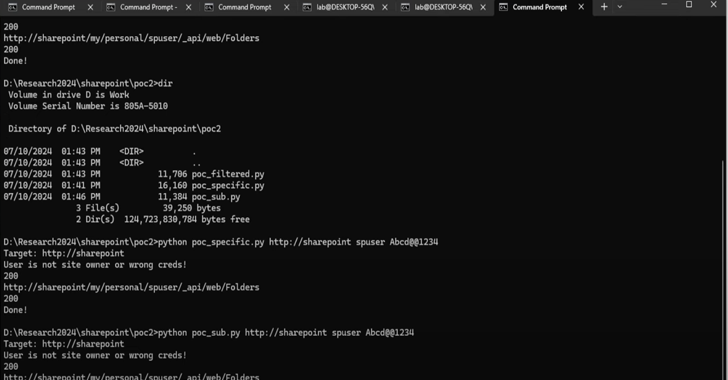

Tín nhiệm mạng | Cơ quan An ninh mạng và Cơ sở hạ tầng Hoa Kỳ (CISA) đã thêm một lỗ hổng nghiêm trọng ảnh hưởng đến Microsoft SharePoint vào danh mục Lỗ hổng đã khai thác (KEV) vào thứ Ba, trích dẫn bằng chứng về việc khai thác tích cực.

Tín nhiệm mạng | VMware đã phát hành bản cập nhật phần mềm để giải quyết lỗ hổng bảo mật đã được vá trong vCenter Server có thể dẫn đến việc thực thi mã từ xa.

Tín nhiệm mạng | Viettel đang dẫn đầu bảng xếp hạng kết quả với 80.000 USD tiền thưởng và 13 điểm Master of Pwn (điểm dùng để xếp hạng các đội chơi) sau ngày đầu tiên của cuộc thi Pwn2Own Ireland 2024.