Một tác nhân đe dọa có tên InTheBox đang quảng cáo trên các diễn đàn tội phạm mạng của Nga một kho chứa 1.894 các web inject (lớp giao diện phủ trên các trang web lừa đảo) dùng để đánh cắp thông tin đăng nhập và dữ liệu nhạy cảm từ các ứng dụng ngân hàng, sàn giao dịch tiền điện tử và thương mại điện tử.

Các lớp phủ tương thích với nhiều ứng dụng giả mạo và mã độc Android banking do các tổ chức lớn vận hành được sử dụng ở hàng chục quốc gia trên hầu hết các châu lục.

Các mẫu web inject có sẵn với mức giá thấp cho phép tội phạm mạng tập trung vào các phần khác trong chiến dịch của chúng, phát triển phần mềm độc hại và mở rộng phạm vi tấn công của chúng sang các khu vực khác.

Thông thường, các banking trojan sẽ kiểm tra ứng dụng nào có trên thiết bị bị nhiễm sau đó tải từ máy chủ điều khiển tấn công mẫu web inject tương ứng với ứng dụng.

Khi nạn nhân khởi chạy một ứng dụng mục tiêu, phần mềm độc hại sẽ tự động tải lớp phủ bắt chước giao diện của ứng dụng hợp pháp.

Các nhà nghiên cứu tại công ty tình báo mối đe dọa Cyble đã phát hiện ra rằng InTheBox còn cung cấp bản cập nhật của các mẫu cho hàng trăm ứng dụng.

Theo phân tích của Cyble, kể từ tháng 1 năm 2023, InTheBox đã liệt kê các mẫu web inject sau đây, lần cập nhật gần nhất trước đó là vào tháng 10 năm 2022:

- 814 web inject tương thích với Alien, Ermac, Octopus và MetaDroid với giá 6.512 đô

- 495 web inject tương thích với Cerberus với giá 3.960 đô

- 585 web inject tương thích với Hydra với giá 4.680 đô

Đối với những người không muốn mua toàn bộ các mẫu, InTheBox cũng bán từng gói web riêng lẻ với giá 30 đô mỗi gói. Nó cũng cho phép người mua đặt mẫu cho bất kỳ phần mềm độc hại nào.

Các gói web inject của InTheBox bao gồm các biểu tượng ứng dụng ở dạng tệp PNG và tệp HTML có mã JavaScript thu thập thông tin đăng nhập của nạn nhân và dữ liệu nhạy cảm khác.

Trong hầu hết các trường hợp, các mẫu có thêm lớp phủ thứ hai yêu cầu người dùng nhập số thẻ tín dụng, ngày hết hạn và số CVV. Các inject của InTheBox còn có thể kiểm tra tính hợp lệ của số thẻ tín dụng do nạn nhân nhập vào.

Dữ liệu bị đánh cắp sẽ được chuyển đổi thành giá trị chuỗi (string) và gửi đến máy chủ do kẻ tấn công kiểm soát.

InTheBox đã bán các web inject cho phần mềm độc hại Android kể từ tháng 2 năm 2020, và vẫn tiếp tục thêm các trang mới nhắm mục tiêu đến nhiều ngân hàng và ứng dụng tài chính hơn.

Cyble xác nhận rằng web injection của InTheBox đã được trojan Android 'Coper' và 'Alien' sử dụng lần lượt vào năm 2021 và vào tháng 9 năm 2022, trong khi chiến dịch gần đây nhất xảy ra vào tháng 1 năm 2023 và nhắm mục tiêu đến các ngân hàng Tây Ban Nha.

Nguồn: bleepingcomputer.com.

Tín nhiệm mạng | Các nhà nghiên cứu bảo mật đã tiết lộ chi tiết về hai lỗ hổng trong phần mềm nguồn mở ImageMagick có khả năng dẫn đến tấn công từ chối dịch vụ và tiết lộ thông tin.

Tín nhiệm mạng | Microsoft đã vô hiệu hóa nhiều tài khoản mạng đối tác lừa đảo đã được xác minh để tạo các ứng dụng OAuth độc hại nhằm xâm phạm môi trường cloud của các tổ chức để đánh cắp email.

Tín nhiệm mạng | Các nhà nghiên cứu đang cảnh báo về sự gia tăng đột biến các nỗ lực khai thác lạm dụng lỗ hổng thực thi mã từ xa nghiêm trọng, lỗ hổng đã được vá trong Realtek Jungle SDK từ đầu tháng 8 năm 2022.

Tín nhiệm mạng | Microsoft đang kêu gọi người dùng nhanh chóng cập nhật máy chủ Exchange cũng như thực hiện các bước để củng cố môi trường của họ

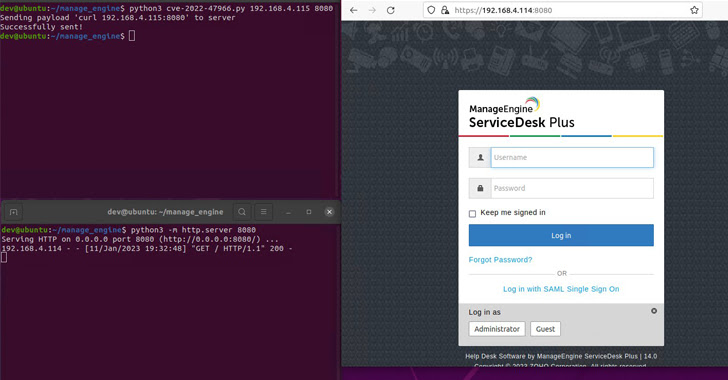

Tín nhiệm mạng | Người dùng Zoho ManageEngine đang được khuyến nghị nhanh chóng vá một lỗ hổng bảo mật nghiêm trọng trước khi mã khai thác (PoC) cho lỗ hổng được phát hành.

Tín nhiệm mạng | Bốn dịch vụ Microsoft Azure khác nhau đã được phát hiện có chứa lỗ hổng cho phép tấn công giả mạo yêu cầu phía máy chủ (SSRF). Các cuộc tấn công này có thể bị khai thác để truy cập trái phép vào dữ liệu trên cloud.