Những phát hiện mới từ công ty ứng cứu sự cố cloud Mitiga cho thấy hàng trăm cơ sở dữ liệu trên Amazon Relational Database Service (Amazon RDS) đang tiết lộ thông tin định danh cá nhân (PII) của người dùng.

Các nhà nghiên cứu Ariel Szarf, Doron Karmi và Lionel Saposnik cho biết: “Vấn đề rò rỉ PII cung cấp một kho dữ liệu giá trị cho các tác nhân đe dọa trong giai đoạn do thám của chuỗi tấn công trên mạng hoặc các chiến dịch phần mềm độc hại như ransomware”.

Các thông tin bị lộ bao gồm tên, địa chỉ email, số điện thoại, ngày sinh, tình trạng hôn nhân, thông tin thuê xe và thậm chí cả thông tin đăng nhập của công ty.

Amazon RDS là một dịch vụ web cho phép thiết lập cơ sở dữ liệu quan hệ trong Amazon Web Services (AWS) cloud. Nó hỗ trợ cho các công cụ cơ sở dữ liệu khác nhau như MariaDB, MySQL, Oracle, PostgreSQL và SQL Server.

Nguyên nhân sâu xa của vụ rò rỉ bắt nguồn từ tính năng RDS snapshots công khai, tính năng cho phép tạo bản sao lưu của toàn bộ môi trường cơ sở dữ liệu chạy trên cloud và có thể được truy cập bởi tất cả các tài khoản AWS.

Trong tài liệu của mình, Amazon lưu ý người dùng "khi chia sẻ các snapshot ở chế độ công khai cần đảm bảo rằng không có thông tin cá nhân nào của bạn ở trong đó". "Khi một snapshot được chia sẻ công khai, nó sẽ cấp cho tất cả các tài khoản AWS quyền sao chép cũng như tạo các phiên bản CSDL từ nó".

Công ty Israel đã thực hiện nghiên cứu từ ngày 21/9 đến ngày 20/10 năm 2022, cho biết họ đã phát hiện 810 snapshot được chia sẻ công khai trong các khoảng thời gian khác nhau, bắt đầu từ vài giờ đến vài tuần, khiến chúng có thể bị những kẻ xấu lợi dụng.

Trong số 810 snapshot, hơn 250 bản sao lưu đã bị lộ trong 30 ngày, điều này cho thấy chúng có thể đã bị lãng quên.

Dựa trên bản chất của thông tin bị lộ, tác nhân độc hại có thể đánh cắp dữ liệu để thu lợi tài chính hoặc tận dụng dữ liệu đó để hiểu rõ hơn về môi trường CNTT của một công ty, từ đó làm bước đệm cho các khai thác thu thập thông tin tình báo bí mật sau này.

Tốt nhất, bạn không nên để các RDS snapshot có thể được truy cập công khai để ngăn khả năng rò rỉ hoặc lạm dụng dữ liệu nhạy cảm hay bất kỳ loại mối đe dọa bảo mật nào khác và nên mã hóa snapshot nếu có.

Nguồn: thehackernews.com.

Tín nhiệm mạng | Các nhà nghiên cứu bảo mật đã tiết lộ chi tiết về các lỗ hổng hiện đã được vá trong Zendesk Explore, có thể cho phép kẻ tấn công khai thác để truy cập trái phép vào thông tin nhạy cảm của người dùng.

Tín nhiệm mạng | Ứng dụng Backstage của Spotify đã được báo cáo là tồn tại một lỗ hổng bảo mật nghiêm trọng có thể bị khai thác để thực thi mã từ xa bằng cách lạm dụng một lỗ hổng được tiết lộ gần đây trong một mô-đun của bên thứ ba.

Tín nhiệm mạng | Nhà nghiên cứu bảo mật David Schütz đã vô tình phát hiện cách vượt qua màn hình khóa trên điện thoại thông minh Google Pixel 6 và Pixel 5 được cập nhật đầy đủ, cho phép bất kỳ ai có quyền truy cập vật lý vào thiết bị đều có thể mở khóa.

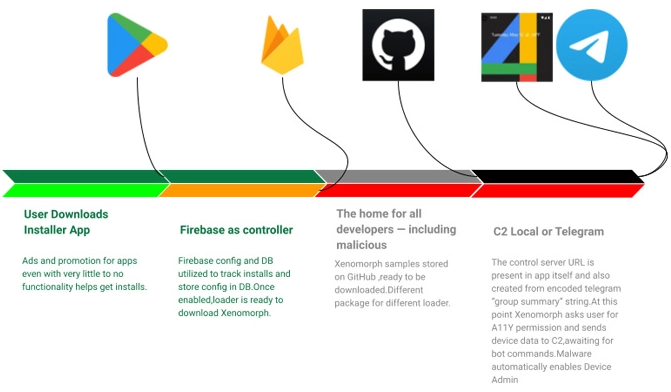

Tín nhiệm mạng | Google đã xóa hai ứng dụng độc hại mới được phát hiện trên Play Store dành cho Android, một trong số đó giả dạng ứng dụng phong cách sống đã bị phát hiện phát tán mã độc Xenomorph.

Tín nhiệm mạng | Citrix đã phát hành các bản cập nhật bảo mật để giải quyết một lỗi bỏ qua xác thực nghiêm trọng trong ADC và các sản phẩm Gateway, có thể bị lợi dụng để kiểm soát các hệ thống bị ảnh hưởng.

Tín nhiệm mạng | Bản cập nhật bảo mật hàng tháng mới nhất của Microsoft đã được phát hành với các bản vá cho 68 lỗ hổng bảo mật trong danh mục phần mềm của Microsoft, bao gồm các bản vá cho sáu zero-day đã bị khai thác trong thực tế.