Các nhà nghiên cứu bảo mật đã tiết lộ chi tiết về các lỗ hổng hiện đã được vá trong Zendesk Explore, có thể cho phép kẻ tấn công khai thác để truy cập trái phép vào thông tin nhạy cảm của người dùng.

Varonis cho biết “lỗ hổng cho phép các tác nhân đe dọa truy cập vào các cuộc hội thoại, địa chỉ email, vé (ticket), nhận xét và các thông tin khác từ các tài khoản Zendesk có bật tính năng khám phá (Explore).

Hiện chưa có bằng chứng nào cho thấy các lỗ hổng đã bị khai thác trong các cuộc tấn công trong thực tế.

Zendesk Explore là một giải pháp báo cáo và phân tích cho phép các tổ chức "xem và phân tích thông tin chính về khách hàng cũng như tài nguyên hỗ trợ của họ".

Theo công ty phần mềm bảo mật, việc khai thác lỗ hổng trước tiên yêu cầu kẻ tấn công phải đăng ký dịch vụ tickets cho tài khoản Zendesk của nạn nhân với tư cách là người dùng bên ngoài mới, một tính năng có thể được bật theo mặc định để cho phép người dùng gửi yêu cầu hỗ trợ.

Lỗ hổng liên quan đến lỗi SQL injection (SQLi) trong API GraphQL, có thể bị lạm dụng để trích xuất tất cả thông tin được lưu trữ trong cơ sở dữ liệu với tư cách là người dùng quản trị, bao gồm các địa chỉ email, vé và cuộc trò chuyện.

Lỗ hổng thứ hai là một lỗi kiểm soát truy cập liên quan đến API thực thi truy vấn, được cấu hình để chạy câu lệnh truy vấn mà không cần kiểm tra xem "người dùng" gọi câu lệnh có đủ quyền để thực hiện hay không.

"Điều này có nghĩa là người dùng mới được tạo cũng có thể gọi API này, thay đổi truy vấn và lấy cắp dữ liệu từ bất kỳ bảng dữ liệu nào trong RDS của tài khoản Zendesk mục tiêu mà không cần SQLi".

Varonis cho biết các lỗ hổng đã được tiết lộ cho Zendesk vào ngày 30 tháng 8, sau đó đã được công ty khắc phục vào ngày 8 tháng 9 năm 2022. Người dùng không cần thực hiện thêm bất kỳ hành động nào.

Nguồn: thehackernews.com.

Tín nhiệm mạng | Ứng dụng Backstage của Spotify đã được báo cáo là tồn tại một lỗ hổng bảo mật nghiêm trọng có thể bị khai thác để thực thi mã từ xa bằng cách lạm dụng một lỗ hổng được tiết lộ gần đây trong một mô-đun của bên thứ ba.

Tín nhiệm mạng | Nhà nghiên cứu bảo mật David Schütz đã vô tình phát hiện cách vượt qua màn hình khóa trên điện thoại thông minh Google Pixel 6 và Pixel 5 được cập nhật đầy đủ, cho phép bất kỳ ai có quyền truy cập vật lý vào thiết bị đều có thể mở khóa.

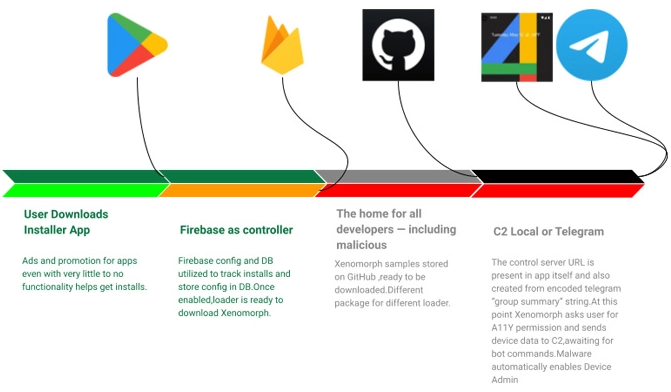

Tín nhiệm mạng | Google đã xóa hai ứng dụng độc hại mới được phát hiện trên Play Store dành cho Android, một trong số đó giả dạng ứng dụng phong cách sống đã bị phát hiện phát tán mã độc Xenomorph.

Tín nhiệm mạng | Citrix đã phát hành các bản cập nhật bảo mật để giải quyết một lỗi bỏ qua xác thực nghiêm trọng trong ADC và các sản phẩm Gateway, có thể bị lợi dụng để kiểm soát các hệ thống bị ảnh hưởng.

Tín nhiệm mạng | Bản cập nhật bảo mật hàng tháng mới nhất của Microsoft đã được phát hành với các bản vá cho 68 lỗ hổng bảo mật trong danh mục phần mềm của Microsoft, bao gồm các bản vá cho sáu zero-day đã bị khai thác trong thực tế.

Tín nhiệm mạng | Microsoft đã phát hành bản vá bảo mật hằng tháng cho tháng 11 để giải quyết tổng cộng 68 lỗ hổng, bao gồm sáu lỗ hổng Windows đã bị khai thác trong thực tế.